Atak DDoS

Atak DDoS – Przewodnik dla użytkowników z przykładami Wprowadzenie Atak typu „rozproszona odmowa usługi” (DDoS) to rodzaj cyberataku, którego celem jest uniemożliwienie użytkownikom dostępu do usługi online, takiej jak strona internetowa lub aplikacja. Oszuści realizują to poprzez zalanie serwera usługi…

Phishing: Jak rozpoznać i uniknąć ataków phishingowych – Przewodnik dla użytkowników

Phishing: Jak rozpoznać i uniknąć ataków phishingowych – Przewodnik dla użytkowników Wprowadzenie Phishing to oszukańcza technika wykorzystywana do wyłudzania poufnych informacji, takich jak hasła, dane kart kredytowych lub dane osobowe. Oszuści podszywając się pod znane firmy lub instytucje wysyłają e-maile,…

Cyberataki na banki: Jak się chronić?

Cyberataki na banki: Jak się chronić? W ostatnich latach cyberataki na banki stały się coraz częstszym zjawiskiem. Hakerzy wykorzystują różne metody, aby włamać się do systemów bankowych i ukraść pieniądze klientów. Rodzaje cyberataków na banki: Phishing: Hakerzy wysyłają e-maile lub…

Ataki typu zero-day: Jak chronić się przed nimi?

Ataki typu zero-day: Jak chronić się przed nimi? Atak typu zero-day to cyberatak wykorzystujący lukę w zabezpieczeniach oprogramowania, o której nie wie ani producent oprogramowania, ani użytkownicy. Te ataki są szczególnie niebezpieczne, ponieważ nie ma łatki, która mogłaby je naprawić….

Ataki typu DDoS: Jak działają i jak się przed nimi bronić

Ataki typu DDoS: Jak działają i jak się przed nimi bronić Atak typu DDoS (ang. Distributed Denial of Service) to złośliwe działanie mające na celu uniemożliwienie dostępu do usługi lub urządzenia sieciowego poprzez przeciążenie go nadmiernym ruchem. Nazwa „rozproszony” oznacza,…

Najczęstsze cyberataki: Rodzaje ataków, sposoby rozpoznawania i ochrony

Najczęstsze cyberataki: Rodzaje ataków, sposoby rozpoznawania i ochrony Wraz z rozwojem cyfrowego świata rośnie również liczba cyberataków. W tym poradniku przedstawimy kilka najczęstszych rodzajów cyberataków, sposoby ich rozpoznawania oraz ochrony przed nimi. Rodzaje cyberataków: Phishing: polega na wysyłaniu fałszywych wiadomości…

Jak chronić się przed hakerami: Praktyczne porady dla użytkowników domowych i firm

Jak chronić się przed hakerami: Praktyczne porady dla użytkowników domowych i firm W dzisiejszym cyfrowym świecie hakerzy stanowią coraz większe zagrożenie dla bezpieczeństwa danych zarówno użytkowników domowych, jak i firm. Cyberataki mogą doprowadzić do kradzieży danych osobowych, poufnych informacji biznesowych,…

OpenSSF: chroniąc przyszłość open source

OpenSSF: chroniąc przyszłość open source Open Source Security Foundation (OpenSSF) to międzybranżowe forum, którego celem jest wspólna poprawa bezpieczeństwa oprogramowania open source. Jako część Linux Foundation, OpenSSF realizuje różnorodne inicjatywy techniczne i edukacyjne, mające na celu wzmocnienie bezpieczeństwa ekosystemu open…

Luki bezpieczeństwa w WPS (Wi-Fi Protected Setup)

Luki bezpieczeństwa w WPS (Wi-Fi Protected Setup): 1. Atak brute-force na PIN: WPS posiada 7-cyfrowy numer PIN, który może być użyty do połączenia z siecią WiFi bez konieczności podawania hasła. PIN ten jest generowany na podstawie numeru seryjnego routera i…

Złamanie hasła WiFi: 5 potencjalnych metod

Złamanie hasła WiFi: 5 potencjalnych metod Uwaga: Należy pamiętać, że włamywanie się do sieci WiFi bez zgody właściciela jest nielegalne i może nieść za sobą poważne konsekwencje prawne. Poniższe informacje przedstawione są w celach edukacyjnych i nie zachęcają do nielegalnych…

Nowości w AI Bard: Bard staje się Gemini

Nowości w AI Bard: Bard staje się Gemini W ostatnim czasie Google AI wprowadził szereg ulepszeń i nowych funkcji do swojego dużego modelu języka, Barda. Bard został przemianowany na Gemini, co oznacza znaczące zmiany w jego architekturze i możliwościach. Gemini…

Ochrona konta bankowego przed atakami cyberprzestępców

Ochrona konta bankowego przed atakami cyberprzestępców W dzisiejszym cyfrowym świecie cyberprzestępcy nieustannie poszukują nowych sposobów na wykradzenie pieniędzy z kont bankowych. W związku z tym ważne jest, aby stosować odpowiednie środki ostrożności, aby chronić swoje konto przed atakami. Oto kilka…

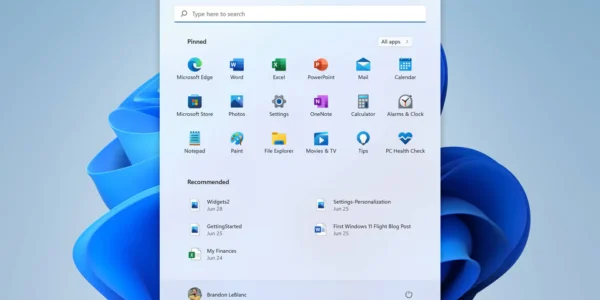

Utwórz kopię zapasową wszystkich danych w Windows 10, 11 i 12

Utwórz kopię zapasową wszystkich danych w Windows 10, 11 i 12 Regularne tworzenie kopii zapasowych danych jest kluczowe dla ochrony przed ich utratą w przypadku awarii sprzętu, ataku cybernetycznego lub innych nieprzewidzianych zdarzeń. Systemy Windows 10, 11 i 12 oferują…

Utwórz kopię zapasową wszystkich danych Linux

Utwórz kopię zapasową wszystkich danych Linux Regularne tworzenie kopii zapasowych danych jest kluczowe dla ochrony przed ich utratą w przypadku awarii sprzętu, ataku cybernetycznego lub innych nieprzewidzianych zdarzeń. W systemach Linux istnieje wiele narzędzi i technik, które można wykorzystać do…

Wine: lista poleceń w konsoli Linux

Wine: lista poleceń w konsoli Linux Wine to oprogramowanie open-source, które pozwala uruchamiać aplikacje Windows na systemach Linux i macOS. Chociaż Wine oferuje graficzny interfejs użytkownika, konsola może być przydatna dla bardziej zaawansowanych użytkowników. Poniżej przedstawiamy listę najczęściej używanych poleceń…

Lista komend ratunkowych w systemie Windows, Windows 10, Windows11, Windows 12

Lista komend ratunkowych w systemie Windows W systemie Windows istnieje wiele komend, które mogą być użyte do naprawienia problemów z systemem lub do odzyskania danych w przypadku awarii. Poniżej przedstawiamy listę najczęściej używanych komend ratunkowych: 1. Bootrec.exe: bootrec /fixmbr: Naprawia…

Lista komend Wiersza poleceń Windows (CMD)

Lista komend Wiersza poleceń Windows (CMD) Wiersz poleceń (CMD) to potężne narzędzie w systemie Windows, które umożliwia użytkownikom wykonywanie różnych operacji, od zarządzania plikami i folderami po konfigurację sieci i rozwiązywanie problemów. Poniżej przedstawiamy listę najczęściej używanych komend CMD: Podstawowe…

Lista zainstalowanych programów w PowerShell

Lista zainstalowanych programów w PowerShell PowerShell to potężny język skryptowy wbudowany w system Windows, oferujący szeroki zakres możliwości, w tym zarządzanie programami. W tym poradniku przedstawimy kilka sposobów wyświetlania listy zainstalowanych programów w PowerShell. Metody wyświetlania listy programów w PowerShell:…