Luki w Mechanizmach Bezpieczeństwa Sprzętowego (TPM 2.0, Secure Boot, VBS): Kto i jak może je ominąć?

Luki w Mechanizmach Bezpieczeństwa Sprzętowego (TPM 2.0, Secure Boot, VBS): Kto i jak może je ominąć? Zagrożenia dla integralności bezpieczeństwa sprzętowego w Windows 11 🔐 Dlaczego bezpieczeństwo sprzętowe jest fundamentem Windows 11? Microsoft w Windows 11 postawił na silne zabezpieczenia…

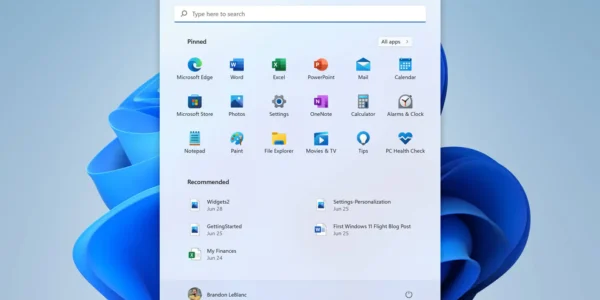

Windows Defender – jak dodać wyjątek

Windows Defender – jak dodać wyjątek? Windows Defender to wbudowany w system Windows program antywirusowy, który zapewnia podstawową ochronę przed wirusami, złośliwym oprogramowaniem i innymi zagrożeniami. Jego działanie jest w pełni automatyczne, co oznacza, że skanuje pliki i aplikacje w…

Checklista Bezpieczeństwa IPv6 dla Twojej Infrastruktury

✅ Checklista Bezpieczeństwa IPv6 dla Twojej Infrastruktury 🧠 1. Świadomość i aktywacja protokołu Czy IPv6 jest włączony świadomie na hostach i routerach? Czy urządzenia sieciowe obsługujące IPv6 są odpowiednio skonfigurowane i monitorowane? Czy w organizacji istnieje polityka bezpieczeństwa dotycząca IPv6?…

Firewall Windows Defender i IPv6: Zasady i Wyjątki dla Ruchu IPv6

🛡️ Firewall Windows Defender i IPv6: Zasady i Wyjątki dla Ruchu IPv6 🔍 Wprowadzenie W dobie nowoczesnych sieci, protokół IPv6 staje się standardem komunikacji. Systemy Windows domyślnie obsługują IPv6, a wbudowany Windows Defender Firewall pozwala na precyzyjne sterowanie ruchem sieciowym….

Jak dodać trasę statyczną IPv6 za pomocą netsh lub route?

Jak dodać trasę statyczną IPv6 za pomocą netsh lub route? Wprowadzenie W środowiskach złożonych sieci komputerowych istotne jest zarządzanie ruchem poprzez ręczne konfigurowanie tras. Choć system Windows domyślnie obsługuje protokoły routingu automatycznego (RA, DHCPv6), czasem konieczne jest dodanie statycznej trasy…

Jak zdiagnozować problemy z połączeniem IPv6 przy użyciu PowerShell?

Jak zdiagnozować problemy z połączeniem IPv6 przy użyciu PowerShell? Wprowadzenie Protokół IPv6 jest nieodłącznym elementem współczesnych sieci, jednak czasami nawet nowoczesne systemy jak Windows 11 czy 12 mogą napotkać problemy z połączeniem IPv6. Jednym z najskuteczniejszych narzędzi diagnostycznych jest PowerShell…

Jak ustawić preferencje routingu IPv6 w Windowsie?

Jak ustawić preferencje routingu IPv6 w Windowsie? Wprowadzenie Protokół IPv6 to przyszłość sieci komputerowych – oferuje większą przestrzeń adresową, lepsze wsparcie dla mobilności oraz wbudowane zabezpieczenia. Jednak w środowiskach wielościeżkowych (np. z wieloma bramami lub interfejsami) kluczowe jest zrozumienie jak…

Jak działa SLAAC vs DHCPv6 w Windowsie?

Jak działa SLAAC vs DHCPv6 w Windowsie? Wprowadzenie W erze protokołu IPv6, tradycyjne metody przypisywania adresów IP, znane z IPv4, zyskały nowe odpowiedniki. Dwa główne sposoby konfiguracji adresów IPv6 to SLAAC (Stateless Address Autoconfiguration) oraz DHCPv6 (Dynamic Host Configuration Protocol…

Utwórz kopię zapasową wszystkich danych w Windows 10, 11 i 12

Utwórz kopię zapasową wszystkich danych w Windows 10, 11 i 12 Regularne tworzenie kopii zapasowych danych jest kluczowe dla ochrony przed ich utratą w przypadku awarii sprzętu, ataku cybernetycznego lub innych nieprzewidzianych zdarzeń. Systemy Windows 10, 11 i 12 oferują…

Lista komend ratunkowych w systemie Windows, Windows 10, Windows11, Windows 12

Lista komend ratunkowych w systemie Windows W systemie Windows istnieje wiele komend, które mogą być użyte do naprawienia problemów z systemem lub do odzyskania danych w przypadku awarii. Poniżej przedstawiamy listę najczęściej używanych komend ratunkowych: 1. Bootrec.exe: bootrec /fixmbr: Naprawia…

Lista komend Wiersza poleceń Windows (CMD)

Lista komend Wiersza poleceń Windows (CMD) Wiersz poleceń (CMD) to potężne narzędzie w systemie Windows, które umożliwia użytkownikom wykonywanie różnych operacji, od zarządzania plikami i folderami po konfigurację sieci i rozwiązywanie problemów. Poniżej przedstawiamy listę najczęściej używanych komend CMD: Podstawowe…

Defragmentator dysku: przykłady, zalety i wady

Defragmentator dysku: przykłady, zalety i wady Wstęp: Defragmentator dysku to narzędzie służące do reorganizacji danych na dysku twardym. Defragmentując dysk, możemy poprawić jego wydajność i czas dostępu do danych. Przykład użycia: Wyobraźmy sobie, że mamy dysk twardy, na którym zapisaliśmy…

BitLocker: Ochrona danych w systemie Windows 10 Pro i Enterprise

BitLocker: Ochrona danych w systemie Windows 10 Pro i Enterprise W dzisiejszym cyfrowym świecie ochrona danych jest kluczowa. BitLocker to wbudowane narzędzie do szyfrowania danych dostępne w systemie Windows 10 Pro i Enterprise, które pomaga chronić Twoje dane przed nieupoważnionym…

Uprawnienia plików w praktyce – dlaczego masz dostęp, mimo że system pokazuje brak uprawnień

Uprawnienia plików w praktyce – dlaczego masz dostęp, mimo że system pokazuje brak uprawnień To jeden z najbardziej irytujących i jednocześnie najczęściej źle rozumianych problemów: 👉 system mówi: „brak uprawnień” 👉 a Ty… i tak możesz otworzyć plik albo odwrotnie:…

Wbudowany firewall Windows Defender: czy jest wystarczający do ochrony przed współczesnymi zagrożeniami?

🔥 Wbudowany firewall Windows Defender: czy jest wystarczający do ochrony przed współczesnymi zagrożeniami? 🧩 Wprowadzenie W dobie rosnącej liczby cyberataków i zaawansowanych technik wykorzystywanych przez cyberprzestępców ochrona systemu operacyjnego Windows stała się nieodzowna. Jednym z kluczowych narzędzi wbudowanych w system…