Zastosowanie wirtualnych sieci prywatnych (VPN) jako dodatkowej warstwy ochrony podczas przeglądania

🔐 Zastosowanie wirtualnych sieci prywatnych (VPN) jako dodatkowej warstwy ochrony podczas przeglądania 🌐 Czy VPN chroni przed wszystkimi zagrożeniami? 📘 Wprowadzenie W dobie rosnących zagrożeń w sieci coraz więcej użytkowników korzysta z VPN — wirtualnych sieci prywatnych — jako narzędzia…

Konfiguracja i zarządzanie usługami routingu i dostępu zdalnego (RRAS) w Windows Server

🌐 Konfiguracja i zarządzanie usługami routingu i dostępu zdalnego (RRAS) w Windows Server 📌 Wprowadzenie W środowisku sieciowym, gdzie elastyczność i zdalny dostęp mają kluczowe znaczenie, usługa Routing and Remote Access Service (RRAS) dostępna w systemie Windows Server stanowi solidne…

Wykorzystanie luk w popularnym oprogramowaniu (np. VPN, oprogramowanie biurowe) do dystrybucji ransomware. Aktualizacje jako kluczowa obrona

🛡️ Wykorzystanie luk w popularnym oprogramowaniu (np. VPN, oprogramowanie biurowe) do dystrybucji ransomware. Aktualizacje jako kluczowa obrona ❗ Wprowadzenie Współczesne cyberataki coraz częściej celują w powszechnie używane aplikacje, takie jak: oprogramowanie VPN (np. Fortinet, Pulse Secure), pakiety biurowe (Microsoft Office,…

Konfiguracja sieci w Windows 11 – zaawansowane ustawienia i bezpieczeństwo

Konfiguracja sieci w Windows 11 – zaawansowane ustawienia i bezpieczeństwo Sieć w systemie Windows 11 jest fundamentem zarówno codziennej pracy, jak i bezpieczeństwa komputera. Poprawna konfiguracja umożliwia stabilne połączenie, szybki transfer danych oraz ochronę przed nieautoryzowanym dostępem i atakami sieciowymi….

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić MITM (Man-in-the-Middle) to rodzaj ataku, w którym cyberprzestępca podsłuchuje i/lub modyfikuje komunikację pomiędzy dwoma stronami, które są przekonane, że komunikują się bezpośrednio ze sobą. Ataki MITM pozwalają…

Atak Man-in-the-Middle (MITM). Na czym polega i jak się przed nim chronić?

Atak Man-in-the-Middle (MITM). Na czym polega i jak się przed nim chronić? Ataki cybernetyczne stale ewoluują, a jednym z najgroźniejszych i jednocześnie stosunkowo prostych w realizacji jest atak Man-in-the-Middle (MITM). Polega on na przechwyceniu i manipulowaniu transmisją danych pomiędzy dwoma…

Ranking VPN 2025 — Najlepsze usługi do bezpieczeństwa i prywatności w sieci

🌐 Ranking VPN 2025 — Najlepsze usługi do bezpieczeństwa i prywatności w sieci VPN (Virtual Private Network) to dziś jeden z podstawowych elementów ochrony prywatności w internecie. Umożliwia szyfrowanie ruchu sieciowego, ukrywanie adresu IP i omijanie blokad geograficznych. W 2025…

Atak DNS Spoofing. Co to jest, na czym polega, jak się bronić i zabezpieczyć?

Atak DNS Spoofing – czym jest i jak się przed nim chronić? DNS Spoofing, znany również jako DNS Cache Poisoning, to rodzaj ataku cybernetycznego, który pozwala przestępcom na przekierowanie ruchu użytkowników na fałszywe strony internetowe. Atakujący wprowadza złośliwe wpisy do…

Atak ARP Spoofing. Co to jest i na czym polega? Jak się bronić?

Atak ARP Spoofing – czym jest, jak działa i jak się chronić ARP Spoofing to rodzaj ataku sieciowego, w którym cyberprzestępca podszywa się pod inny komputer w lokalnej sieci, manipulując tablicą ARP (Address Resolution Protocol). Dzięki temu może przechwycić, modyfikować…

Atak SSL Stripping. Co to jest, na czym polega, jak się bronić i zabezpieczyć?

Atak SSL Stripping – czym jest i jak się przed nim chronić? SSL Stripping to rodzaj cyberataku, który pozwala przestępcom przechwycić i odczytać dane przesyłane w pozornie bezpiecznych połączeniach HTTPS. Atak ten jest formą Man-in-the-Middle (MITM) i polega na „obniżeniu”…

Atak Wi-Fi Eavesdropping. Co to jest, jak przebiega, jak się zabezpieczyć?

Atak Wi-Fi Eavesdropping – czym jest i jak się przed nim chronić? Wi-Fi Eavesdropping (podsłuchiwanie sieci bezprzewodowej) to rodzaj ataku, w którym cyberprzestępcy przechwytują dane przesyłane w sieci Wi-Fi, aby uzyskać dostęp do poufnych informacji. Może dotyczyć zarówno użytkowników indywidualnych…

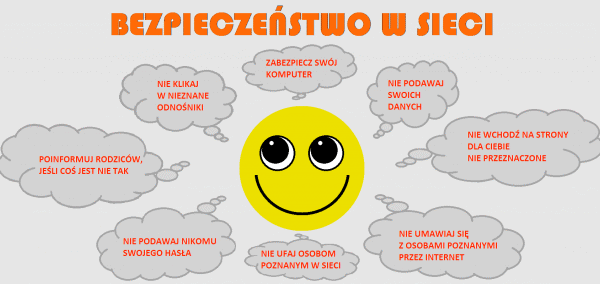

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Zabezpieczenie połączenia RDP na Windows Server: Praktyczne metody ochrony zdalnego pulpitu

Zabezpieczenie połączenia RDP na Windows Server: Praktyczne metody ochrony zdalnego pulpitu Zdalny pulpit (RDP – Remote Desktop Protocol) to jedna z najczęściej używanych metod administracji serwerami z systemem Windows Server. Niestety, to również jedno z najczęstszych źródeł ataków typu brute…

Implementacja bezpiecznego protokołu wymiany kluczy (np. Diffie-Hellman z ECC)

Implementacja bezpiecznego protokołu wymiany kluczy (np. Diffie-Hellman z ECC) Bezpieczna wymiana kluczy jest fundamentem współczesnej kryptografii, która zapewnia prywatność i integralność komunikacji między dwiema stronami. W tym artykule omówimy, jak działa protokół wymiany kluczy Diffie-Hellman w połączeniu z krzywymi eliptycznymi…

Aplikacje społecznościowe i prywatność – jak zabezpieczyć konta i dane

Aplikacje społecznościowe i prywatność – jak zabezpieczyć konta i dane Korzystanie z popularnych aplikacji społecznościowych, takich jak Facebook, Instagram, TikTok, X czy WhatsApp, wiąże się z ryzykiem utraty prywatności. W 2026 roku rosnąca liczba funkcji i integracji sprawia, że użytkownicy…