POODLE – krytyczny błąd SSLv3

Badacze z firmy Google udostępnili informację o ataku na protokół SSLv3 nazwanym POODLE – Padding Oracle On Downgraded Legacy Encryption. Atak jest skierowany przeciwko szyfrom wykorzystującym tryb szyfrowania CBC (Cipher Block Chaining) i pozwala atakującemu na odszyfrowanie danych przekazywanych za…

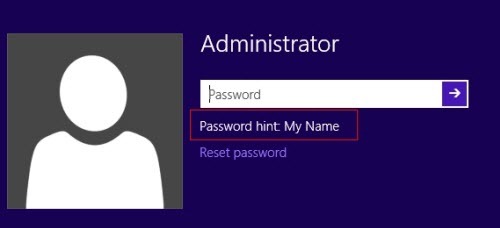

Przewodnik Zabezpieczeń systemu Windows 8 dla administratorów sieci

Przewodnik Zabezpieczeń systemu Windows 8 zawiera instrukcje i rekomendacje, które pomogą wzmocnić poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących pod kontrolą systemu Windows 8 w domenie Active Directory Domain Services (AD DS). Dodatkowo w podręczniku tym zostaną zaprezentowane narzędzia,…

Przewodnik Zabezpieczeń systemu Windows 8 oraz Windows 8.1

Przewodnik przedstawia funkcjonalności, zwiększające poziom zabezpieczeń systemów Windows 8, zawiera instrukcje i rekomendacje, które pomogą wzmocnić poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących pod kontrolą systemu Windows 8 w domenie Active Directory Domain Services (AD DS). Zawarte informacje przeznaczone…

Przewodnik Zabezpieczeń systemu Windows 7 SP1

Przewodnik zawiera wybrane i podstawowe instrukcje i rekomendacje, które pomogą ocenić i zweryfikować poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących w grupie roboczej lub pracujących jako samodzielne stanowiska pod kontrolą systemu Windows 7 SP1. Stanowi on wstęp do zabezpieczenia…

Astoria – nowy klient sieci TOR

W odpowiedzi na niedawne informacje o opracowaniu ataków typu RAPTOR, a także doniesienia o metodach inwigilacji zagranicznych agencji wywiadowczych, takich jak NSA i GCHQ, amerykańscy i izraelscy badacze bezpieczeństwa ze Stony Brook University i Hebrew University of Jerusalem opracowali nowego…

„Social Engineering as a Service”: Gdy hakerzy oferują narzędzia do manipulacji online

„Social Engineering as a Service”: Gdy hakerzy oferują narzędzia do manipulacji online Zrozumienie nowego modelu zagrożeń i ochrona przed cybermanipulacją 🧠 Czym jest Social Engineering as a Service (SEaaS)? Współczesna cyberprzestępczość przechodzi transformację. Nie trzeba już być zaawansowanym technicznie hakerem,…

Jak założyć własny sklep internetowy?

Sklepy internetowe mają coraz większą przewagę nad sklepami stacjonarnymi. Dla sprzedawców jest to sporym ułatwieniem chociażby dlatego, że sklep internetowy nie ma czynszu do zapłaty, i można dotrzeć do milionów klientów w zaciszu własnego domu. Jest to doskonały pomysł na…

CBA wydaje tysiące EURO na konie trojańskie od Hacking Team

Dokumenty wykradzione z serwerów producentów złośliwego oprogramowania, firmy Hacking Team, wymieniają Polskę w gronie klientów, a potwierdzają to faktury regularnie wystawiane dla Centralnego Biura Antykorupcyjnego. Analiza danych wykradzionych z serwerów Hacking Team potrwa zapewne wiele tygodni, jednak już teraz wszystko wskazuje…

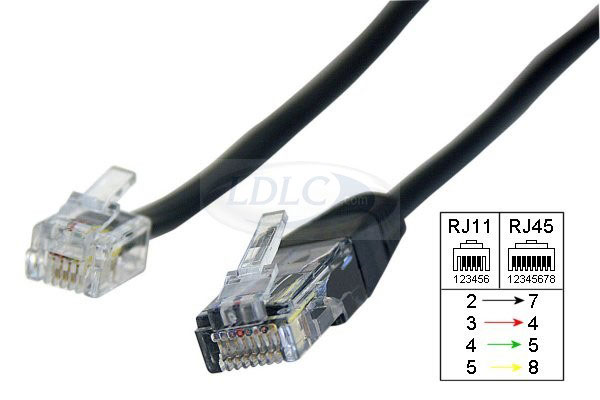

Typy przewodów sieci LAN

litery RJ (Registered Jack) – oznacza typ złącza liczba 45 - określa sposób instalowania przewodów Cztery przewody (od T1 do T4) służą do przenoszenia napięcia („żyła a” a w języku angielskim „tip”). Cztery pozostałe przewody (od R1 do R4) są…

Jak Przyspieszyć Windows 7 ?

Microsoft wypuszczając Windowsa 7 zrobił kawał dobrej roboty – system jest wydajny, szybki i bezpieczny. Niestety po upływie czasu jego efektywność może znaczenie spaść i będzie wymagał odpowiedniej konserwacji, aby odzyskać dawną świetność. To nie prawda, że musisz godzić się…

Skąd brać obrazki na strony internetowe?

Osoby zajmujące się tworzeniem stron internetowych lub opiekujące się nimi dobrze znają temat, wręcz siedzą w tym. Często zdarza się tak, że aby urozmaicić tekst szukamy kolorowych fotografii ludzi, krajobrazów, pomników czy na przykład zabytków. Nie jest to proste, no…

Różnica między USB 1.1, 2.0 a 3.0?

USB czyli Universal Serial Bus, z każdą kolejną wersją daje coraz większe możliwości, jest coraz szybszy. USB 1.1 Przepustowość full speed, prędkość 12 Mb/s (1,5 MB/s). USB 2.0 High speed, prędkość zapisu ok. 25 – 30 MB/s, odczytu 30 –…

Przyspieszamy Firefox – cache w pamięci RAM

Mimo faktu posiadania dysku SSD, RAM zawsze będzie szybszy. W prosty sposób można zmusić firefox-a do używania pamięci RAM jako cache zamiast dysku SSD/HDD bez użycia ramdysku oraz na dowolnym systemie operacyjnym: Windows, Linux czy OS X. Aby tego dokonać…

Google+ Photos zostanie zamknięta 1 sierpnia

O popularności portalu społecznościowego Google można powiedzieć wiele (zazwyczaj będą to określenia, których można użyć również w stosunku do – na przykład – krasnoludków, jak mała, niska, olbrzymia inaczej itd.), ale na pewno nie jest on pogromcą Facebooka. Słabe zainteresowanie użytkowników…

Weryfikacja Tożsamości w Social Mediach: Czy zawsze wiesz, z kim rozmawiasz online?

Weryfikacja Tożsamości w Social Mediach: Czy zawsze wiesz, z kim rozmawiasz online? W dobie cyfrowej komunikacji coraz trudniej odróżnić prawdziwego rozmówcę od bota, oszusta lub konta „słupa”. Media społecznościowe pełne są fałszywych profili, które mogą służyć do manipulacji, wyłudzania danych,…