Windows 11 nie uruchamia się – co zrobić?

Windows 11 nie uruchamia się – co zrobić? Przyczyny problemu: Istnieje wiele przyczyn, dla których system Windows 11 może nie uruchamiać się. Niektóre z najczęstszych to: Problemy ze sprzętem: Uszkodzony dysk twardy, uszkodzona pamięć RAM lub inne problemy ze sprzętem…

Linux – Praca w Konsoli: Podstawy i Zaawansowane Techniki

Praca w konsoli to jedna z kluczowych umiejętności, którą powinien opanować każdy użytkownik systemu Linux. Konsola (terminal) pozwala na bezpośrednią interakcję z systemem operacyjnym, oferując potężne narzędzia do zarządzania plikami, procesami, oraz konfiguracji systemu. W tym artykule omówimy podstawy pracy…

Jak usunąć wszystkie pliki z katalogu oprócz jednego w BASH Linux

Jak usunąć wszystkie pliki z katalogu oprócz jednego w BASH Linux Utrzymanie porządku w katalogach na systemach Linux może wymagać usunięcia większości plików, pozostawiając jedynie wybrany plik. W tym poradniku pokażemy, jak za pomocą prostych komend w BASH usunąć wszystkie…

Jak usunąć pliki lub foldery starsze niż 30 dni w BASH

Jak usunąć pliki lub foldery starsze niż 30 dni w BASH Usuwanie starych plików i folderów jest niezbędne do utrzymania porządku i wolnego miejsca na dysku w systemach Linux. W tym poradniku pokażemy, jak za pomocą prostych komend w BASH…

Pierwsza konfiguracja Debiana po instalacji systemu

Pierwsza konfiguracja Debiana po instalacji systemu Gratulacje! Udało Ci się zainstalować Debian na swoim komputerze. Teraz czas na jego pierwszą konfigurację. Poniższy poradnik przeprowadzi Cię krok po kroku przez najważniejsze czynności, które warto wykonać po świeżej instalacji systemu Debian. Przykłady…

Najnowsze trendy w technologii sieci komputerowych

Najnowsze trendy w technologii sieci komputerowych: Wyczerpujący przewodnik dla użytkowników Technologia sieci komputerowych stale ewoluuje, napędzana nowymi innowacjami i rosnącymi potrzebami użytkowników. Aby pozostać na bieżąco, ważne jest, aby poznać najnowsze trendy, które kształtują przyszłość sieci komputerowych. W tym obszernym…

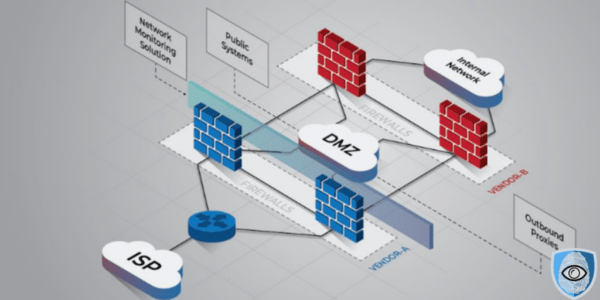

Najlepsze praktyki w zakresie budowy sieci komputerowych

Najlepsze praktyki w zakresie budowy sieci komputerowych: Wyczerpujący poradnik dla użytkowników Budowa wydajnej i bezpiecznej sieci komputerowej wymaga odpowiedniego planowania, doboru komponentów i konfiguracji. W tym obszernym poradniku przedstawimy najlepsze praktyki, które pomogą Ci zbudować sieć dostosowaną do Twoich potrzeb,…

Usuwanie plików i katalogów w systemie Linux

Usuwanie plików i katalogów w systemie Linux Istnieje kilka sposobów usuwania plików i katalogów w systemie Linux. Poniżej przedstawiono kilka podstawowych metod: 1. Korzystanie z polecenia rm: Polecenie rm służy do usuwania plików i katalogów. Składnia polecenia jest następująca: rm…

Jak sprawdzić producenta karty graficznej w systemie Linux

Jak sprawdzić producenta karty graficznej w systemie Linux Istnieje kilka prostych sposobów sprawdzenia producenta karty graficznej w systemie Linux: 1. Użycie polecenia lspci: Otwórz terminal. Wpisz komendę lspci | grep -i vga. Wyświetli to listę urządzeń PCI, w tym karty…

Skrypt Linuksa: Prosty Firewall z iptables

Skrypt Linuksa: Prosty Firewall z iptables Ten skrypt ma na celu skonfigurowanie prostej zapory sieciowej w systemie Linux za pomocą narzędzia iptables. Skrypt obejmuje podstawowe reguły chroniące system przed typowymi zagrożeniami. Pamiętaj: Przed uruchomieniem tego skryptu upewnij się, że masz…

Najnowsze trendy w cyberbezpieczeństwie dla urządzeń mobilnych

Najnowsze trendy w cyberbezpieczeństwie dla urządzeń mobilnych Wstęp Urządzenia mobilne, takie jak smartfony i tablety, stały się kluczowym elementem naszego codziennego życia. Służą nie tylko do komunikacji, ale także do przechowywania wrażliwych danych, dokonywania płatności, a nawet zarządzania firmowymi systemami…

Jakie komponenty są potrzebne do zbudowania sieci komputerowej?

Jakie komponenty są potrzebne do zbudowania sieci komputerowej? Wyczerpujący poradnik dla użytkowników Zbudowanie sieci komputerowej pozwala na połączenie wielu urządzeń, takich jak komputery, laptopy, smartfony, drukarki i konsole do gier, umożliwiając im wzajemną komunikację i udostępnianie zasobów. Chociaż może wydawać…

Jak działa i jak wykorzystać technologię Software-Defined Networking (SDN)?

Jak działa i jak wykorzystać technologię Software-Defined Networking (SDN)? Wstęp Współczesne sieci komputerowe muszą sprostać dynamicznym wymaganiom związanym z rosnącym ruchem, wirtualizacją oraz chmurą obliczeniową. Software-Defined Networking (SDN) to nowoczesne podejście do zarządzania sieciami, które oddziela warstwę sterowania (control plane)…

Jakie są zagrożenia związane z korzystaniem z urządzeń mobilnych w miejscu pracy?

Jakie są zagrożenia związane z korzystaniem z urządzeń mobilnych w miejscu pracy? Wstęp Współczesne firmy coraz częściej korzystają z urządzeń mobilnych (smartfony, tablety, laptopy) jako narzędzi do komunikacji, zarządzania projektami i przetwarzania danych. Umożliwiają one pracę zdalną, zwiększają efektywność i…

Jak działa i jak wykorzystać systemy wykrywania i zapobiegania włamaniom (IDS/IPS)?

Jak działa i jak wykorzystać systemy wykrywania i zapobiegania włamaniom (IDS/IPS)? Wstęp W dobie coraz częstszych cyberataków firmy oraz użytkownicy indywidualni muszą stosować zaawansowane mechanizmy ochrony sieci. Jednym z kluczowych rozwiązań są systemy wykrywania i zapobiegania włamaniom (IDS/IPS), które pozwalają…