Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki

Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki

Monitorowanie ruchu sieciowego to kluczowy element utrzymania bezpieczeństwa, wydajności i zgodności z wymaganiami prawnymi w dużych organizacjach. W dobie coraz bardziej złożonych infrastruktur IT, hybrydowych środowisk chmurowych i rosnącej liczby urządzeń końcowych, właściwa obserwacja i analiza pakietów sieciowych staje się fundamentem pracy administratora.

Dlaczego monitorowanie ruchu sieciowego jest krytyczne?

- Wykrywanie ataków i anomalii – systemy IDS/IPS mogą identyfikować nieautoryzowane próby dostępu, ataki typu DDoS, skanowanie portów czy próby eksfiltracji danych.

- Diagnostyka problemów – szybka analiza ruchu umożliwia wykrycie wąskich gardeł, błędnych konfiguracji czy niepoprawnego routingu.

- Zapewnienie zgodności – w wielu branżach (finanse, medycyna, sektor publiczny) obowiązują regulacje wymagające monitorowania i archiwizacji logów ruchu.

- Optymalizacja sieci – analiza pozwala na racjonalne wykorzystanie pasma i wdrażanie QoS (Quality of Service).

Kluczowe narzędzia do analizy ruchu sieciowego

- Wireshark – zaawansowany analizator pakietów, pozwalający na przechwytywanie i szczegółową inspekcję ramek. Obsługuje setki protokołów i umożliwia filtrowanie ruchu w czasie rzeczywistym.

- tcpdump – narzędzie CLI do przechwytywania pakietów, idealne do szybkiej analizy zdalnej przez SSH.

- Zeek (Bro) – platforma bezpieczeństwa sieciowego, która zamiast przechwytywania całych pakietów, analizuje zdarzenia sieciowe i zapisuje je w formie logów.

- ntopng – narzędzie do monitorowania przepływu danych w czasie rzeczywistym z intuicyjnym interfejsem webowym.

- Elastic Stack (ELK) – często integrowany z packetbeat do centralizacji, wizualizacji i korelacji danych.

Techniki efektywnej analizy ruchu

- Filtracja ruchu – stosowanie filtrów BPF (Berkeley Packet Filter) w tcpdump/Wireshark pozwala ograniczyć ilość przechwytywanych danych tylko do interesującego nas zakresu.

- Analiza warstwowa – badanie ruchu od warstwy 2 (Ethernet) po warstwę 7 (aplikacje) w celu pełnego zrozumienia problemu.

- Korelacja logów – łączenie danych z firewalli, systemów IDS/IPS i serwerów aplikacyjnych dla uzyskania pełnego obrazu zdarzeń.

- Baseline ruchu – tworzenie profilu typowego ruchu w sieci, aby szybciej wykrywać anomalie.

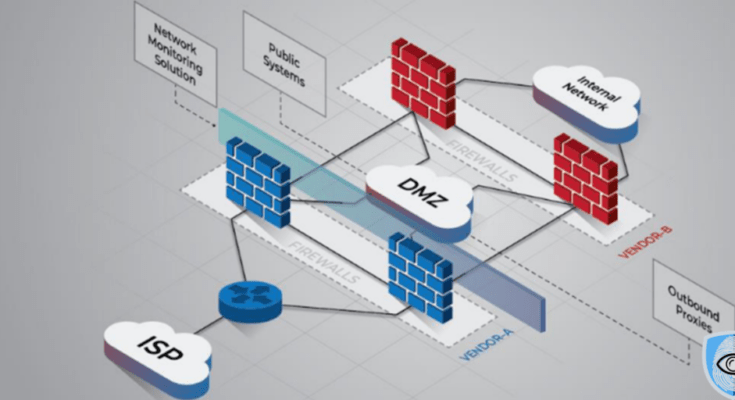

- Segmentacja sieci – monitorowanie ruchu między segmentami (VLAN) w celu kontroli i ograniczenia rozprzestrzeniania się ataków.

Najlepsze praktyki

- Wdrażanie centralnego systemu monitoringu z redundancją i odpowiednim retencjonowaniem danych.

- Szyfrowanie komunikacji monitorującej (np. NetFlow/IPFIX przez TLS).

- Regularne aktualizacje narzędzi w celu obsługi nowych protokołów i eliminacji luk bezpieczeństwa.

- Automatyzacja reakcji – integracja narzędzi analitycznych z systemami SOAR (Security Orchestration, Automation and Response).

- Szkolenia zespołu – nawet najlepsze narzędzia są bezużyteczne, jeśli personel nie potrafi ich efektywnie używać.

Podsumowanie

Efektywne monitorowanie i analiza ruchu sieciowego to nie tylko kwestia posiadania odpowiednich narzędzi, ale także zrozumienia kontekstu biznesowego i zagrożeń specyficznych dla danej organizacji. Łączenie klasycznych narzędzi typu Wireshark z nowoczesnymi platformami analitycznymi i automatyzacją reakcji pozwala znacznie zwiększyć poziom bezpieczeństwa oraz wydajność działania infrastruktury IT.