Analiza ruchu sieciowego w poszukiwaniu oznak infekcji po wejściu na podejrzaną stronę

🌐 Analiza ruchu sieciowego w poszukiwaniu oznak infekcji po wejściu na podejrzaną stronę 🛠️ Narzędzia i interpretacja danych, które pomogą Ci zidentyfikować zagrożenie 🔍 Dlaczego analiza ruchu sieciowego jest kluczowa? W dobie zaawansowanych zagrożeń cyfrowych, samo odwiedzenie podejrzanej strony internetowej…

Używanie Network Monitor do analizowania szyfrowanych połączeń na Windows Server

🛠️ Używanie Network Monitor do analizowania szyfrowanych połączeń na Windows Server W środowisku IT, szczególnie w przypadku serwerów Windows, monitorowanie i analiza ruchu sieciowego są kluczowe dla zapewnienia bezpieczeństwa i wydajności systemu. Windows Server oferuje narzędzia do analizy i monitorowania…

Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki

Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki Monitorowanie ruchu sieciowego to kluczowy element utrzymania bezpieczeństwa, wydajności i zgodności z wymaganiami prawnymi w dużych organizacjach. W dobie coraz bardziej złożonych infrastruktur IT, hybrydowych środowisk chmurowych…

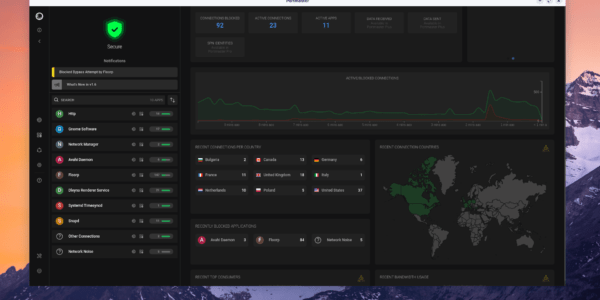

Najlepsze narzędzia do monitorowania sieci komputerowej

Najlepsze narzędzia do monitorowania sieci komputerowej Przewodnik dla administratorów i entuzjastów sieci komputerowych Zarządzanie i monitorowanie sieci komputerowych to kluczowy element utrzymania ich wydajności oraz bezpieczeństwa. W tym artykule przedstawiamy najlepsze narzędzia do monitorowania sieci komputerowej, które pozwalają szybko wykrywać…

Rozwiązanie ADRA NDR – Skuteczna Ochrona przed Ransomware: Jak Zabezpieczyć Firmę Przed Cyberzagrożeniami?

Rozwiązanie ADRA NDR – Skuteczna Ochrona przed Ransomware: Jak Zabezpieczyć Firmę Przed Cyberzagrożeniami? Współczesne zagrożenia cybernetyczne, w tym ataki typu ransomware, stanowią poważne wyzwanie dla firm na całym świecie. W 2024 roku ransomware wciąż pozostaje jednym z najbardziej niebezpiecznych rodzajów…

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne)

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne) W 2026 roku telemetria i śledzenie użytkowników są standardem w większości aplikacji – zarówno desktopowych, jak i mobilnych. Dane o zachowaniu, lokalizacji, sprzęcie i sposobie korzystania z aplikacji trafiają…

Wykorzystanie algorytmów uczenia maszynowego do predykcyjnej analizy ruchu sieciowego

🧠 Wykorzystanie algorytmów uczenia maszynowego do predykcyjnej analizy ruchu sieciowego W dobie intensywnego rozwoju technologii, predykcyjna analiza ruchu sieciowego staje się nieodzownym elementem zarządzania infrastrukturą IT. Kluczową rolę odgrywają tu algorytmy uczenia maszynowego, które umożliwiają przewidywanie zachowań sieci oraz optymalizację…

Algorytmy do wykrywania włamań i ataków DDoS w czasie rzeczywistym

🛡️ Algorytmy do wykrywania włamań i ataków DDoS w czasie rzeczywistym W dobie rosnących zagrożeń cybernetycznych, skuteczna ochrona infrastruktury IT stała się kluczowym priorytetem. Wykorzystanie nowoczesnych algorytmów do wykrywania włamań i ataków typu DDoS (Distributed Denial of Service) w czasie…

Wykorzystanie narzędzi do analizy ruchu sieciowego (Wireshark) w administracji

🔍 Wykorzystanie narzędzi do analizy ruchu sieciowego (Wireshark) w administracji W nowoczesnych infrastrukturach IT, analiza ruchu sieciowego to nieodłączny element pracy administratora. Jednym z najpotężniejszych i najczęściej wykorzystywanych narzędzi do tego celu jest Wireshark – darmowy analizator pakietów, który umożliwia…

Administracja sieciami komputerowymi

Administracja sieciami komputerowymi – Kompleksowy przewodnik Administracja sieciami komputerowymi jest jednym z kluczowych obszarów w IT, który zapewnia prawidłowe działanie infrastruktury sieciowej w firmach i organizacjach. Skuteczne zarządzanie sieciami to nie tylko dbanie o ich stabilność, ale również o…

Projektowanie sieci komputerowych

Proces projektowania sieci komputerowych można podzielić na kilka etapów. Oto ogólny opis procesu projektowania sieci w formie punktów: Zbieranie wymagań: Pierwszym krokiem jest zebranie wszystkich istotnych wymagań dotyczących projektowanej sieci. Wymagania mogą obejmować liczbę użytkowników, przepustowość, obsługiwane aplikacje, bezpieczeństwo, skalowalność…

Integracja Firewalla Windows 12 z innymi rozwiązaniami bezpieczeństwa

🔗 Integracja Firewalla Windows 12 z innymi rozwiązaniami bezpieczeństwa We współczesnym ekosystemie bezpieczeństwa IT nie wystarczy izolowana ochrona. Kluczem do skutecznej obrony jest integracja różnych warstw ochrony w jeden spójny system wykrywania, reagowania i przeciwdziałania incydentom. Nowy Firewall Windows Defender…

Jak działa i jak wykorzystać narzędzia do analizy ruchu sieciowego?

Jak działa i jak wykorzystać narzędzia do analizy ruchu sieciowego? Wstęp Analiza ruchu sieciowego jest kluczowym elementem zarządzania infrastrukturą IT i zapewnienia bezpieczeństwa sieci. Dzięki specjalistycznym narzędziom administratorzy mogą monitorować przepływ danych, identyfikować zagrożenia oraz optymalizować wydajność sieci. W tym…

Hacked Detect: Wazność cyberbezpieczeństwa i wykrywania włamań

W dzisiejszej cyfrowej erze cyberbezpieczeństwo stało się kluczowym zagadnieniem dla jednostek, firm i organizacji o różnej skali działania. Ciągłe zagrożenie hakerstwem i nieuprawnionym dostępem do poufnych informacji skłoniło do opracowania zaawansowanych narzędzi i technik służących do wykrywania i minimalizowania tego…

Jak wykorzystać dzienniki zdarzeń zapory do wykrywania i analizowania ataków sieciowych w Windows Server

Jak wykorzystać dzienniki zdarzeń zapory do wykrywania i analizowania ataków sieciowych w Windows Server Windows Server to popularny system operacyjny używany w wielu organizacjach do zarządzania serwerami i infrastrukturą IT. Jego kluczowym elementem jest zapora sieciowa (Windows Firewall), która monitoruje…