DevOps i infrastruktura jako kod (IaC) – jak zautomatyzować zarządzanie infrastrukturą i usprawnić rozwój oprogramowania

DevOps i infrastruktura jako kod (IaC) W świecie dynamicznego rozwoju oprogramowania tradycyjne podejścia do zarządzania infrastrukturą przestają być wystarczające. Firmy potrzebują szybkości, niezawodności i skalowalności. Właśnie dlatego powstała koncepcja DevOps, a wraz z nią technika Infrastructure as Code (IaC). To…

Najczęstsze błędy w zabezpieczaniu stron internetowych – jak ich unikać?

Najczęstsze błędy w zabezpieczaniu stron internetowych Bezpieczeństwo stron internetowych to temat, który nigdy nie traci na aktualności. Niezależnie od technologii, jakiej używasz – każda strona może stać się celem ataku. Często powtarzające się błędy sprawiają, że cyberprzestępcy mają ułatwione zadanie….

Dystrybucje Linuxa dla Starszych Komputerów: Optymalizacja Wydajności

Linux to system operacyjny, który jest znany z wydajności i elastyczności. Może on działać na szerokim zakresie sprzętu, w tym na starszych komputerach. Jeśli masz stary komputer, możesz poprawić jego wydajność, instalując odpowiednią dystrybucję Linuxa i stosując pewne optymalizacje. Wybór…

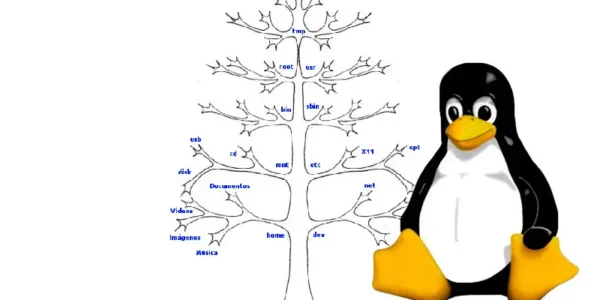

Przewodnik po Systemie Plików Linuxa: Hierarchia i Znaczenie Katalogów

System plików Linuxa jest zorganizowany w hierarchiczną strukturę drzewa. Główny katalog systemu plików jest oznaczony jako /. Wszystkie inne katalogi i pliki znajdują się w tym głównym katalogu lub w katalogach podrzędnych. Hierarchia systemu plików Linuxa Hierarchia systemu plików Linuxa…

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci Reklamy internetowe to stały element dzisiejszego świata cyfrowego. Są obecne niemal na każdej stronie i pełnią ważną rolę w finansowaniu treści online. Jednak nie wszystkie reklamy są bezpieczne. Coraz częściej użytkownicy…

Cryptojacking – Cichy złodziej mocy obliczeniowej

Cryptojacking – Cichy złodziej mocy obliczeniowej W erze cyfrowej, w której bezpieczeństwo w internecie ma kluczowe znaczenie, użytkownicy komputerów, serwerów i urządzeń mobilnych stają w obliczu nowych zagrożeń. Jednym z nich jest cryptojacking – ukryte wykorzystywanie mocy obliczeniowej urządzeń do…

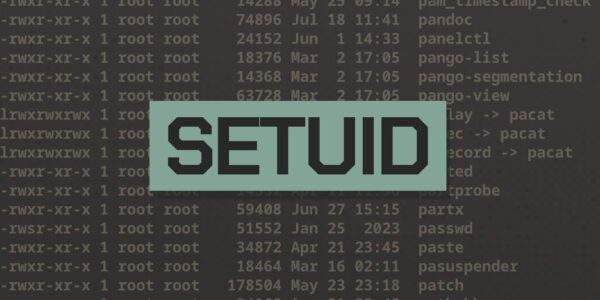

Jak zmienić ustawienia SUID/SGID dla pliku lub katalogu?

Aby zmienić ustawienia SUID (SetUID) lub SGID (SetGID) dla pliku lub katalogu w systemie Linux, możesz użyć polecenia chmod. Oto krótka instrukcja: Ustawienie SUID (SetUID): SUID pozwala na tymczasowe przejęcie uprawnień właściciela pliku podczas jego wykonywania. Aby ustawić SUID dla…

Czym jest SetUID i SetGID?

SetUID (SUID) i SetGID (SGID) to mechanizmy w systemie Unix/Linux, które pozwalają na nadanie specjalnych uprawnień wykonywania plikom i katalogom. Oto ich krótkie wyjaśnienie: SetUID (SUID): Kiedy plik ma ustawiony bit SetUID, oznacza to, że podczas jego wykonywania, proces dziedziczy…

Czym Są Prawa Dostępu w Linuxie i Jak z Nimi Pracować

W systemie Linux, prawa dostępu do plików i katalogów określają, kto może wykonywać na nich różne operacje. Prawa te są przypisane do trzech grup użytkowników: właściciela, grupy i pozostałych użytkowników. Właściciel to użytkownik, który stworzył plik lub katalog. Grupa to…

Tworzenie Skryptów Bash: Podstawy Automatyzacji Zadań

Automatyzacja zadań za pomocą skryptów Bash może znacznie usprawnić pracę, zwłaszcza jeśli często wykonujesz te same czynności ręcznie. Skrypty Bash są szczególnie użyteczne w systemach opartych na Unix/Linux, ale można je również stosować w systemach Windows przy użyciu narzędzi takich…

Linux jako Platforma Programistyczna: Narzędzia i Środowiska

Linux to jeden z najpopularniejszych systemów operacyjnych na świecie, używany przez miliony użytkowników na całym świecie. Jest to również potężna platforma programistyczna, oferująca szeroki wybór narzędzi i środowisk do tworzenia aplikacji w różnych językach programowania. Narzędzia programistyczne Linux jest wyposażony…

Zdalne Zarządzanie Komputerem z Linuxem za Pomocą SSH

Zdalne Zarządzanie Komputerem z Linuxem za Pomocą SSH: Kompletny Poradnik Zdalne zarządzanie komputerem z wykorzystaniem protokołu SSH (Secure Shell) to niezwykle przydatna umiejętność dla administratorów systemów, programistów oraz użytkowników Linuxa. Pozwala ona na zdalne wykonywanie poleceń, transfer plików oraz zarządzanie…

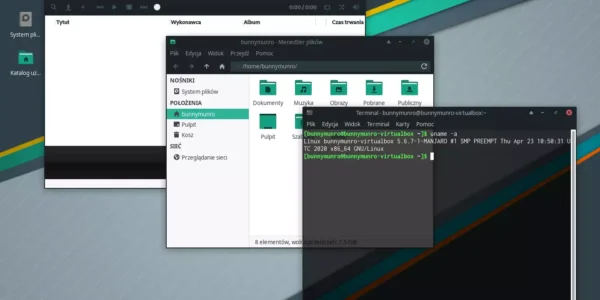

Eksploracja Linuksowego Ekosystemu: Kiedy Używać Wiersza Poleceń, a Kiedy Interfejsu Graficznego

Eksplorując świat Linuxa, często musimy zdecydować, czy skorzystać z wiersza poleceń czy interfejsu graficznego do wykonywania różnych zadań. Oba podejścia mają swoje zalety i wady. W tym poradniku omówimy, kiedy warto używać wiersza poleceń, a kiedy interfejsu graficznego, aby lepiej…

Bezpieczeństwo w Świecie Linuxa: Podstawowe Zasady Ochrony

Linux to znakomity system operacyjny, znany ze swojej stabilności i bezpieczeństwa. Niemniej jednak, niezależnie od tego, czy jesteś doświadczonym użytkownikiem, czy dopiero zaczynasz swoją przygodę z Linuxem, ważne jest, abyś stosował podstawowe zasady ochrony, aby chronić swój system i dane….

Jak Naprawić Uszkodzony MBR w Linuxie

Rozwiązanie Problemów: Jak Naprawić Uszkodzony MBR w Linuxie Jeśli jesteś użytkownikiem systemu Linux i napotkałeś problem z uszkodzonym MBR (Master Boot Record), nie martw się – istnieją kroki, które możesz podjąć, aby go naprawić i przywrócić funkcjonalność swojego systemu. MBR…