Jak działa klawiatura, co to jest klawiatura, rodzaje klawiatur

Historia klawiatury sięga początków komputerów, kiedy to potrzeba wprowadzania danych i poleceń do maszyny wymagała stworzenia odpowiedniego urządzenia do tego celu. Pierwsze klawiatury zostały stworzone w latach 60. XX wieku i były to proste urządzenia z klawiszami mechanicznymi, które działały…

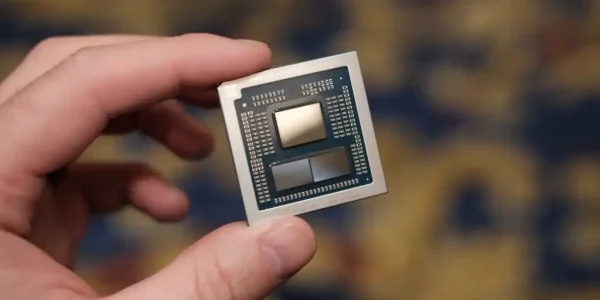

Procesory komputerowe

Historia procesora komputerowego sięga lat 40. XX wieku, kiedy to John von Neumann i jego zespół opracowali architekturę von Neumanna, która stała się podstawą dla pierwszych komputerów cyfrowych. Architektura von Neumanna zakładała, że dane i instrukcje są przechowywane w pamięci…

WiFi 10

W przyszłości mogą pojawić się nowe standardy sieci bezprzewodowej, które będą działały pod nazwą WiFi 10. Przypuszcza się, że nowy standard będzie cechował się jeszcze większą przepustowością, pojemnością oraz wydajnością niż poprzednie standardy. Być może wykorzystywane będą również nowe technologie,…

WiFi9

Należy zaznaczyć, że na dzień dzisiejszy nie istnieje standard WiFi 9. Jednakże, są już pewne pomysły i kierunki rozwoju, które mogą zostać wprowadzone w przyszłości jako nowy standard. Jednym z pomysłów jest wprowadzenie do standardu WiFi 9 technologii ODFM (Orthogonal…

WiFi 8

WiFi 8 jest następcą standardu WiFi 6 (IEEE 802.11ax) i ma na celu poprawienie wydajności sieci bezprzewodowej. Jego główne założenia to zwiększenie prędkości transferu danych, redukcja opóźnień (latency) i poprawa efektywności energetycznej urządzeń. WiFi 8 ma oferować maksymalne prędkości transferu…

USB, parametry, standardy

USB (Universal Serial Bus) to uniwersalny standard interfejsu komunikacyjnego służący do połączenia różnego rodzaju urządzeń z komputerem. USB został wprowadzony na rynek w 1996 roku i szybko zyskał popularność dzięki swojej uniwersalności i wygodzie użytkowania. Pierwsza wersja USB (USB 1.0)…

Program, który usunie pliki z odmową dostępu

Jeżeli nie możesz usunąć pliku, zmienić jego nazwy, lub przenieść go do innego folderu, to prawdopodobnie jest on aktualnie używany i chroniony przed zapisem. Jednym z komunikatów, który możesz zobaczyć w takiej sytuacji jest „Nie można usunąć pliku: Odmowa dostępu….

Dziura w Windows niezałatana od 18 lat

Błąd w protokole SMB umożliwiający kradzież hasła do Windowsa po raz pierwszy odkryto w 1997 roku. Dziura nie została wtedy w pełni załatana. Dzięki temu, po 18 latach dalej za jej pomocą można zaatakować nie tylko wszystkie wersje Windowsa (nawet…

Zmiany marketingowe w Google – coś więcej niż nowe logo

Ostatnio tematem rozmów wśród internautów jest drobna zmiana identyfikacji wizualnej Google. Najbardziej rzuca się w oczy nowa czcionka (bezszeryfowa) – kolorystyka napisu pozostała w dalszym ciągu podobna. Również jako ikonę czy favikonę, widzimy odmienioną graficznie, pierwszą literę nazwy. O ile…

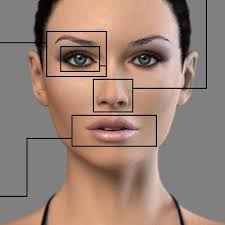

Nowa metoda rozpoznawania twarzy, rozpoznaje nawet w ciemności

Dwóch niemieckich naukowców przedstawiło wyniki interesujących badań nad metodami rozpoznawania twarzy w kompletnej ciemności. Algorytm działa na zasadzie porównywania obrazów termalnych ze zwykłymi zdjęciami twarzy. Mechanizmy skanowania i rozpoznawania twarzy są coraz chętniej stosowane z bardzo różnym przeznaczeniem. Zgodnie z wynikami badań…

Intel – potentat w produkcji procesorów

Intel to amerykańska firma zajmująca się produkcją mikroprocesorów i innych komponentów elektronicznych. Firma Intel została założona w lipcu 1968 roku przez Roberta Noyce’a i Gordona Moore’a. Obaj założyciele mieli już doświadczenie w branży elektroniki i pracowali wcześniej w firmie Fairchild…

AMD – potentat procesorów i kart graficznych

AMD (Advanced Micro Devices) to amerykańska firma produkująca procesory, karty graficzne i inne komponenty komputerowe. Historia AMD rozpoczyna się w 1969 roku, kiedy to Jerry Sanders i siedmiu innych inżynierów opuściło firmę Fairchild Semiconductor, by założyć nową firmę – Advanced…

Budowa komputera, z jakich elementów jest zbudowany komputer

Budowa komputera składa się z kilku podstawowych elementów. Pierwszym z nich jest obudowa, która chroni wnętrze komputera i zapewnia miejsce na montaż wszystkich innych podzespołów. Następnie montujemy płytę główną, na której znajdują się porty wejścia/wyjścia, złącza dla pamięci RAM, procesora,…

MON stawia na cyberbezpieczeństwo

Resort obrony narodowej z roku na rok coraz poważniej traktuje zagadnienia cyberbezpieczeństwa RP, co dobrze wróży na przyszłość. Łatwo dają się zauważyć działania zmierzające do formowania kolejnego rodzaju sił zbrojnych – „Wojsk Cybernetycznych”. W tym roku planowane jest utworzenie Centrum…

Przegląd klimatyzacji Łomianki – dlaczego regularna kontrola jest tak ważna?

Posiadanie klimatyzacji to nie tylko komfort, ale także odpowiedzialność. Aby urządzenie działało sprawnie i efektywnie przez wiele lat, niezbędne są regularne przeglądy i konserwacja. W Łomiankach coraz więcej osób docenia, jak ważny jest systematyczny serwis klimatyzacji, który wpływa na jakość…