🔐 TPM 2.0 w Windows 12: Rola modułu zaufanej platformy w bezpieczeństwie danych

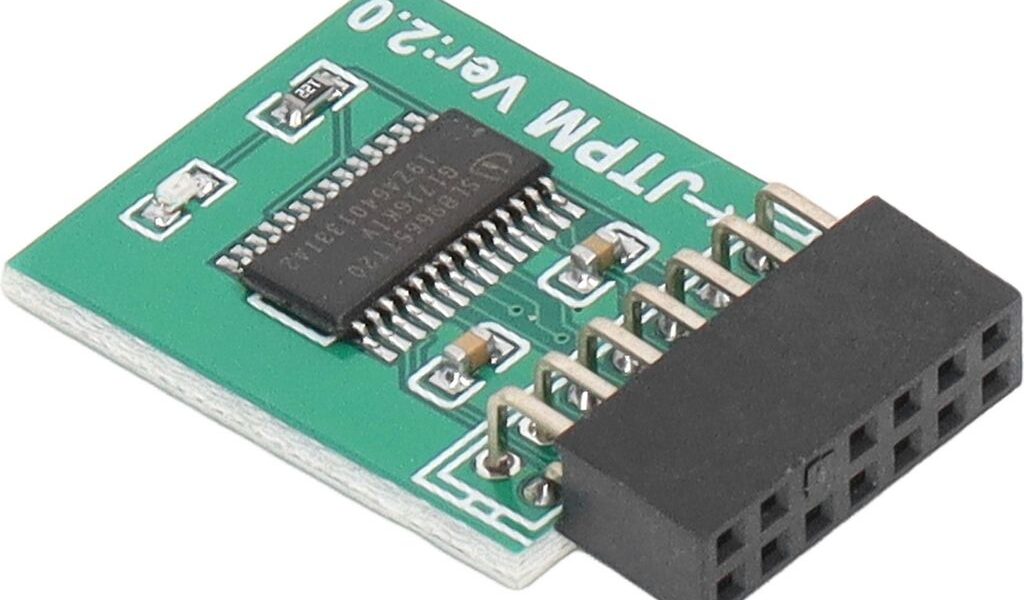

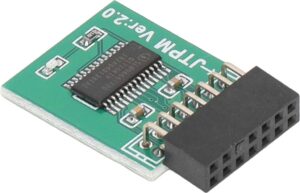

Moduł TPM 2.0 (Trusted Platform Module drugiej generacji) to sprzętowy chip kryptograficzny montowany na płycie głównej, który dostarcza bezpieczne środowisko do przechowywania kluczy szyfrowania, obsługi BitLocker, Windows Hello i innych mechanizmów zabezpieczeń. Windows 12 wykorzystuje TPM jako fundamentalny komponent swojej architektury bezpieczeństwa — od ochrony przed atakami typu UEFI, poprzez integrację z BitLocker, aż po uwierzytelnianie biometryczne. Ten kompleksowy przewodnik wyjaśnia, jak działa TPM 2.0, dlaczego jest niezbędny, jak go konfigurować i zarządzać.

🧠 1. Czym jest TPM 2.0?

TPM (Trusted Platform Module) to dedykowany układ kryptograficzny — chip — służący do:

- Bezpiecznego przechowywania kluczy szyfrujących (np. dla BitLocker),

- Spełnienia wymogów UEFI Secure Boot,

- Wsparcia uwierzytelniania Windows Hello,

- Zapewnienia izolowanego środowiska do weryfikacji integralności systemu.

TPM zapewnia, że klucz pozostaje odporny na ataki fizyczne i zdalne, dzięki bezpiecznemu przechowywaniu i wykonywaniu operacji kryptograficznych wewnątrz chipu.

🛡️ 2. Zalety TPM w Windows 12

- 🔐 Ochrona kluczy BitLocker – klucz jest chroniony sprzętowo przed kopiowaniem,

- ⚙️ Rozszerzone zabezpieczenia systemowe – VBS, Credential Guard korzystają z TPM,

- 🧭 Większe zaufanie do procesu rozruchu – UEFI Secure Boot sprawdza integralność firmware,

- 🧬 Bezpieczne uwierzytelnianie biometryczne – Windows Hello używa TPM,

- 🌐 Integracja z chmurą – Azure AD wykorzystuje TPM do tożsamości urządzenia.

⚙️ 3. Zgodność i aktywacja TPM

👉 Sprawdzenie obecności TPM

Get-TPM

lub:

tpm.msc – okno zarządzania modułem TPM.

✅ Wymogi sprzętowe Windows 12

- TPM 2.0 jest wymagany do certyfikacji Windows 12,

- Może być implementowany jako sprzętowy chip lub firmware‑TPM (fTPM) w UEFI.

🔐 4. TPM a BitLocker – głęboka integracja

BitLocker w Windows 12 ściśle współpracuje z TPM:

- TPM przechowuje klucz główny BitLocker,

- Umożliwia automatyczne odblokowanie przy starcie bez hasła,

- Wspiera kombinacje zabezpieczeń (TPM + PIN/USB),

- Gdy coś zmieni się w BIOS/UEFI – TPM blokuje dostęp i wymaga klucza odzyskiwania.

🧬 5. Windows Hello i TPM – bezpieczne biometrie

- Windows Hello wykorzystuje TPM do zabezpieczenia danych biometrycznych (tj. odcisk palca, rozpoznanie twarzy),

- To oznacza, że dane biometryczne nigdy nie opuszczają TPM-u — chroniąc prywatność użytkowników.

🌐 6. UEFI Secure Boot i ochrona przed rootkitami

- TPM weryfikuje podpisy UEFI firmware i bootloadera,

- Zabezpiecza przed rootkitami i modyfikacjami rozruchu,

- W razie naruszenia – system nie uruchamia się automatycznie, uruchamia opcje naprawy.

🔧 7. Ustawienia i zarządzanie TPM w Windows 12

🔍 Podstawowe operacje:

tpm.msc– inicjalizacja, reset, funkcje TPM,- Windows Security → Device Security – graficzny interfejs do zarządzania TPM,

Get-TPMiClear-TPMw PowerShell.

🔄 8. Aktualizacja firmware TPM

- Firmware TPM może wymagać aktualizacji — zwykle poprzez BIOS producenta,

- Przeczytaj dokumentację (np. Microsoft Guidance for TPM firmware updates),

- Zalecane: aktualizacja poza godzinami produkcyjnymi, backup danych.

🛠️ 9. Diagnostyka i naprawa TPM

| Problem | Rozwiązanie |

|---|---|

| TPM show “not ready” / disabled | Włącz TPM w BIOS → reboot → tpm.msc → Initialize |

| Błąd BitLocker (0xC0000001) | Zapewnij, że TPM działa, ustawienia Secure Boot są poprawne |

| Niemozność odblokowania TPM | Wykonaj Clear-TPM, potem ponownie skonfiguruj i aktywuj BitLocker |

🛠️ 10. Zaawansowane scenariusze

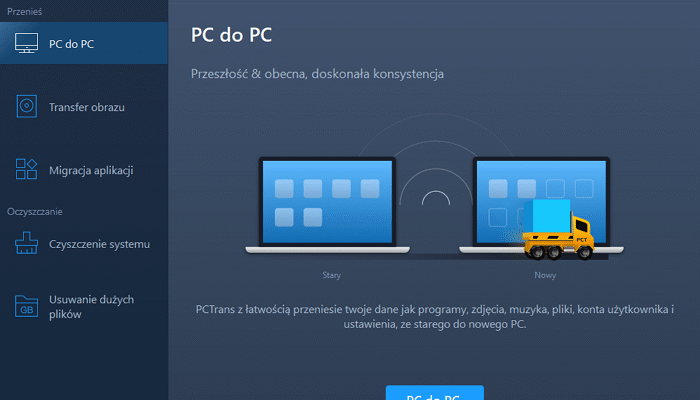

➤ Migracja BitLocker:

Backup-TpmOwnerAuth

Backup-BitLockerKeyProtector -MountPoint C:

➤ Backup/Przywracanie TPM:

Backup-TpmOwnerAuth– zapis klucza właściciela TPM do pliku,Import-TpmOwnerAuth– przywrócenie po wymianie hardware.

🛡️ 11. TPM i chmura – Azure AD, VBS, Credential Guard

- Azure AD wykorzystuje TPM do bezpiecznego zapisania tożsamości urządzenia,

- VBS (Virtualization-Based Security) – izolacja pamięci, używa TPM do ochrony kontenera,

- Credential Guard – przechowuje dane logowania w odizolowanym środowisku TPM.

⚠️ 12. Najczęstsze błędy i jak ich unikać

- TPM 1.2 zamiast TPM 2.0 – niekompatybilność z Windows 12,

- Nieaktualny firmware TPM prowadzi do błędów przy uruchamianiu,

- Brak backupu TPM Owner Auth — trudno przywrócić TPM po czyszczeniu,

- Nieprzemyślane czyszczenie TPM powoduje utratę kluczy BitLocker, Azure AD.

✅ 13. Najlepsze praktyki zabezpieczenia TPM

- Włącz TPM w BIOS-ie i zainicjuj go w Windows (tpm.msc),

- Regularnie aktualizuj firmware TPM zgodnie z dokumentacją producenta,

- Konfiguruj BitLocker z TPM + dodatkową warstwą (PIN/USB),

- Wykonuj backup TPM Owner Auth i kluczy BitLocker,

- Używaj TPM w Azure AD/Intune/VBS/Credential Guard,

- Monitoruj stan TPM i BitLockera za pomocą

Get-TPM,Get-BitLockerVolume, Event Viewer.