Atak ARP Spoofing. Co to jest i na czym polega? Jak się bronić?

Atak ARP Spoofing – czym jest, jak działa i jak się chronić ARP Spoofing to rodzaj ataku sieciowego, w którym cyberprzestępca podszywa się pod inny komputer w lokalnej sieci, manipulując tablicą ARP (Address Resolution Protocol). Dzięki temu może przechwycić, modyfikować…

Jak stworzyć lokalny serwer DNS w Linuksie za pomocą Bind9 lub dnsmasq – konfiguracja krok po kroku

🌐 Jak stworzyć lokalny serwer DNS w Linuksie za pomocą Bind9 lub dnsmasq – konfiguracja krok po kroku Lokalny serwer DNS pozwala: przyspieszyć rozwiązywanie nazw, stworzyć własne aliasy domenowe dla serwerów LAN (np. nas.local, dev.lab), filtrować, przekierowywać lub blokować ruch…

Udostępnianie dużych plików w systemie Windows 11: OneDrive i alternatywne metody

📤 Udostępnianie dużych plików w systemie Windows 11: OneDrive i alternatywne metody Udostępnianie dużych plików – np. wideo, zdjęć RAW, obrazów ISO czy archiwów ZIP – może być problematyczne, zwłaszcza gdy próbujesz je wysłać przez e-mail. Na szczęście Windows 11…

Konfiguracja MikroTik — Część 86: MikroTik jako Transparentny Proxy HTTP(S) z Wykorzystaniem External Squid i Policy Routing

Konfiguracja MikroTik — Część 86: MikroTik jako Transparentny Proxy HTTP(S) z Wykorzystaniem External Squid i Policy Routing Wprowadzenie W wielu środowiskach biznesowych i edukacyjnych stosowanie proxy HTTP(S) umożliwia kontrolę dostępu do Internetu, filtrowanie treści oraz optymalizację ruchu. Choć MikroTik RouterOS…

Konfiguracja MikroTik — Część 85: MikroTik jako Serwer NTP z Synchronizacją Czasu w Sieci LAN

Konfiguracja MikroTik — Część 85: MikroTik jako Serwer NTP z Synchronizacją Czasu w Sieci LAN Wprowadzenie Dokładny czas w sieciach komputerowych to nie tylko wygoda — to podstawa poprawnego działania wielu usług. Protokoły takie jak logowanie zdarzeń, VPN, uwierzytelnianie 802.1X,…

Konfiguracja MikroTik — Część 79: MikroTik z VRRP — Redundancja bramy w sieci LAN i WAN

Konfiguracja MikroTik — Część 79: MikroTik z VRRP — Redundancja bramy w sieci LAN i WAN Wprowadzenie W każdej profesjonalnej sieci firmowej czy operatorskiej niezawodność jest kluczowa. Redundancja na poziomie bramy domyślnej to jedna z podstawowych metod zapewnienia ciągłości działania…

Konfiguracja MikroTik — Część 78: MikroTik z wirtualnymi interfejsami VLAN i Bridge — Zaawansowane projektowanie segmentacji sieci

Konfiguracja MikroTik — Część 78: MikroTik z wirtualnymi interfejsami VLAN i Bridge — Zaawansowane projektowanie segmentacji sieci Wprowadzenie Segmentacja sieci jest jednym z kluczowych aspektów projektowania nowoczesnych, bezpiecznych i skalowalnych środowisk sieciowych. MikroTik RouterOS, dzięki rozbudowanej obsłudze VLAN oraz mechanizmowi…

Bezpieczeństwo w sieci lokalnej: Kompleksowy przewodnik dla użytkowników domowych i administratorów

Bezpieczeństwo w sieci lokalnej: Kompleksowy przewodnik dla użytkowników domowych i administratorów Bezpieczeństwo sieci lokalnej (LAN) jest zagadnieniem, które zyskuje na znaczeniu nie tylko w przedsiębiorstwach, ale także w domach prywatnych, gdzie liczba urządzeń podłączonych do internetu stale rośnie. Komputery, smartfony,…

Firewall MikroTik – Zabezpieczenia krok po kroku

🛡️ Firewall MikroTik – Zabezpieczenia krok po kroku W świecie nieustannie rosnących zagrożeń sieciowych, poprawna konfiguracja firewalla staje się fundamentem bezpiecznego funkcjonowania każdej infrastruktury IT. Routery MikroTik, oparte na systemie RouterOS, oferują ogromne możliwości w zakresie filtracji ruchu, kontroli połączeń,…

Konfiguracja MikroTik przez CLI – od zera do działania

⚙️ Konfiguracja MikroTik przez CLI – od zera do działania Konfiguracja urządzenia MikroTik może wydawać się na początku wyzwaniem, zwłaszcza dla osób przyzwyczajonych do interfejsów graficznych. Jednak konsola CLI (Command Line Interface) daje pełną kontrolę, precyzję i szybkość działania –…

Sieci komputerowe: Podstawy, typy i znaczenie w dzisiejszym świecie

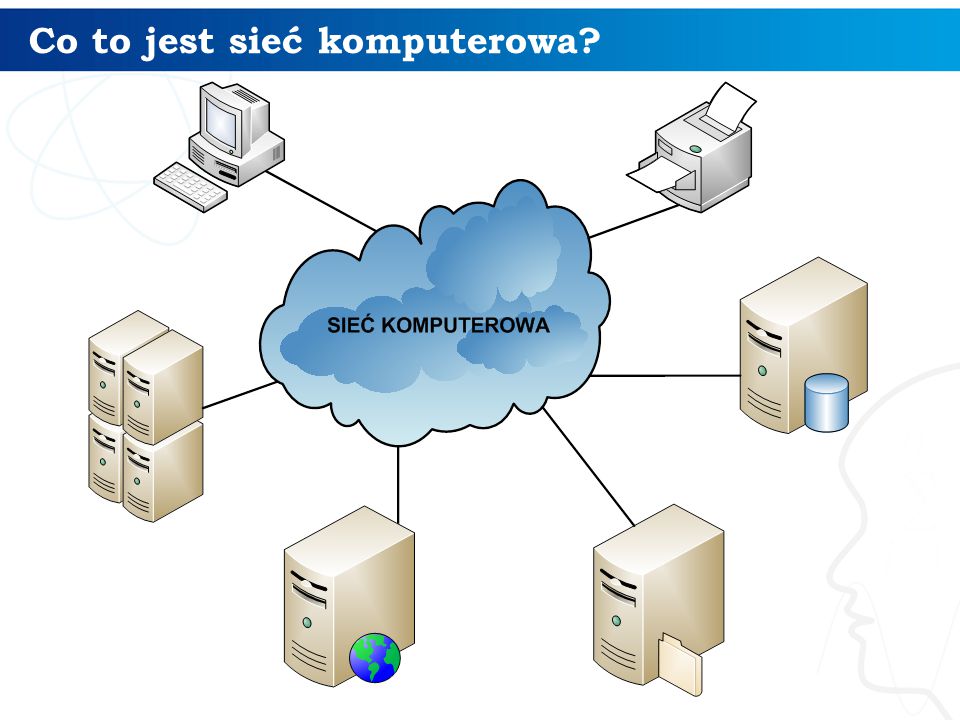

Sieci komputerowe odgrywają kluczową rolę w dzisiejszym społeczeństwie informacyjnym. Są one fundamentem, na którym opiera się współczesna komunikacja, wymiana danych i dostęp do zasobów. W tym artykule omówimy podstawy, różne typy sieci komputerowych oraz ich znaczenie w dzisiejszym świecie. Podstawy…

Typy sieci komputerowych

Typy sieci komputerowych Sieci lokalne (sieci LAN) rozpowszechniły się do dziś w bardzo wielu zwłaszcza komercjalnych ? środowiskach. Mimo że większość z nas miała już większą lub mniejszą styczność z sieciami, to niewiele osób wie. czym one są i w…

Sieci komputerowe – topologia sieci, urządzenia, polecenia

Sieć komputerowa – co to jest? Podstawowe pojęcia i nazwy. Sieć komputerowa jest zbiorem komputerów i urządzeń, które połączone są ze sobą. Umożliwia ona przekazywanie informacji pomiędzy tymi urządzeniami. Rodzaje sieci komputerowych: Klient – serwer – Sieć w której jest…

Rodzaje sieci komputerowych: Wyczerpujący poradnik dla użytkowników

Rodzaje sieci komputerowych: Wyczerpujący poradnik dla użytkowników W dzisiejszym cyfrowym świecie sieci komputerowe odgrywają kluczową rolę w łączeniu urządzeń i udostępnianiu informacji. Istnieje wiele różnych typów sieci komputerowych, z których każdy ma swoje unikalne cechy i zastosowania. Zrozumienie tych różnych…

Topologie Sieci Komputerowych: Gwiazda, Magistrala, Pierścień – Przegląd i Porównanie

Topologie Sieci Komputerowych: Gwiazda, Magistrala, Pierścień – Przegląd i Porównanie W sieciach komputerowych, topologia odnosi się do fizycznego lub logicznego układu urządzeń, takich jak komputery, serwery, routery i inne elementy sieci. Topologia ma kluczowe znaczenie dla wydajności, niezawodności i łatwości…