MikroTik od podstaw do zaawansowania — część 2: Firewall MikroTik, Connection Tracking i najlepsze praktyki zabezpieczania sieci

MikroTik od podstaw do zaawansowania — część 2: Firewall MikroTik, Connection Tracking i najlepsze praktyki zabezpieczania sieci Wprowadzenie do bezpieczeństwa na poziomie routera Bezpieczeństwo infrastruktury sieciowej zaczyna się na styku sieci lokalnej z Internetem. MikroTik, dzięki możliwościom RouterOS, oferuje nie…

MikroTik od podstaw do zaawansowania — część 1: Architektura systemu RouterOS i najlepsze praktyki konfiguracji

MikroTik od podstaw do zaawansowania — część 1: Architektura systemu RouterOS i najlepsze praktyki konfiguracji Wstęp: Dlaczego MikroTik to potężne narzędzie nie tylko dla ISP W świecie sieci komputerowych trudno znaleźć urządzenia oferujące tak szeroki zakres funkcjonalności w tak przystępnej…

Konfiguracja MikroTik przez CLI – od zera do działania

⚙️ Konfiguracja MikroTik przez CLI – od zera do działania Konfiguracja urządzenia MikroTik może wydawać się na początku wyzwaniem, zwłaszcza dla osób przyzwyczajonych do interfejsów graficznych. Jednak konsola CLI (Command Line Interface) daje pełną kontrolę, precyzję i szybkość działania –…

Konfiguracja karty sieciowej Linux Server

Konfiguracja karty sieciowej w systemie Linux Server może być wykonana poprzez edycję plików konfiguracyjnych lub za pomocą narzędzi wiersza poleceń. Oto podstawowe kroki konfiguracji karty sieciowej w systemie Linux Server: Zidentyfikuj kartę sieciową: Uruchom polecenie ifconfig -a lub ip link…

Windows Server Core vs. Desktop Experience: Kiedy zrezygnować z GUI i dlaczego jest to bezpieczniejsze?

🖥️ Windows Server Core vs. Desktop Experience: Kiedy zrezygnować z GUI i dlaczego jest to bezpieczniejsze? 🧭 Wprowadzenie W świecie systemów serwerowych Windows Server oferuje administratorom dwie główne opcje instalacji: Server Core oraz Desktop Experience. Choć obie wersje zapewniają te…

Korzystanie z sandboxa i maszyn wirtualnych w Linuxie: Izolacja zagrożeń

🧱 Korzystanie z sandboxa i maszyn wirtualnych w Linuxie: Izolacja zagrożeń 🧭 Wprowadzenie W świecie nieustannie rosnących zagrożeń w internecie, administratorzy, deweloperzy i użytkownicy końcowi coraz częściej szukają sposobów na izolację procesów, ochronę systemów produkcyjnych oraz analizę potencjalnie złośliwego oprogramowania…

Naruszenia prywatności przez usługi sieciowe w Linuxie: Analiza domyślnych konfiguracji

🔐 Naruszenia prywatności przez usługi sieciowe w Linuxie: Analiza domyślnych konfiguracji 🧭 Wprowadzenie Linux od lat uchodzi za synonim wolności, prywatności i kontroli nad systemem operacyjnym. Użytkownicy i administratorzy wybierają go nie tylko ze względu na elastyczność czy otwarty kod…

Nowe funkcje AI w systemach Linuxowych (np. w narzędziach CLI) a prywatność danych

🤖 Nowe funkcje AI w systemach Linuxowych (np. w narzędziach CLI) a prywatność danych 🧭 Wprowadzenie Systemy Linuxowe od lat stanowią fundament infrastruktury informatycznej — od serwerów po środowiska programistyczne, superkomputery i stacje robocze. W ostatnich latach obserwujemy dynamiczną integrację…

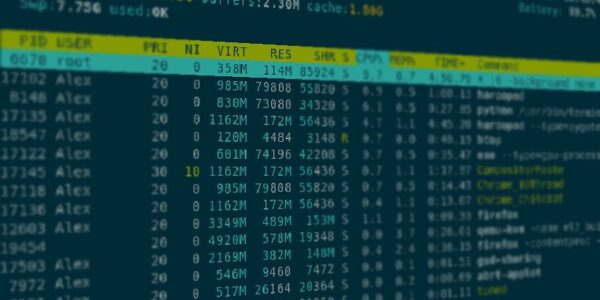

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat 🖥️📊 Wprowadzenie Monitorowanie wydajności to kluczowy aspekt zarządzania systemem Linux. Pozwala wykrywać wąskie gardła (CPU, RAM, I/O), diagnozować przeciążenia i reagować zanim usługa stanie się niestabilna. W tym artykule pokażę,…