Naruszenia prywatności przez usługi sieciowe w Linuxie: Analiza domyślnych konfiguracji

🔐 Naruszenia prywatności przez usługi sieciowe w Linuxie: Analiza domyślnych konfiguracji

🧭 Wprowadzenie

Linux od lat uchodzi za synonim wolności, prywatności i kontroli nad systemem operacyjnym. Użytkownicy i administratorzy wybierają go nie tylko ze względu na elastyczność czy otwarty kod źródłowy, ale również dlatego, że – przynajmniej w teorii – nie narzuca domyślnie telemetrii, śledzenia ani zdalnego raportowania. Niestety, rzeczywistość nie zawsze jest zgodna z tym ideałem.

W tym artykule przeprowadzimy ekspercką analizę domyślnych konfiguracji popularnych usług sieciowych w systemach Linuxowych i ich potencjalnego wpływu na prywatność użytkownika. Skupimy się na usługach, które po instalacji lub uruchomieniu komunikują się z Internetem bez wiedzy użytkownika, przesyłają dane diagnostyczne lub umożliwiają zdalne śledzenie aktywności systemu.

Przy okazji pokażemy, jak te mechanizmy wpisują się w szerszy kontekst zagrożeń w internecie, i przedstawimy sposoby ich detekcji oraz neutralizacji.

📡 Co to są „usługi sieciowe” w Linuxie?

W kontekście prywatności, pod pojęciem „usług sieciowych” rozumiemy:

- Demony (

systemdservices) otwierające porty sieciowe - Aplikacje CLI i GUI nawiązujące połączenia zdalne (DNS, HTTP, TLS)

- Mechanizmy aktualizacji i telemetrii

- Tławe procesy uruchamiane automatycznie podczas startu systemu

- Dodatki do środowisk graficznych i menedżerów pakietów

Warto zauważyć, że część z tych usług nie prosi użytkownika o zgodę, ani nawet nie informuje o tym, że doszło do komunikacji z Internetem.

🧨 Najczęstsze usługi powodujące naruszenia prywatności

🔎 1. systemd-resolved i systemd-timesyncd

Systemd w wielu dystrybucjach (Ubuntu, Debian, Arch, Fedora) aktywuje:

systemd-resolved– rozwiązywanie nazw DNS z lokalną cache’ąsystemd-timesyncd– synchronizacja czasu z domyślnym serwerem NTP

Problemy:

- Wysyłanie zapytań DNS do Google (8.8.8.8) lub Cloudflare bez pytania

- Brak szyfrowania zapytań (chyba że ręcznie skonfigurujesz DNS-over-TLS lub DoH)

- Użytkownik nie ma jasnej informacji o tym, z jakich serwerów korzysta

🛰️ 2. Snap i Flatpak – telemetria, pingi i auto-update

Nowoczesne menedżery pakietów aplikacyjnych, takie jak Snap (Canonical) i Flatpak (GNOME Foundation), domyślnie:

- Wysyłają dane o zainstalowanych pakietach

- Kontaktują się z repozytoriami przy każdym uruchomieniu aplikacji

- Umożliwiają auto-aktualizację bez kontroli użytkownika

Snap w szczególności zbiera:

- Informacje o wersji systemu

- Dzienniki błędów

- Użycie aplikacji (np. jak często otwierasz

firefox)

🌍 3. NetworkManager i identyfikatory UUID

NetworkManager automatycznie:

- Loguje dane o połączeniach sieciowych w

/var/log/ - Zapisuje UUID interfejsów i BSSID routerów

- Przesyła informacje do GeoClue (moduł lokalizacji)

Te dane mogą być wykorzystane do identyfikacji użytkownika, jego lokalizacji i dostawcy internetu.

🔐 4. Apport i inne raportery błędów

W Ubuntu (i pochodnych), Apport domyślnie działa w tle i:

- Tworzy zrzuty pamięci procesów po awarii

- Proponuje przesłanie raportu do Canonical

- Zawiera dane z

/proc, listy procesów, czasami dane użytkownika

Mimo że wymaga zgody użytkownika na wysłanie, już samo utworzenie pliku może stanowić ryzyko, jeśli system zostanie przejęty.

🔁 5. Motd-news i dynamiczne motd

Plik /etc/update-motd.d/ zawiera skrypty uruchamiane przy każdym zalogowaniu przez SSH lub konsolę. Niektóre z nich (np. 50-motd-news) łączą się z zewnętrznymi serwerami w celu pobrania:

- Aktualności

- Informacji o systemie

- Reklam lub powiadomień

Dla wielu administratorów jest to niezauważalny wektor wycieku danych (adres IP, czas zalogowania, wersja systemu).

🧠 Jakie dane mogą być zbierane?

Lista danych, które mogą „wyciekać” przez domyślne konfiguracje:

- Publiczny adres IP

- Informacje o połączeniach sieciowych

- Lista zainstalowanych pakietów

- Nazwy hostów, interfejsów, domen

- Metadane logowania (godzina, lokalizacja, UID)

- Dane środowiskowe i konfiguracje terminala

W połączeniu z fingerprintingiem (przeglądarkowym lub aplikacyjnym), możliwe jest stworzenie precyzyjnego profilu użytkownika bez jego wiedzy.

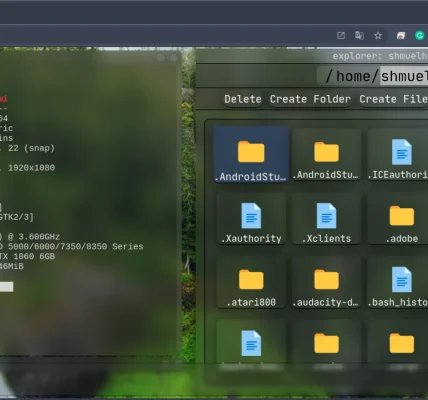

🛡️ Detekcja: Jak sprawdzić, co komunikuje się z Internetem?

🔍 Narzędzia:

ss,netstat– pokazują aktywne połączenia sieciowelsof -i– identyfikuje procesy komunikujące się przez siećtcpdump,wireshark– analizują ruch wychodzącyjournalctl,systemctl status– przeglądają aktywność usług

🧪 Przykład polecenia:

sudo lsof -i -nP | grep ESTABLISHED

Pozwoli zidentyfikować procesy utrzymujące połączenie z Internetem.

🚨 W kontekście zagrożeń w internecie

W erze masowego śledzenia, profilowania reklamowego, a także cyberataków sponsorowanych przez państwa – każde niezabezpieczone połączenie, każda nieświadoma transmisja danych, może zostać wykorzystana jako wektor ataku.

Dla przykładu:

- System z domyślnym

snapdmoże ujawniać informacje o aplikacjach nawet przez firewalle - Telemetria z Flatpaka umożliwia identyfikację użytkownika na podstawie zestawu aplikacji

- Zdalne logowanie przez SSH może przekazywać dane lokalizacyjne przez

motd-newsiGeoClue

✅ Jak ograniczyć lub wyeliminować naruszenia prywatności?

🔧 1. Wyłącz niepotrzebne usługi

sudo systemctl disable --now systemd-resolved

sudo systemctl disable --now motd-news

sudo systemctl mask apport

🔐 2. Ustaw lokalne źródła DNS i NTP

W pliku /etc/systemd/timesyncd.conf:

[Time]

NTP=ntp.pool.org

FallbackNTP=0.pool.ntp.org

A w /etc/systemd/resolved.conf:

[Resolve]

DNS=127.0.0.1

DNSStubListener=no

🔒 3. Zastąp Snap i Flatpak tradycyjnym menedżerem pakietów

- Używaj

apt,dnf,pacman– bez dodatkowych warstw abstrakcji - Instaluj aplikacje z kodu źródłowego, gdzie masz pełną kontrolę

🧱 4. Monitoruj logi i ogranicz dostęp aplikacji do Internetu

iptables,nftables,firejail,AppArmor,SELinux- Użyj

unboundlubdnscrypt-proxyjako prywatnego resolwera

🔭 Przyszłość: AI, chmura i prywatność systemowa

Nadchodzące integracje AI w systemach operacyjnych (np. „Linux AI Shell Assistants”, „inteligentne repozytoria pakietów”) będą jeszcze bardziej zależne od stałej łączności z Internetem. To oznacza:

- Więcej telemetrii

- Potencjalne skanowanie zawartości terminala

- Wysyłanie promptów i odpowiedzi na zewnętrzne serwery

Świadomość użytkownika oraz pełna kontrola nad konfiguracją systemu stają się zatem kluczowymi narzędziami w walce o prywatność.

📚 Dalsza lektura

Jeśli chcesz lepiej zrozumieć, jak chronić się przed cyfrowym śledzeniem, przejdź do przewodnika po zagrożeniach w internecie i poznaj realne scenariusze, które mogą dotyczyć również Twojej dystrybucji Linuxa.