Zarządzanie połączeniami VPN w Windows 12 dla firm: Skalowalność i bezpieczeństwo

🔐 Zarządzanie połączeniami VPN w Windows 12 dla firm: Skalowalność i bezpieczeństwo 🧭 1. Wprowadzenie: Dlaczego VPN nadal jest kluczowy dla firm W czasach pracy hybrydowej, BYOD (Bring Your Own Device) oraz rosnącej liczby zagrożeń cybernetycznych, VPN pozostaje filarem…

Konfiguracja VPN w Windows 12 dla zaawansowanych użytkowników: Od WireGuard do OpenVPN

🔐 Konfiguracja VPN w Windows 12 dla zaawansowanych użytkowników: Od WireGuard do OpenVPN 🔍 1. Wprowadzenie do architektury VPN w Windows 12 Windows 12 przynosi nie tylko nowy interfejs, ale również znacząco usprawnioną architekturę warstwy sieciowej. Kluczowe zmiany dotyczą:…

Porównanie Windows VPN z Rozwiązaniami Sprzętowymi i Chmurowymi: Które Rozwiązanie Wybrać?

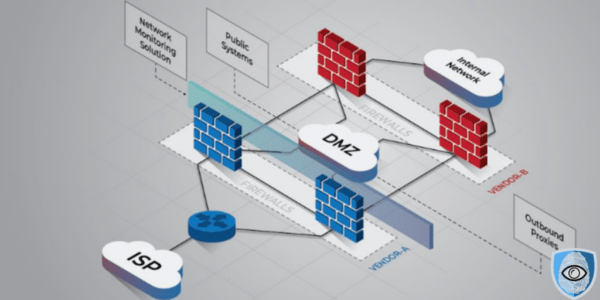

🔒 Porównanie Windows VPN z Rozwiązaniami Sprzętowymi i Chmurowymi: Które Rozwiązanie Wybrać? W dzisiejszym świecie zdalnej pracy, mobilności i ciągłej potrzeby bezpieczeństwa, wybór odpowiedniego rozwiązania VPN jest kluczowy dla wydajności, bezpieczeństwa i zarządzalności. W artykule dokonamy szczegółowego porównania Windows VPN…

Konfiguracja i Optymalizacja VPN w Windows 12: Kompleksowy Przewodnik dla Administratorów i Użytkowników Zaawansowanych

🛡️ Konfiguracja i Optymalizacja VPN w Windows 12: Kompleksowy Przewodnik dla Administratorów i Użytkowników Zaawansowanych W dobie pracy zdalnej, cyberzagrożeń i konieczności ochrony danych, VPN (Virtual Private Network) staje się nieodzownym narzędziem dla firm i użytkowników prywatnych. Windows 12, jako…

Typy sieci komputerowych

Typy sieci komputerowych Sieci lokalne (sieci LAN) rozpowszechniły się do dziś w bardzo wielu zwłaszcza komercjalnych ? środowiskach. Mimo że większość z nas miała już większą lub mniejszą styczność z sieciami, to niewiele osób wie. czym one są i w…

Najlepsze praktyki w zakresie budowy sieci komputerowych

Najlepsze praktyki w zakresie budowy sieci komputerowych: Wyczerpujący poradnik dla użytkowników Budowa wydajnej i bezpiecznej sieci komputerowej wymaga odpowiedniego planowania, doboru komponentów i konfiguracji. W tym obszernym poradniku przedstawimy najlepsze praktyki, które pomogą Ci zbudować sieć dostosowaną do Twoich potrzeb,…

Jak działa i jak wykorzystać systemy wykrywania i zapobiegania włamaniom (IDS/IPS)?

Jak działa i jak wykorzystać systemy wykrywania i zapobiegania włamaniom (IDS/IPS)? Wstęp W dobie coraz częstszych cyberataków firmy oraz użytkownicy indywidualni muszą stosować zaawansowane mechanizmy ochrony sieci. Jednym z kluczowych rozwiązań są systemy wykrywania i zapobiegania włamaniom (IDS/IPS), które pozwalają…

Jak działa i jak wykorzystać wirtualne sieci lokalne (VLAN)?

Jak działa i jak wykorzystać wirtualne sieci lokalne (VLAN)? Wstęp Wirtualne sieci lokalne (VLAN) to technologia, która pozwala na logiczne podzielenie fizycznej infrastruktury sieciowej na mniejsze, odseparowane segmenty. Dzięki temu można poprawić bezpieczeństwo, zwiększyć wydajność oraz ułatwić zarządzanie ruchem w…

Jakie są najnowsze trendy w kryptografii kwantowej?

Jakie są najnowsze trendy w kryptografii kwantowej? Wstęp W dobie rosnącego zagrożenia cyberatakami i coraz większej mocy obliczeniowej komputerów klasycznych oraz kwantowych, kryptografia kwantowa staje się kluczową technologią dla przyszłości cyberbezpieczeństwa. Wykorzystuje ona zasady mechaniki kwantowej do szyfrowania i przesyłania…

Jak działa i jak wykorzystać narzędzia do analizy ruchu sieciowego?

Jak działa i jak wykorzystać narzędzia do analizy ruchu sieciowego? Wstęp Analiza ruchu sieciowego jest kluczowym elementem zarządzania infrastrukturą IT i zapewnienia bezpieczeństwa sieci. Dzięki specjalistycznym narzędziom administratorzy mogą monitorować przepływ danych, identyfikować zagrożenia oraz optymalizować wydajność sieci. W tym…

Konfiguracja oddzielnych sieci na routerze za pomocą VLAN

Konfiguracja oddzielnych sieci na routerze za pomocą VLAN – poradnik z przykładami VLAN (Virtual Local Area Network) to technologia umożliwiająca tworzenie logicznie oddzielonych sieci na jednym routerze, wykorzystując fizyczną infrastrukturę sieciową. VLAN-y są przydatne do segmentacji sieci, zwiększania bezpieczeństwa i…

Testowanie i diagnostyka sieci LAN

Testowanie i diagnostyka sieci LAN: konkretne przykłady Testowanie i diagnostyka sieci LAN jest kluczowe dla zapewnienia prawidłowego jej działania i wykrywania potencjalnych problemów. Poniżej przedstawiam kilka konkretnych przykładów testów i metod diagnostycznych, które można zastosować w sieci LAN: 1. Test…

Jak skonfigurować serwer WWW (IIS) w Windows Server?

Jak skonfigurować serwer WWW (IIS) w Windows Server? Wstęp Internet Information Services (IIS) to potężne, skalowalne i elastyczne rozwiązanie do hostingu aplikacji internetowych w systemie Windows Server. Dzięki niemu administratorzy mogą uruchamiać strony internetowe, aplikacje webowe i usługi w sieci….

Jak monitorować ruch sieciowy?

Jak monitorować ruch sieciowy? Monitoring ruchu sieciowego jest kluczowym elementem w zarządzaniu sieciami komputerowymi, zarówno w kontekście firmowym, jak i prywatnym. Poprzez kontrolowanie, analizowanie i interpretowanie danych dotyczących przesyłanego ruchu, administratorzy sieci mogą zapewnić ich bezpieczeństwo, identyfikować nieautoryzowane działania, optymalizować…

Jak skonfigurować sieć domową?

Jak skonfigurować sieć domową? Sieć domowa to kluczowy element w dzisiejszych czasach, gdy coraz więcej urządzeń łączy się z internetem. Dzięki odpowiednio skonfigurowanej sieci domowej możemy korzystać z internetu na różnych urządzeniach, takich jak komputery, telewizory, telefony czy smartfony, a…