Geolokalizacja i Czarna Lista IP: Blokowanie Ruchu z Podejrzanych Źródeł Geograficznych lub Znanych Adresów Atakujących

🌍 Geolokalizacja i Czarna Lista IP: Blokowanie Ruchu z Podejrzanych Źródeł Geograficznych lub Znanych Adresów Atakujących 📌 Wprowadzenie W dobie wzmożonych cyberataków i automatyzacji działań przestępczych, jednym z kluczowych aspektów obrony sieciowej staje się efektywne filtrowanie ruchu sieciowego. Jedną z…

Ataki APT (Advanced Persistent Threats) z Użyciem Wirusów: Długoterminowe, ukierunkowane kampanie z wykorzystaniem niestandardowego malware

🎯 Ataki APT (Advanced Persistent Threats) z Użyciem Wirusów: Długoterminowe, ukierunkowane kampanie z wykorzystaniem niestandardowego malware Współczesne cyberzagrożenia ewoluują w kierunku coraz bardziej złożonych i długotrwałych ataków. Jednym z najgroźniejszych typów ataków są APT — Advanced Persistent Threats — które…

Zasada „Zero Trust” w Kontekście VPN: Jak Wdrożenie Modelu Zero Trust Może Wzmocnić Bezpieczeństwo Sieci, Nawet Przy Użyciu VPN

Zasada „Zero Trust” w Kontekście VPN: Jak Wdrożenie Modelu Zero Trust Może Wzmocnić Bezpieczeństwo Sieci, Nawet Przy Użyciu VPN 🔐 Wprowadzenie: Czy VPN to wystarczająca ochrona? W dzisiejszym dynamicznym środowisku pracy zdalnej i rozproszonej infrastruktury IT, tradycyjny model ochrony oparty…

Narzędzia do Testów Penetracyjnych: Przegląd popularnych narzędzi, takich jak Nmap, Metasploit, Wireshark

🔐 Narzędzia do Testów Penetracyjnych: Przegląd popularnych narzędzi, takich jak Nmap, Metasploit, Wireshark Testy penetracyjne to kluczowy element zapewnienia bezpieczeństwa systemów IT. Dzięki nim organizacje mogą zidentyfikować podatności, zanim zrobią to osoby o złych intencjach. W tym artykule przyjrzymy się…

Portfel sprzętowy Bitcoin: Bezpieczne przechowywanie kryptowalut

Wraz z rozwojem kryptowalut, takich jak Bitcoin, coraz większa liczba osób poszukuje bezpiecznych i niezawodnych sposobów przechowywania swoich cyfrowych aktywów. Portfel sprzętowy Bitcoin stał się popularnym rozwiązaniem dla tych, którzy chcą chronić swoje kryptowaluty przed kradzieżą i innymi zagrożeniami związanymi…

Jak zabezpieczyć sieć Wi-Fi przed nieautoryzowanym dostępem?

Jak zabezpieczyć sieć Wi-Fi przed nieautoryzowanym dostępem? W dzisiejszych czasach, kiedy większość codziennych czynności opiera się na internecie, zabezpieczenie sieci Wi-Fi stało się jednym z najważniejszych aspektów dbania o bezpieczeństwo domowego lub firmowego środowiska. Niezabezpieczona sieć Wi-Fi może stać się…

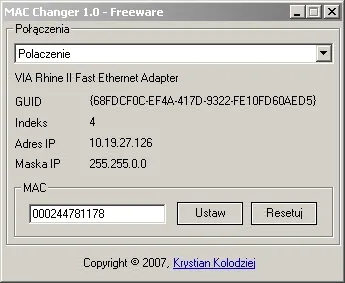

Co to jest adres mac

Adres MAC (Media Access Control) to unikalny identyfikator przypisany karcie sieciowej (np. Ethernet lub Wi-Fi) znajdującej się w urządzeniu komputerowym. Adres MAC jest fabrycznie przypisany do karty sieciowej i jest niezmienny, co oznacza, że każde urządzenie ma swój unikalny adres…

Co to jest router wifi

Router WiFi to urządzenie służące do tworzenia sieci bezprzewodowej (WiFi) w domu, biurze lub innych miejscach. Jest to urządzenie, które łączy się z Twoim dostawcą internetu i rozprowadza sygnał internetowy połączenia szerokopasmowego na wiele urządzeń za pośrednictwem technologii bezprzewodowej. Główne…

Bezpieczne przechowywanie haseł z Menedżerem haseł od Google

W dzisiejszym świecie korzystanie z silnych i unikalnych haseł do różnych kont online jest kluczowe dla zapewnienia bezpieczeństwa naszych danych. Jednak pamiętanie i zarządzanie wieloma skomplikowanymi hasłami może być trudne. Na szczęście, Google stworzył Menedżera haseł, narzędzie, które pomaga w…

AI w wykrywaniu anomalii sieciowych: Zaawansowane systemy SIEM i SOAR

🛡️ AI w wykrywaniu anomalii sieciowych: Zaawansowane systemy SIEM i SOAR 📌 Wprowadzenie W dobie cyfryzacji i rosnącej liczby cyberzagrożeń bezpieczeństwo sieci staje się jednym z kluczowych wyzwań dla firm i instytucji na całym świecie. Tradycyjne systemy zabezpieczeń coraz częściej…