Skanowanie plików lokalnych przez Microsoft Defender: Czy Twoje dane są bezpieczne?

🛡️ Skanowanie plików lokalnych przez Microsoft Defender: Czy Twoje dane są bezpieczne?

📌 Wprowadzenie

Microsoft Defender, dawniej znany jako Windows Defender, jest domyślnym rozwiązaniem antywirusowym wbudowanym w system Windows 11. W teorii zapewnia ochronę w czasie rzeczywistym, heurystykę zagrożeń oraz integrację z usługami chmurowymi. Ale co się dzieje, gdy ten sam mechanizm zaczyna skanować pliki lokalne użytkownika, łącznie z dokumentami, projektami, bazami danych czy plikami konfiguracyjnymi?

Czy Microsoft naprawdę chroni Twoje dane — czy też możliwe jest, że są one nieświadomie przetwarzane, indeksowane lub nawet przesyłane poza Twoje urządzenie?

W tym artykule analizujemy ten temat z punktu widzenia ekspertów od cyberbezpieczeństwa, badając m.in.:

- Jak działa skanowanie plików lokalnych przez Microsoft Defender?

- Jakie dane mogą być objęte kontrolą i gdzie trafiają metadane?

- Czy skanowanie lokalne narusza prywatność?

- Jakie istnieją ryzyka związane z fałszywymi alarmami, chmurą i telemetrią?

- Jak się bronić i jak skonfigurować Defendera w środowisku profesjonalnym?

🧠 Czym jest lokalne skanowanie w Microsoft Defender?

🔍 Definicja

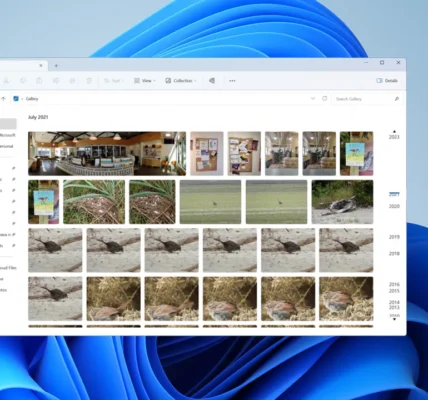

Skanowanie lokalne to proces, w którym Microsoft Defender analizuje wszystkie pliki znajdujące się na dyskach lokalnych komputera – w tym dokumenty, pliki wykonywalne, archiwa ZIP/RAR, konfiguracje serwerowe, pliki kontenerowe (np. Docker), a nawet snapshoty maszyn wirtualnych i obrazy ISO.

Ten mechanizm działa w dwóch trybach:

- Ochrona w czasie rzeczywistym (Real-Time Protection) – skanuje pliki w momencie ich otwarcia, utworzenia lub modyfikacji.

- Pełne skanowanie lokalne (Full Scan / Scheduled Scan) – skanuje całą zawartość dysków w określonych interwałach lub na żądanie.

📂 Jakie dane mogą być skanowane?

| Typ danych | Przykłady | Potencjalne ryzyko |

|---|---|---|

| Dokumenty użytkownika | DOCX, XLSX, PDF, TXT | Ujawnienie danych osobowych, projektów, korespondencji |

| Bazy danych | SQLite, MDB, .bak | Zawartość klientów, loginy, dane firmowe |

| Pliki konfiguracyjne | INI, JSON, XML, ENV | Tokeny API, dane uwierzytelniające |

| Pliki kodu i skryptów | .ps1, .bat, .js, .py | Fałszywe wykrycia jako malware |

| Archiwa i obrazy | .zip, .7z, .vhdx, .iso | Przesyłanie hashów do chmury Microsoft |

☁️ Czy Defender przesyła dane do chmury?

Tak. Od Windows 10 wzwyż, Microsoft Defender domyślnie korzysta z funkcji „chmurowej ochrony” (Cloud-delivered protection). Oznacza to, że:

- Hashy, fragmenty plików lub metadane mogą być przesyłane do Microsoft w celu szybszej analizy.

- Microsoft wykorzystuje usługę Microsoft Advanced Threat Protection do analizy zagrożeń.

- W trybie Enhanced może również przesyłać zawartość pliku (po zaszyfrowaniu) do zdalnej analizy heurystycznej.

🔒 Czy to prywatne? Microsoft deklaruje, że dane są anonimizowane i służą wyłącznie analizie zagrożeń. Jednakże administratorzy systemów i specjaliści ds. RODO podnoszą wątpliwości, zwłaszcza w przypadku skanowania danych wrażliwych (np. danych medycznych, osobowych, projektów firmowych).

⚠️ Zagrożenia związane ze skanowaniem lokalnym

🧨 1. Fałszywe pozytywy (False Positives)

Pliki niestandardowe, np. narzędzia deweloperskie, PowerShell scripts, mogą być uznawane za malware i automatycznie usuwane lub kwarantannowane. Może to prowadzić do:

- Utraty danych projektowych

- Zakłóceń w środowiskach CI/CD

- Błędnych alertów w SIEM

🕵️ 2. Potencjalne naruszenie prywatności

Nawet jeśli dane są szyfrowane, ich przetwarzanie poza urządzeniem końcowym może zostać uznane za ryzyko. Szczególnie w kontekście zagrożeń w internecie, gdzie dane lokalne mogą być łączone z innymi źródłami telemetrycznymi.

🪤 3. Możliwość obejścia zabezpieczeń przez atakujących

Ironią jest to, że zaawansowane malware potrafi wykrywać działanie Defendera i maskować się przy jego aktywności – np. poprzez opóźnione wykonanie (sleep obfuscation) lub szyfrowanie własnego payloadu.

🛠️ Jak kontrolować i konfigurujesz Defendera?

✅ Wyłącz chmurową analizę (dla środowisk wrażliwych)

Set-MpPreference -MAPSReporting Disabled

Set-MpPreference -SubmitSamplesConsent 2

✅ Ustaw białe listy (whitelisting)

Pozwól aplikacjom i folderom krytycznym na pominięcie skanowania:

Add-MpPreference -ExclusionPath "C:\Projects\MyApp"

✅ Włącz i dostosuj monitorowanie Defendera w czasie rzeczywistym

- Poprzez Group Policy (gpedit.msc):

Computer Configuration > Administrative Templates > Windows Components > Microsoft Defender Antivirus

✅ Korzystaj z lokalnych logów i audytu

Defender rejestruje skanowane pliki w logach Windows Event Viewer (kanał: Microsoft-Windows-Windows Defender/Operational)

🧬 Co z alternatywami?

Jeśli nie ufasz Microsoft Defenderowi lub chcesz mieć pełną kontrolę nad skanowaniem, rozważ:

- ESET Endpoint Security – lepsza kontrola polityk prywatności

- Kaspersky EDR – głęboka inspekcja lokalna bez przesyłu danych

- ClamAV – open-source, pełna lokalność, integracja ze skryptami CI/CD

💡 Rekomendacje dla użytkowników zaawansowanych i firm

| Rekomendacja | Dlaczego? |

|---|---|

| Używaj Defendera, ale w trybie offline scan | Brak przesyłu danych, pełna kontrola |

| Regularnie audytuj logi Defendera | Pozwala identyfikować potencjalne błędy i konflikty |

| Wyłącz cloud-protection w środowiskach Dev/Prod | Ogranicza telemetryczne pułapki |

| Twórz snapshoty systemu przed skanowaniem | Możesz łatwo cofnąć fałszywe usunięcia |

| Testuj sygnatury i heurystyki na maszynach testowych | Nie dopuść do incydentów produkcyjnych |

🧩 Podsumowanie

Skanowanie lokalnych plików przez Microsoft Defender to miecz obosieczny. Z jednej strony – chroni użytkowników przed realnymi zagrożeniami. Z drugiej – może prowadzić do:

- Naruszeń prywatności

- Fałszywych alarmów

- Niekontrolowanego przesyłania metadanych

W erze zaawansowanych zagrożeń w internecie, świadoma kontrola nad narzędziami zabezpieczającymi to nie wybór, a konieczność.