Konfiguracja firewalla w Linuksie

Konfiguracja firewalla w Linuksie: przewodnik krok po kroku Firewalle to niezbędne narzędzia bezpieczeństwa chroniące systemy Linux przed nieautoryzowanym dostępem i złośliwym ruchem sieciowym. Istnieje wiele różnych opcji firewall dla Linuksa, a każda z nich oferuje unikalny zestaw funkcji i możliwości….

Docker – Konfiguracja i administracja w systemie Linux

Docker – Konfiguracja i administracja w systemie Linux Docker to platforma konteneryzacji, która umożliwia uruchamianie aplikacji w odizolowanych środowiskach zwanych kontenerami. Kontenery zawierają oprogramowanie wraz ze wszystkimi jego zależnościami, co zapewnia spójne środowisko uruchomieniowe niezależnie od komputera, na którym są…

Tworzenie własnej paczki .db w systemie Linux

Tworzenie własnej paczki .db w systemie Linux Paczki .db to pliki bazy danych SQLite, które są powszechnie używane do przechowywania danych w systemach Linux. Możesz tworzyć własne paczki .db za pomocą narzędzia SQLite. W tym poradniku omówimy podstawowe kroki tworzenia…

Linux podstawy

Linux to jedno z najpopularniejszych systemów operacyjnych na świecie, cieszące się uznaniem zarówno wśród zaawansowanych użytkowników, jak i tych, którzy dopiero zaczynają swoją przygodę z technologią open source. W tym artykule przedstawimy podstawy Linux, w tym kluczowe informacje o instalacji…

Kompilacja programów z kodu źródłowego w systemie Linux

Kompilacja programów z kodu źródłowego w systemie Linux Kompilacja programów z kodu źródłowego to proces przekształcania kodu napisanego w języku programowania wysokiego poziomu (np. C, C++, Python, Java) na kod maszynowy, który może być bezpośrednio wykonywany przez procesor komputera. Ten…

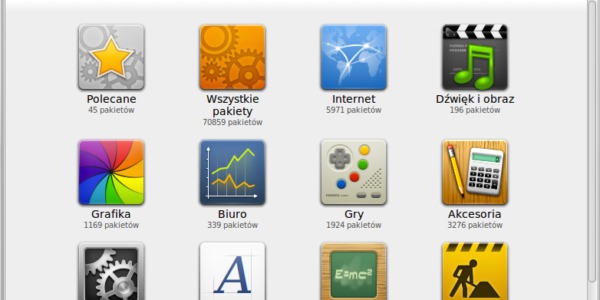

Korzystanie z menedżerów pakietów (apt, yum, dnf) w systemie Linux

Korzystanie z menedżerów pakietów (apt, yum, dnf) w systemie Linux Menedżery pakietów to niezbędne narzędzia w systemie Linux, ułatwiające instalowanie, aktualizowanie i usuwanie oprogramowania. Pozwalają one na automatyczne pobieranie i instalowanie pakietów z repozytoriów, co oszczędza czas i zmniejsza ryzyko…

Aktualizacja pakietów w systemie Linux

Aktualizacja pakietów w systemie Linux Aktualizacja pakietów w systemie Linux jest kluczowa dla utrzymania bezpieczeństwa i stabilności systemu. Zapewnia to dostęp do najnowszych wersji oprogramowania, zawierających poprawki błędów i ulepszenia zabezpieczeń. W tym poradniku omówimy dwa najpopularniejsze sposoby aktualizacji pakietów…

Instalowanie pakietów w systemie Linux

Instalowanie pakietów w systemie Linux Instalowanie pakietów to jedna z podstawowych czynności w systemie Linux. Pakiety zawierają oprogramowanie i narzędzia niezbędne do działania systemu i uruchamiania aplikacji. W tym poradniku omówimy dwa najpopularniejsze sposoby instalowania pakietów w systemie Linux: 1….

Zarządzanie kontami użytkowników w systemie Linux

Zarządzanie kontami użytkowników w systemie Linux Zarządzanie kontami użytkowników w systemie Linux jest kluczowe dla zapewnienia bezpieczeństwa i porządku w systemie. Obejmuje to tworzenie, usuwanie, modyfikowanie uprawnień i monitorowanie aktywności kont użytkowników. W tym poradniku omówimy podstawowe czynności związane z…

Konfiguracja sudo w systemie Linux

Konfiguracja sudo w systemie Linux sudo to program, który umożliwia użytkownikom systemu Linux wykonywanie poleceń z uprawnieniami roota. Pozwala to na delegowanie uprawnień administracyjnych użytkownikom bez konieczności nadawania im pełnego dostępu roota, co może być niebezpieczne. Plik konfiguracyjny sudo Głównym…

Nadawanie uprawnień użytkownikom i grupom w systemie Linux

Nadawanie uprawnień użytkownikom i grupom w systemie Linux W systemie Linux uprawnienia określają, co użytkownicy i grupy mogą robić z plikami i katalogami. Uprawnienia są przypisywane do plików, katalogów i urządzeń, a użytkownicy i grupy mogą mieć różne poziomy dostępu…

Dodawanie grup w systemie Linux

Dodawanie grup w systemie Linux Grupy w systemie Linux służą do organizowania użytkowników i przypisywania im uprawnień. Użytkownicy mogą należeć do wielu grup, a uprawnienia grupy są dziedziczone przez jej członków. Istnieje kilka sposobów dodawania grup w systemie Linux. W…

Dodawanie użytkowników w systemie Linux

Dodawanie użytkowników w systemie Linux Istnieje kilka sposobów dodawania użytkowników w systemie Linux. W tym poradniku omówimy dwie najpopularniejsze metody: 1. Użycie polecenia useradd Polecenie useradd służy do tworzenia nowych kont użytkowników w systemie. Składnia: sudo useradd -m -d /home/username…

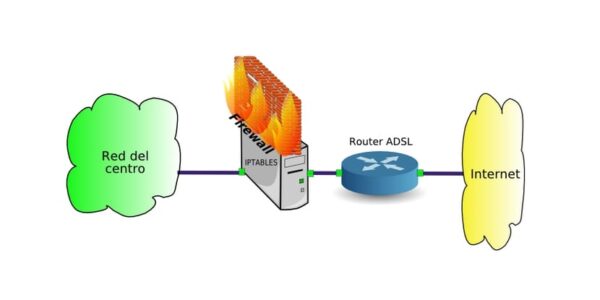

Udostępnianie Internetu w systemie Linux

Udostępnianie Internetu w systemie Linux Istnieje kilka sposobów udostępniania Internetu z jednego komputera z systemem Linux na inne urządzenia. W tym poradniku omówimy dwie najpopularniejsze metody: 1. Udostępnianie Internetu za pomocą kabla Ethernet Ta metoda jest najprostsza i najstabilniejsza, ale…

Konfiguracja połączenia SSH w Linuksie

Konfiguracja połączenia SSH w Linuksie SSH (Secure Shell) to protokół sieciowy umożliwiający bezpieczne połączenie zdalne z innym komputerem. Pozwala na wykonywanie poleceń, transfer plików i dostęp do pulpitu zdalnego na komputerze docelowym. SSH jest szyfrowany, co zapewnia poufność i integralność…

Konfiguracja serwera VPN w systemie Linux

Konfiguracja serwera VPN w systemie Linux VPN (Virtual Private Network) to bezpieczna sieć wirtualna, która umożliwia użytkownikom łączenie się z Internetem za pośrednictwem zaszyfrowanego tunelu. Pozwala to na ukrycie adresu IP i lokalizacji użytkownika, a także na bezpieczny dostęp do…

Adresacja IP – podział podsieci | Kwalifikacja E.13

Adresacja IP – podział podsieci | Kwalifikacja E.13 Podział sieci na podsieci to technika dzieления IP na mniejsze, logiczne segmenty. Umożliwia to bardziej wydajne zarządzanie adresami IP, kontrolę ruchu sieciowego i zwiększenie bezpieczeństwa. Po co dzielić sieć na podsieci? Istnieje…

Podsieci, maska podsieci i jej struktura – Systemy operacyjne i sieci komputerowe

Podsieci, maska podsieci i jej struktura – Systemy operacyjne i sieci komputerowe Podział sieci na podsieci Wraz z rozwojem sieci komputerowych rosła pula adresów IP potrzebnych do identyfikacji urządzeń. Początkowo stosowano adresowanie klasy A, B i C, które oferowały ograniczoną…