Jak włączyć i wyłączyć zaporę Windows Defender Firewall, skonfigurować profile sieciowe oraz blokować i zezwalać na ruch sieciowy w systemie Windows Server

Jak włączyć i wyłączyć zaporę Windows Defender Firewall, skonfigurować profile sieciowe oraz blokować i zezwalać na ruch sieciowy w systemie Windows Server Windows Server to potężny system operacyjny, który oferuje wiele narzędzi zabezpieczających, w tym Windows Defender Firewall. Zapora ta…

Podstawowa konfiguracja zapory Windows Defender Firewall w systemie Windows Server

Podstawowa konfiguracja zapory Windows Defender Firewall w systemie Windows Server Windows Server to zaawansowany system operacyjny, który zapewnia firmom i organizacjom potężne narzędzia do zarządzania serwerami i aplikacjami. Jednym z najważniejszych elementów, który gwarantuje bezpieczeństwo systemu, jest zapora Windows Defender…

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 4)

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 4) Windows Server to system operacyjny, który jest kluczowy dla zarządzania infrastrukturą IT w organizacjach. Dzięki rozbudowanej funkcjonalności, wysokiej dostępności i wszechstronności, jest wykorzystywany w wielu środowiskach, od małych firm po…

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 3)

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 3) Windows Server to zaawansowane oprogramowanie serwerowe, które oferuje szereg funkcji i narzędzi, umożliwiających zarządzanie infrastrukturą IT w firmach różnej wielkości. W tej części naszego FAQ odpowiadamy na kolejne najczęściej zadawane…

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 2)

FAQ: Najczęściej zadawane pytania na temat Windows Server (Część 2) Windows Server to kluczowy element infrastruktury IT, zapewniający obsługę usług sieciowych, zarządzanie użytkownikami i aplikacjami. W tej kontynuacji FAQ odpowiadamy na kolejne najczęściej zadawane pytania dotyczące systemu Windows Server, aby…

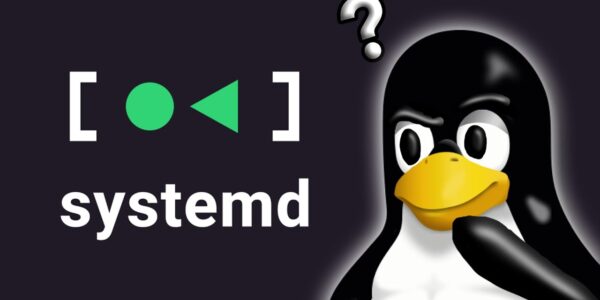

Luki w systemie Init (systemd, SysVinit): Krytyczne punkty startowe dla ataków

🔥 Luki w systemie Init (systemd, SysVinit): Krytyczne punkty startowe dla ataków 🛠️ Wstęp Systemy init w Linuxie, takie jak systemd oraz starszy SysVinit, pełnią kluczową rolę w procesie startu systemu operacyjnego. To one odpowiadają za uruchamianie usług, zarządzanie procesami…

Potencjalne zagrożenia związane z nowymi technologiami w kernelu Linuxa (np. io_uring, eBPF)

🚨 Potencjalne zagrożenia związane z nowymi technologiami w kernelu Linuxa (np. io_uring, eBPF) 🔍 Wprowadzenie Kernel Linuxa nieustannie ewoluuje, dostarczając coraz to nowsze mechanizmy i funkcjonalności, które podnoszą wydajność i elastyczność systemu operacyjnego. Wśród nich szczególną uwagę zyskują technologie takie…

Project Zero vs. Linux Kernel: Najgłośniejsze odkrycia luk i ich konsekwencje dla środowiska open source

🧠 Project Zero vs. Linux Kernel: Najgłośniejsze odkrycia luk i ich konsekwencje dla środowiska open source 🔍 Wprowadzenie Google Project Zero, elitarny zespół badaczy bezpieczeństwa, od lat prowadzi ofensywne i przełomowe badania nad lukami w oprogramowaniu. Choć początkowo skupiano się…

System plików (Ext4, Btrfs, ZFS): Nieznane luki i ich wpływ na integralność danych

🗃️ System plików (Ext4, Btrfs, ZFS): Nieznane luki i ich wpływ na integralność danych 🔍 Wprowadzenie Systemy plików stanowią fundamentalną warstwę każdego systemu operacyjnego. To one zarządzają przechowywaniem, organizacją i dostępem do danych na nośnikach fizycznych. W przypadku Linuksa, powszechnie…

Mechanizmy izolacji kontenerów (Docker, Kubernetes): Jak uciec z „bezpiecznego” środowiska

📦 Mechanizmy izolacji kontenerów (Docker, Kubernetes): Jak uciec z „bezpiecznego” środowiska 🧭 Wstęp Konteneryzacja zrewolucjonizowała sposób wdrażania i zarządzania aplikacjami – od pojedynczych serwisów po całe klastry mikrousług. Docker i Kubernetes zapewniają elastyczność, wydajność oraz deklarowaną izolację środowisk. Ale czy…

Virtualization w Linuxie (KVM, Xen): Czy wirtualizacja to tylko iluzja bezpieczeństwa?

🧠 Virtualization w Linuxie (KVM, Xen): Czy wirtualizacja to tylko iluzja bezpieczeństwa? 🔓 Luki w hiperwizorach – fakty, których nie wolno ignorować 📌 Wprowadzenie Wirtualizacja od lat uchodzi za złoty standard w dziedzinie optymalizacji zasobów, elastyczności infrastruktury i – co…

Bootloader GRUB: Ukryte zagrożenia podczas startu systemu

🧨 Bootloader GRUB: Ukryte zagrożenia podczas startu systemu 🔐 Jak atakujący mogą przejąć kontrolę przed załadowaniem kernela 📘 Wstęp: Bootloader jako zapomniane ogniwo bezpieczeństwa Większość administratorów i specjalistów ds. bezpieczeństwa koncentruje się na ochronie systemu operacyjnego po jego uruchomieniu –…

SELinux i AppArmor: Czy te tarcze są wystarczające do ochrony serwerów Linuxowych?

🛡️ SELinux i AppArmor: Czy te tarcze są wystarczające do ochrony serwerów Linuxowych? 🔍 Porównanie i analiza skuteczności systemów MAC w środowiskach produkcyjnych 📘 Wprowadzenie W dobie lawinowego wzrostu cyberataków i zaawansowanych technik infiltracji systemów, samo stosowanie firewalli, aktualizacji systemu…

Kontrola dostępu (DAC, MAC) w Linuxie: Kiedy uprawnienia zawodzą. Analiza słabości w zarządzaniu uprawnieniami

🔐 Kontrola dostępu (DAC, MAC) w Linuxie: Kiedy uprawnienia zawodzą. Analiza słabości w zarządzaniu uprawnieniami 📘 Wprowadzenie Systemy Linux są znane z elastyczności i wysokiego poziomu bezpieczeństwa. Jednak nawet najlepsze zabezpieczenia mogą zawieść, jeśli mechanizmy kontroli dostępu (DAC – Discretionary…

Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy

🛡️ Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy 📌 Wprowadzenie W świecie systemów operacyjnych Linux zajmuje wyjątkowe miejsce. Jest fundamentem serwerów, superkomputerów, systemów wbudowanych, a także Androida. Jego jądro – kernel Linuxa…