Ustawienia audio: miksowanie, filtry, redukcja szumów – poradnik dla streamerów

🎧 Ustawienia audio: miksowanie, filtry, redukcja szumów – poradnik dla streamerów W streamingu, doskonała jakość dźwięku jest równie ważna jak obraz. Niezależnie od tego, czy prowadzisz transmisję na Twitch, YouTube, czy Facebook Gaming, audio stanowi kluczowy element, który może przyciągnąć…

Konfiguracja moderacji czatu i botów — poradnik dla streamerów

💬 Konfiguracja moderacji czatu i botów — poradnik dla streamerów W erze dynamicznego streamingu, gdzie interakcja z widzami to klucz do sukcesu, czat odgrywa ogromną rolę. To tutaj buduje się społeczność, rozgrywa się humor, emocje i często decyduje, czy nowy…

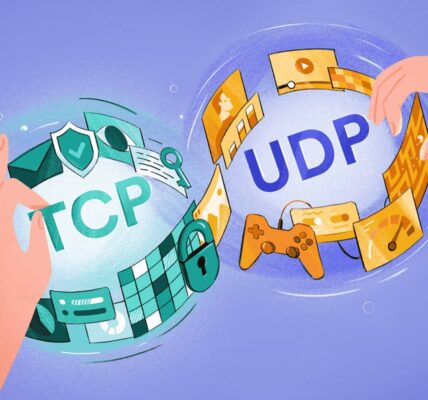

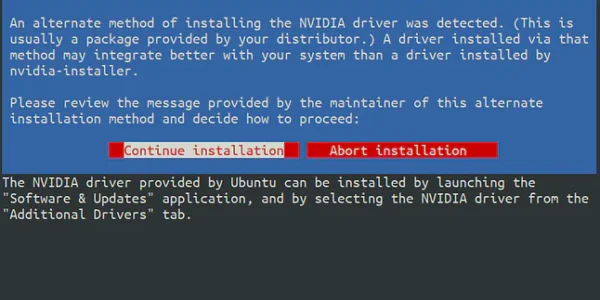

Korzystanie z Linuksa jako Platformy Rozwoju IoT

Internet Rzeczy (IoT) to termin odnoszący się do sieci połączonych urządzeń, które mogą komunikować się ze sobą i wymieniać dane. Urządzenia IoT mogą być używane do różnych celów, takich jak monitorowanie środowiska, sterowanie urządzeniami domowymi i zarządzanie produkcją. Linux to…

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych Ataki ransomware to jeden z najpoważniejszych typów cyberzagrożeń, które mogą dotknąć zarówno osoby prywatne, jak i organizacje. W przypadku infekcji, hakerzy zazwyczaj żądają okupu w zamian za klucz deszyfrujący,…

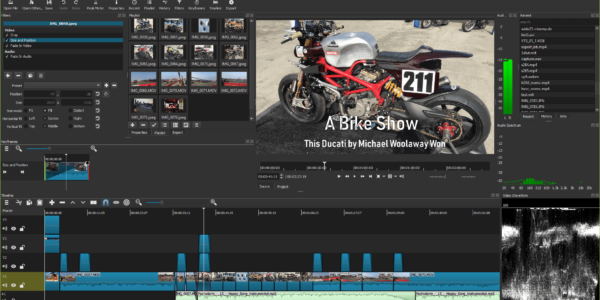

Linux w Twórczości Multimedialnej: Edycja Grafiki, Audio i Wideo

Linux to system operacyjny, który jest coraz częściej wykorzystywany w twórczości multimedialnej. Ma wiele zalet, które czynią go idealnym rozwiązaniem dla tego typu zastosowań. Linux jest darmowy i otwarty, co oznacza, że każdy może go uzyskać i wykorzystać. Jest również…

Konfiguracja MikroTik — Część 85: MikroTik jako Serwer NTP z Synchronizacją Czasu w Sieci LAN

Konfiguracja MikroTik — Część 85: MikroTik jako Serwer NTP z Synchronizacją Czasu w Sieci LAN Wprowadzenie Dokładny czas w sieciach komputerowych to nie tylko wygoda — to podstawa poprawnego działania wielu usług. Protokoły takie jak logowanie zdarzeń, VPN, uwierzytelnianie 802.1X,…

Konfiguracja MikroTik — Część 84: MikroTik jako Transparentny Proxy HTTP/HTTPS z Wsparciem dla Cache i Filtrowania

Konfiguracja MikroTik — Część 84: MikroTik jako Transparentny Proxy HTTP/HTTPS z Wsparciem dla Cache i Filtrowania Wprowadzenie W wielu środowiskach — szczególnie w sieciach firmowych, edukacyjnych czy publicznych — stosowanie proxy HTTP/HTTPS umożliwia nie tylko zwiększenie bezpieczeństwa, ale także optymalizację…

Konfiguracja MikroTik — Część 83: MikroTik jako Serwer VPN Site-to-Site IPSec — Stabilne Połączenia Między Oddziałami

Konfiguracja MikroTik — Część 83: MikroTik jako Serwer VPN Site-to-Site IPSec — Stabilne Połączenia Między Oddziałami Wprowadzenie Współczesne sieci firmowe coraz częściej opierają się na łączeniu rozproszonych lokalizacji w jednolitą, bezpieczną infrastrukturę. Tradycyjne rozwiązania VPN opierające się na L2TP lub…

Konfiguracja MikroTik — Część 82: MikroTik jako Transparentny Proxy z Redirectem HTTP/S — Bez ingerencji w urządzenia końcowe

Konfiguracja MikroTik — Część 82: MikroTik jako Transparentny Proxy z Redirectem HTTP/S — Bez ingerencji w urządzenia końcowe Wprowadzenie W środowiskach sieciowych, gdzie konieczne jest monitorowanie lub kontrolowanie ruchu HTTP/S, często stosuje się rozwiązania typu transparent proxy. Transparentny proxy pozwala…

Konfiguracja MikroTik — Część 81: MikroTik + VRRP — Wysoka dostępność i automatyczny failover

Konfiguracja MikroTik — Część 81: MikroTik + VRRP — Wysoka dostępność i automatyczny failover Wprowadzenie W infrastrukturze krytycznej oraz w środowiskach produkcyjnych zapewnienie ciągłości działania usług sieciowych jest kluczowe. W takich przypadkach samo redundancja sprzętu nie wystarczy — konieczne jest…

Kompilacja i Instalacja Własnych Aplikacji z Źródeł w Linuxie

Systemy operacyjne Linux są oparte na architekturze otwartego źródła. Oznacza to, że każdy może uzyskać dostęp do kodu źródłowego systemu operacyjnego i aplikacji, które działają w nim. Kompilacja i instalacja aplikacji z źródeł pozwala na instalację najnowszych wersji aplikacji, nawet…

Bezpieczne Podłączanie Do Sieci Publicznych w Linuxie: VPN i Firewalle

Podłączanie do sieci publicznych, takich jak sieci Wi-Fi w kawiarniach lub na lotniskach, może wiązać się z pewnym ryzykiem dla bezpieczeństwa. Sieci te mogą być narażone na ataki, które mogą narazić Twoje dane osobowe i poufne na niebezpieczeństwo. Istnieją dwa…

Dodawanie overlayów i alertów do Twojego streamu – kompletny poradnik

🎨 Dodawanie overlayów i alertów do Twojego streamu – kompletny poradnik W świecie streamingu, przyciągnięcie uwagi widzów i zatrzymanie ich na dłużej to wyzwanie. Oprócz treści kluczowe są elementy wizualne, które tworzą Twoją markę jako twórcy. Jednym z najskuteczniejszych narzędzi…

Konfigurowanie automatycznego uruchamiania usług w PowerShell: Przewodnik krok po kroku

Konfigurowanie automatycznego uruchamiania usług w PowerShell: Przewodnik krok po kroku PowerShell to jedno z najpotężniejszych narzędzi dostępnych dla administratorów systemów Windows. Dzięki PowerShell możesz w prosty sposób konfigurować, zarządzać oraz automatyzować usługi systemowe. Jedną z podstawowych funkcji, które mogą przyspieszyć…

Automatyzacja zarządzania usługami Windows za pomocą PowerShell: Uruchamianie, zatrzymywanie i restartowanie usług

Automatyzacja zarządzania usługami Windows za pomocą PowerShell: Uruchamianie, zatrzymywanie i restartowanie usług Zarządzanie usługami w systemie Windows jest kluczowym elementem utrzymania stabilności i wydajności komputera. W tradycyjnym podejściu użytkownicy mogą wykonywać te operacje ręcznie za pomocą GUI (Interfejsu Graficznego Użytkownika),…