🛡️ Ochrona i Szyfrowanie Danych w Windows 12

Bezpieczeństwo danych to kluczowy aspekt nowoczesnych systemów operacyjnych. W Windows 12 Microsoft dostarcza zaawansowane i efektywne narzędzia do ochrony przed nieautoryzowanym dostępem oraz cyberzagrożeniami. W tym wyczerpującym poradniku przybliżymy metody szyfrowania, zarządzania kluczami, polityki bezpieczeństwa oraz najlepsze praktyki ochronne – zarówno dla użytkowników domowych, jak i firmowych administratorów.

🔐 1. Wprowadzenie do ochrony danych

W dobie cyberzagrożeń, szyfrowanie danych jest koniecznością. Windows 12 oferuje narzędzia dostosowane do różnych scenariuszy: od ochrony całych dysków, przez zabezpieczanie poszczególnych plików, aż po zaawansowane funkcje w środowisku korporacyjnym.

🔧 2. Elementy zabezpieczające system

- 🔒 TPM 2.0 – moduł sprzętowy do przechowywania kluczy szyfrowania

- 🧬 Secure Boot/UEFI – zabezpieczenie procesu rozruchu

- 🔃 Windows Defender – antywirus i ochrona w czasie rzeczywistym

- 🌐 Windows Firewall – zapora sieciowa

- 🔐 Konta użytkowników i uprawnienia – polityka silnych haseł i MFA

🧩 3. BitLocker – pełne szyfrowanie dysku

BitLocker umożliwia ochronę całych partycji (systemowych, danych, wymiennych nośników) przy użyciu:

- TPM 2.0 – automatyczna ochrona i szyfrowanie

- Hasło PIN lub USB – bez TPM

- Wersja Windows 12 Pro/Enterprise – pełna integracja

Kroki konfiguracji:

- Otwórz Panel sterowania → BitLocker Drive Encryption

- Wybierz partycję → Włącz BitLocker

- Wybierz metodę odblokowania (TPM lub hasło/USB)

- Zapisz klucz odzyskiwania (pełna ważność!)

- Rozpocznij szyfrowanie

🗝️ 4. Zarządzanie kluczami BitLocker

- Kopia klucza odzyskiwania – zapisz w pliku/folderze chmurowym/drukuj

- Active Directory / Azure AD – klucze przechowywane bezpiecznie

- Manage-BDE – cmdlet do zarządzania i raportowania szyfrowania

manage-bde -protectors -get C:

🛡️ 5. EFS – szyfrowanie plików i folderów

EFS (Encrypting File System) to opcja chroniąca pojedyncze zasoby:

- PPM na plik/folder → Właściwości → Zaawansowane

- Zaznacz „Szyfruj zawartość…”

- System szyfruje pliki z użyciem certyfikatu unikalu

Uwaga: EFS działa na NTFS, a dane są odszyfrowane przy dostępie autoryzowanego użytkownika.

🧠 6. Szyfrowanie kont Microsoft i Azure AD

- Logowanie z kontem Microsoft powiązane z Azure AD, co umożliwia odzyskiwanie kluczy z chmury

- Intune + MDM – polityki wymuszania BitLocker i EFS na urządzeniach korporacyjnych

☁️ 7. Windows Hello – szybkie i bezpieczne logowanie

Biometryczne logowanie (rozpoznawanie twarzy, odcisku) i PIN jako sekundarna metoda – wszystkie zabezpieczenia są chronione przez TPM.

🏢 8. Polityki bezpieczeństwa i GPO

Administrator może wymusić:

- minimalne poziomy szyfrowania,

- wymuszenie BitLocker i EFS,

- ograniczenia dostępu do portów USB,

- polityki hasłowe i MFA.

🧰 9. Szyfrowana kopia zapasowa

- Backup zaszyfrowanych danych Windows Backup (VHDX lub obraz systemu)

- Macrium Reflect, Acronis – obsługują szyfrowane archiwa

- Zalecane przechowywanie kluczy i hasła oddzielnie od danych

🧬 10. Ochrona przed ransomware i wyciekiem danych

- BitLocker chroni dane, ale nie anuluje potrzeby backupu

- Zablokowanie zapisu na zaszyfrowanych woluminach

- Ułatwienia w Sandboxing i Device Guard – redukcja ryzyka infekcji

🛠️ 11. Audyt i monitoring

- Event Viewer – logi operacji szyfrowania i błędów BitLocker

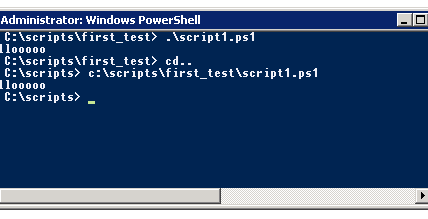

- PowerShell:

Get-BitLockerVolume - Windows Admin Center / Defender ATP – centralne monitorowanie

💡 12. Zaawansowane scenariusze

- TPM 2.0 kombinacje – BitLocker + Windows Hello

- Szyfrowanie w chmurze: OneDrive Personal Vault + Azure RMS

- Sprzętowe klucze USB – FIDO2 + SCEP

📈 13. Aktualizacje i automatyzacja

- Wbudowany mechanizm aktualizacji Windows utrzymuje zabezpieczenia BitLocker i TPM

- PowerShell Remoting – automatyzacja wdrożeń szyfrowania w sieci

⚠️ 14. Najczęstsze pułapki

| Problem | Rozwiązanie |

|---|---|

| Utrata klucza odzyskiwania | Zawsze przechowuj w AD/Azure lub nośniku fizycznym |

| Szyfrowanie bez TPM i backupu | Ryzykowne – brak możliwości odzyskania systemu |

| Brak certyfikatu EFS przy reinstalacji | Eksportuj/Importuj „.pfx” przed reinstalacją |

✅ 15. Podsumowanie najlepszych praktyk

- Włącz TPM 2.0, Secure Boot, BitLocker od razu

- Zabezpiecz klucze odzyskiwania offline/chmurowo

- Używaj EFS tylko dla wrażliwych plików

- Stosuj Windows Hello dla szybkiego uwierzytelniania

- Automatyzuj szyfrowanie przez GPO/PowerShell

- Regularne backupy – klucze + dane

- Audytuj logi szyfrowania i działaj zgodnie z alertami

Zapewnienie odpowiedniej ochrony w Windows 12 wymaga strategicznego podejścia. Szyfrowanie dysków i plików, umiejętne zarządzanie kluczami, konfiguracja polityk i backupów pozwala zbudować system odporny na ataki i awarie, chroniąc prywatność i zasoby użytkowników domowych oraz firmowych.