Monitoring sieci i logów systemowych w Androidzie: Wczesne wykrywanie anomalii i zagrożeń

📡 Monitoring sieci i logów systemowych w Androidzie: Wczesne wykrywanie anomalii i zagrożeń

🔐 Wprowadzenie

Bezpieczeństwo urządzeń mobilnych opartych na Androidzie wymaga czegoś więcej niż tylko zainstalowania antywirusa. W dzisiejszym dynamicznym środowisku zagrożeń, monitoring sieci i logów systemowych w Androidzie to podstawa skutecznej strategii wykrywania ataków, malware oraz nieautoryzowanych zmian w systemie.

Regularne analizowanie ruchu sieciowego oraz logów pozwala na wczesne wykrycie anomalii, które mogą sygnalizować kompromitację systemu, działanie złośliwego oprogramowania, nieautoryzowany dostęp do danych lub występowanie zagrożeń w internecie.

📊 Dlaczego warto monitorować sieć i logi?

- 🔎 Wykrywanie podejrzanego ruchu wychodzącego i przychodzącego

- 🛡️ Wczesna identyfikacja prób eksfiltracji danych

- 🚨 Szybka reakcja na ataki typu man-in-the-middle i phishing

- 🔧 Diagnostyka błędów systemowych i problemów wydajnościowych

- 👣 Śledzenie aktywności aplikacji w tle i komunikacji z serwerami zewnętrznymi

⚙️ Narzędzia do monitoringu sieciowego na Androidzie

1. PCAPdroid

Narzędzie do przechwytywania ruchu sieciowego bez potrzeby rootowania. Tworzy pliki PCAP, które można analizować w Wiresharku.

✅ Zalety:

- Zapis pakietów w formacie PCAP

- Przejrzysty interfejs

- Obsługa DNS, TCP, HTTP, QUIC

2. NetGuard

Lokalny firewall wykorzystujący VPN do filtrowania połączeń.

✅ Zalety:

- Możliwość blokowania ruchu aplikacji

- Szczegółowy log połączeń

- Ochrona przed trackerami

3. RethinkDNS

Zaawansowany firewall i filtr DNS, z funkcją szyfrowanego DNS (DoH/DoT).

✅ Funkcje:

- Blokowanie trackerów i złośliwych adresów

- Live monitor połączeń

- Zapisywanie logów DNS

4. WiFiAnalyzer i Network Analyzer

Dla monitorowania lokalnej sieci Wi-Fi — identyfikacja zagrożeń sieciowych, nieautoryzowanych urządzeń.

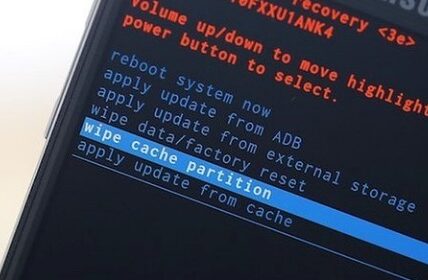

📁 Monitoring logów systemowych w Androidzie

📌 Czym są logi systemowe?

Logi to zapisy działań aplikacji, komponentów systemowych i zdarzeń bezpieczeństwa. Android wykorzystuje m.in.:

- logcat – dziennik debugowania aplikacji i systemu

- dmesg – logi jądra (dla urządzeń z rootem)

- event logs – informacje o zdarzeniach i błędach systemowych

🧰 Narzędzia do logowania i analizy

1. MatLog

Zaawansowany logcat viewer bez rootowania.

🟢 Pozwala na:

- Przeglądanie logów na żywo

- Filtrowanie po tagach, poziomach (Info, Warn, Error)

- Eksportowanie do plików .txt

2. SysLog

Tworzy kompletny snapshot logcat, dmesg i innych kanałów logowania (wymaga roota).

3. Termux + adb logcat

Dla bardziej zaawansowanych — pełna analiza przez CLI, możliwość zapisywania logów i ich przetwarzania przez grep, awk, sed.

🧠 Wykrywanie anomalii — co powinno Cię zaniepokoić?

| Typ zachowania | Możliwa przyczyna | Wskazanie zagrożenia |

|---|---|---|

| Nagłe zwiększenie transmisji danych | Działanie spyware/malware | Eksfiltracja danych |

| Częste odwołania do nieznanych hostów | Złośliwe połączenia outbound | C&C server, tracker |

Błędy w logcat SecurityException |

Nieautoryzowane próby dostępu | Aplikacja żąda uprawnień systemowych |

Wpisy typu RuntimeException |

Niestabilność aplikacji, potencjalne exploity | Możliwość prób włamań |

🔄 Automatyzacja i alerty

W środowisku korporacyjnym lub zaawansowanym domowym, warto zastosować system automatyzacji detekcji zagrożeń, np.:

- Integracja PCAPdroid z Wireshark

- Automatyczna analiza DNS z wykorzystaniem NextDNS

- Własne skrypty w Termuxie (bash/python) do parsowania logów

- Wysyłanie alertów do Telegrama, e-maila lub zapisy do chmury

☁️ Integracja z zewnętrznymi systemami SIEM

Dla profesjonalistów: istnieje możliwość eksportu logów i danych z Androida do SIEM (Security Information and Event Management) takich jak:

- Graylog

- Splunk

- ELK Stack

Dzięki temu można monitorować urządzenia Androida w kontekście całej organizacji.

📋 Podsumowanie: najlepsze praktyki monitoringu Androida

✅ Codzienna kontrola ruchu sieciowego przez PCAPdroid lub NetGuard

✅ Analiza logów systemowych przez MatLog lub Termux

✅ Używanie bezpiecznych DNS (Cloudflare, Quad9)

✅ Wczesna detekcja anomalii i alertowanie użytkownika

✅ Blokowanie aplikacji nieznanego pochodzenia i analiza ich aktywności

📌 Końcowe zalecenia

Monitoring nie jest jednorazowym działaniem – to proces ciągły, który powinien być zintegrowany z ogólną polityką bezpieczeństwa urządzenia. Systematyczne analizowanie logów i danych sieciowych pozwala wyprzedzić potencjalne ataki oraz zidentyfikować zagrożenia w internecie, zanim wyrządzą szkody.