Microsoft Defender w Windows 11 – ochrona w czasie rzeczywistym

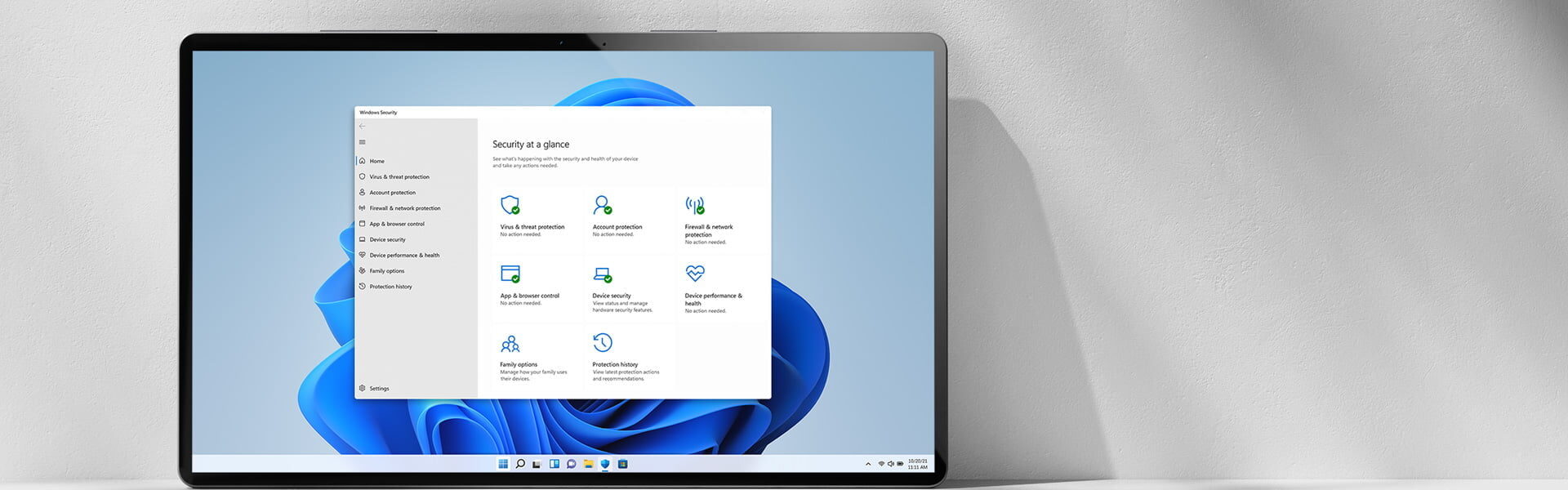

Microsoft Defender w Windows 11 to nie tylko „antywirus w tle”, ale aktywny mechanizm wykrywania i blokowania zagrożeń w czasie rzeczywistym. Działa na kilku warstwach jednocześnie: sygnaturach, analizie zachowania, ochronie chmurowej i automatycznych reakcjach systemu.

Ten artykuł ma charakter ekspercki – pokazuje, jak Defender faktycznie wykrywa zagrożenia, gdzie są jego granice i dlaczego może dawać użytkownikowi fałszywe poczucie bezpieczeństwa, jeśli jest źle rozumiany lub źle skonfigurowany.

➡️ Artykuł bazowy o architekturze ochrony znajdziesz tutaj:

https://netbe.pl/wbudowane-zabezpieczenia-windows-11-jak-dziala-microsoft-defender-krok-po-kroku/

🛡️ Ochrona w czasie rzeczywistym – co naprawdę się dzieje

Ochrona w czasie rzeczywistym w Defenderze działa ciągle, a nie tylko podczas skanowania:

- monitoruje uruchamiane procesy

- sprawdza tworzenie i modyfikację plików

- analizuje zachowanie aplikacji w pamięci

- kontroluje interakcje z systemem (rejestr, usługi, harmonogram zadań)

Kluczowe jest to, że zagrożenie nie musi być zapisane na dysku – Defender obserwuje także działania w RAM, co ma znaczenie przy:

- fileless malware

- LOLBins (PowerShell, WMI, certutil)

- exploitach uruchamianych bez plików

👉 To odróżnia nowoczesnego Defendera od klasycznych antywirusów opartych wyłącznie na sygnaturach.

🧠 Analiza behawioralna – wykrywanie „dziwnych zachowań”

Defender wykorzystuje behavior-based detection, czyli:

- analizę sekwencji działań, a nie tylko pojedynczych plików

- wykrywanie anomalii względem normalnego zachowania systemu

- korelację zdarzeń (np. PowerShell → rejestr → połączenie sieciowe)

Przykłady zachowań uznawanych za podejrzane:

- uruchomienie PowerShella przez dokument Office

- tworzenie zadania harmonogramu bez interakcji użytkownika

- proces działający w kontekście SYSTEM bez uzasadnienia

- próba dostępu do LSASS lub pamięci innych procesów

📌 To właśnie analiza behawioralna pozwala Defenderowi reagować na nowe i nieznane zagrożenia, zanim pojawi się sygnatura.

☁️ Chmura i automatyczne aktualizacje

Jednym z najważniejszych (i często niedocenianych) elementów Defendera jest ochrona chmurowa:

- podejrzane pliki są sprawdzane w czasie rzeczywistym w chmurze Microsoft

- reakcje na nowe kampanie malware mogą pojawić się w ciągu minut

- sygnatury i reguły są aktualizowane kilkanaście razy dziennie

Co to oznacza w praktyce?

- Defender może zablokować zagrożenie zanim klasyczny AV zdąży je poznać

- system korzysta z globalnej telemetrii zagrożeń, a nie tylko lokalnych danych

⚠️ Wyłączenie ochrony chmurowej znacząco obniża skuteczność Defendera, nawet jeśli ochrona w czasie rzeczywistym pozostaje aktywna.

⚠️ Kiedy Defender wystarcza, a kiedy nie

✔️ Defender wystarcza, gdy:

- korzystasz z konta standardowego (nie admina)

- system jest regularnie aktualizowany

- SmartScreen, Firewall i UAC są włączone

- nie instalujesz losowego oprogramowania z nieznanych źródeł

Dla użytkownika domowego i SOHO to poziom ochrony w pełni akceptowalny.

❌ Defender nie wystarcza, gdy:

- atak jest ukierunkowany (targeted attack)

- malware używa living-off-the-land i legalnych narzędzi

- potrzebujesz korelacji logów i reakcji EDR

- zarządzasz wieloma systemami lub środowiskiem firmowym

W takich przypadkach:

- Defender bez EDR może nie pokazać pełnego obrazu ataku

- zagrożenie może zostać wykryte, ale zbyt późno

- brak jest kontekstu: kto, skąd, jak długo

🧠 Najczęstsze fałszywe założenia użytkowników

- „Defender nic nie wykrył, więc system jest czysty”

- „Mam antywirusa, więc mogę pracować na adminie”

- „Jak coś się stanie, Defender mnie ostrzeże”

➡️ Defender to warstwa ochrony, nie magiczna tarcza.

Jego skuteczność zależy od konfiguracji systemu i zachowania użytkownika.

🧩 Podsumowanie

Microsoft Defender w Windows 11 to:

- nowoczesna ochrona w czasie rzeczywistym

- analiza behawioralna zamiast samej sygnatury

- szybka reakcja dzięki chmurze

- solidna baza bezpieczeństwa systemu

Ale:

- nie zastępuje świadomości użytkownika

- nie wykryje wszystkiego w pojedynkę

- wymaga wsparcia innych mechanizmów Windows 11

Dlatego w kolejnych artykułach serii rozwijane są m.in.:

- SmartScreen

- Fileless malware

- Credential Guard

- logi bezpieczeństwa i analiza incydentów

📎 Fundament architektury ochrony opisany jest tutaj:

https://netbe.pl/wbudowane-zabezpieczenia-windows-11-jak-dziala-microsoft-defender-krok-po-kroku/