Krok po kroku: VLAN + NAT na MikroTik – kompletna konfiguracja z praktycznymi przykładami

🧩 Krok po kroku: VLAN + NAT na MikroTik – kompletna konfiguracja z praktycznymi przykładami

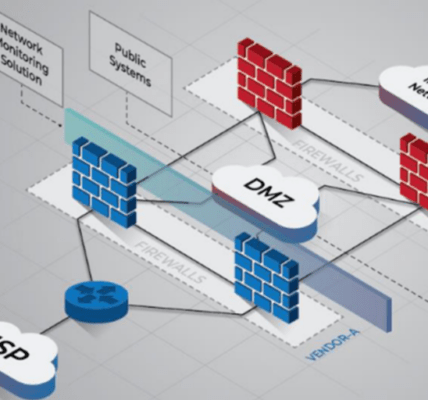

Zarządzanie ruchem w rozbudowanej sieci lokalnej wymaga precyzyjnego rozdzielenia segmentów i odpowiedniego wyjścia do Internetu. Najczęściej wykorzystywanym mechanizmem separacji logicznej w warstwie 2 jest VLAN (Virtual LAN), a w warstwie 3 – translacja adresów czyli NAT (Network Address Translation).

W tym poradniku przeprowadzimy Cię krok po kroku przez konfigurację VLAN-ów + NAT na routerze MikroTik z wykorzystaniem interfejsu CLI (konsoli tekstowej), a także omówimy kluczowe zasady organizacji logicznej sieci.

🎯 Cel konfiguracji

Chcemy osiągnąć następujący stan:

| VLAN ID | Nazwa | Adres podsieci | Przeznaczenie |

|---|---|---|---|

| 10 | Management | 192.168.10.0/24 | Administracja |

| 20 | Staff | 192.168.20.0/24 | Pracownicy |

| 30 | Guests | 192.168.30.0/24 | Goście Wi-Fi |

Wszystkie trzy VLAN-y będą wychodzić do Internetu za pomocą jednego połączenia WAN (np. ether1), poprzez masquerade NAT.

🔧 Etap 1: Przygotowanie interfejsów VLAN

Zakładamy, że fizyczny port ether2 połączony jest ze switchem, który rozumie tagowanie VLAN.

/interface vlan

add name=vlan10 interface=ether2 vlan-id=10

add name=vlan20 interface=ether2 vlan-id=20

add name=vlan30 interface=ether2 vlan-id=30

🔹 ether2 to trunk — port przyjmujący tagowane ramki VLAN od switcha.

🧱 Etap 2: Konfiguracja adresacji IP

Przypisujemy adresy IP dla routera w każdej podsieci VLAN.

/ip address

add address=192.168.10.1/24 interface=vlan10 comment="Gateway VLAN10"

add address=192.168.20.1/24 interface=vlan20 comment="Gateway VLAN20"

add address=192.168.30.1/24 interface=vlan30 comment="Gateway VLAN30"

🌐 Etap 3: Skonfiguruj interfejs WAN

Załóżmy, że Twój port WAN to ether1, a Twój dostawca Internetu przydziela adres IP dynamicznie przez DHCP.

/ip dhcp-client

add interface=ether1 use-peer-dns=yes use-peer-ntp=yes add-default-route=yes

📦 Etap 4: Konfiguracja NAT (Masquerade)

Umożliwiamy wszystkim VLAN-om dostęp do Internetu przez port WAN.

/ip firewall nat

add chain=srcnat out-interface=ether1 action=masquerade comment="Internet dla wszystkich VLAN"

🔐 Etap 5: Reguły firewall (opcjonalnie – segmentacja między VLAN-ami)

Domyślnie MikroTik pozwala na ruch między VLAN-ami. Jeśli chcesz ograniczyć komunikację np. między pracownikami a gośćmi, dodaj reguły blokujące:

/ip firewall filter

add chain=forward src-address=192.168.20.0/24 dst-address=192.168.30.0/24 action=drop comment="Blokuj VLAN20 -> VLAN30"

add chain=forward src-address=192.168.30.0/24 dst-address=192.168.20.0/24 action=drop comment="Blokuj VLAN30 -> VLAN20"

🧭 Etap 6: DHCP serwery dla VLAN-ów

Dla każdego VLAN-u warto skonfigurować oddzielny serwer DHCP.

/ip pool

add name=pool_vlan10 ranges=192.168.10.10-192.168.10.100

add name=pool_vlan20 ranges=192.168.20.10-192.168.20.100

add name=pool_vlan30 ranges=192.168.30.10-192.168.30.100

/ip dhcp-server

add name=dhcp_vlan10 interface=vlan10 address-pool=pool_vlan10 lease-time=1h

add name=dhcp_vlan20 interface=vlan20 address-pool=pool_vlan20 lease-time=1h

add name=dhcp_vlan30 interface=vlan30 address-pool=pool_vlan30 lease-time=1h

/ip dhcp-server network

add address=192.168.10.0/24 gateway=192.168.10.1 dns-server=8.8.8.8

add address=192.168.20.0/24 gateway=192.168.20.1 dns-server=8.8.8.8

add address=192.168.30.0/24 gateway=192.168.30.1 dns-server=8.8.8.8

🧪 Etap 7: Testowanie i debugowanie

Użyj narzędzi diagnostycznych w MikroTik:

/ping 8.8.8.8

/tool traceroute 8.8.8.8

/ip firewall nat print stats

/ip firewall filter print stats

✅ Sprawdź:

- Czy każde urządzenie otrzymuje adres IP z odpowiedniej podsieci?

- Czy VLAN-y są od siebie logicznie odizolowane?

- Czy wszystkie VLAN-y mają dostęp do Internetu?

🛡️ Bonus: Monitoring i logowanie ruchu

Aby monitorować ruch wychodzący z VLAN-ów:

/ip firewall mangle

add chain=forward src-address=192.168.10.0/24 action=mark-connection new-connection-mark=vlan10_conn

add chain=forward src-address=192.168.20.0/24 action=mark-connection new-connection-mark=vlan20_conn

add chain=forward src-address=192.168.30.0/24 action=mark-connection new-connection-mark=vlan30_conn

To pozwala potem śledzić ruch w torch lub queue.

📌 Wnioski i dobre praktyki

- Zawsze planuj VLAN-y logicznie: funkcja → adresacja → reguły.

- Używaj tylko jednego NAT-u, i tylko na wyjściu do Internetu.

- Sprawdzaj tagowanie VLAN-ów po stronie switcha – access vs trunk.

- Stosuj firewall i logikę polityk bezpieczeństwa między segmentami.

- Nie zapominaj o dokumentacji – nawet krótkie komentarze pomagają!