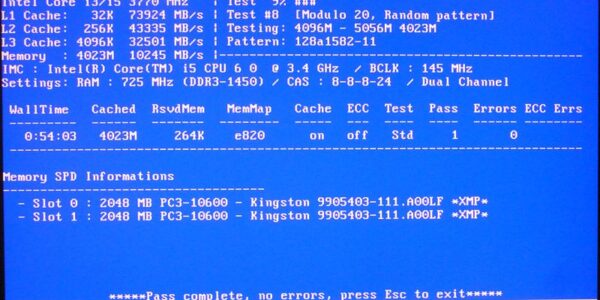

MemTest86 czy MemTest86+: Który wybrać?

MemTest86 czy MemTest86+: Który wybrać? Testowanie pamięci RAM jest jednym z kluczowych elementów diagnostyki komputera. Niestabilna lub uszkodzona pamięć operacyjna może powodować losowe zawieszanie się systemu, błędy aplikacji czy niebieskie ekrany (BSOD). Do weryfikacji stanu RAM najczęściej wykorzystuje się dwa…

Czy liczba procesorów ma wpływ na konfigurację msconfig podczas uruchamiania systemu Windows?

Czy liczba procesorów ma wpływ na konfigurację msconfig podczas uruchamiania systemu Windows? W systemie Windows 11 narzędzie msconfig (Konfiguracja systemu) pozwala użytkownikom wprowadzać zmiany w sposobie uruchamiania systemu, w tym w sekcji Zaawansowane opcje rozruchu. Jednym z dostępnych tam ustawień…

Win32.run — Windows XP w przeglądarce: co to jest i jak działa?

Win32.run — Windows XP w przeglądarce: co to jest i jak działa? win32.run to projekt webowy, który odtwarza wygląd i część zachowań Windows XP bezpośrednio w przeglądarce. Nie jest to „prawdziwy” system operacyjny uruchomiony na serwerze — to emulacja/rekreacja interfejsu…

Pliki .SDI w środowisku Windows PE: kompletny podręcznik użytkownika i zarządzania

Pliki .SDI w środowisku Windows PE: kompletny podręcznik użytkownika i zarządzania Pliki z rozszerzeniem .SDI (System Deployment Image) są ważnym elementem środowiska Windows PE (Preinstallation Environment). Służą do przechowywania obrazów dysków, które wykorzystywane są podczas instalacji, odzyskiwania lub naprawy systemu…

Jak skonfigurować automatyczny tryb ciemny na wszystkich urządzeniach

Jak skonfigurować automatyczny tryb ciemny na wszystkich urządzeniach Tryb ciemny (dark mode) to nie tylko modny wygląd, ale także realna korzyść dla wzroku, baterii i komfortu pracy – szczególnie wieczorami. Coraz więcej systemów operacyjnych i aplikacji obsługuje automatyczne przełączanie między…

Kiedy należy wyłączyć SysMain, aby poprawić wydajność komputera?

⚙️ Kiedy należy wyłączyć SysMain, aby poprawić wydajność komputera? Usługa SysMain (dawniej znana jako SuperFetch) działa w tle systemu Windows i ma za zadanie przyspieszyć uruchamianie programów poprzez analizę zachowań użytkownika i wcześniejsze ładowanie najczęściej używanych aplikacji do pamięci RAM….

Kompletny przewodnik po łatwej aktualizacji UEFI komputera

🧭 Kompletny przewodnik po łatwej aktualizacji UEFI komputera Aktualizacja UEFI (dawniej BIOS) może wydawać się skomplikowanym i ryzykownym procesem, jednak w rzeczywistości – przy zachowaniu ostrożności – jest całkowicie bezpieczna i często konieczna. Może poprawić stabilność systemu, wydajność, bezpieczeństwo oraz…

Powolne transfery USB w systemie Windows – Przyczyny i skuteczne sposoby naprawy

🐢 Powolne transfery USB w systemie Windows – Przyczyny i skuteczne sposoby naprawy Czy kopiowanie plików z lub na pendrive’a, dysk zewnętrzny czy smartfon przez USB trwa wieki? Powolne transfery USB w systemie Windows to częsty problem – ale w…

Co można zrobić za pomocą zestawu sterowników systemu Windows (WDK)? – Kompletny przewodnik dla twórców i inżynierów systemowych

💻 Co można zrobić za pomocą zestawu sterowników systemu Windows (WDK)? 🧰 Czym jest WDK (Windows Driver Kit)? WDK – Windows Driver Kit to zestaw narzędzi opracowany przez Microsoft, który umożliwia tworzenie, testowanie i debugowanie sterowników urządzeń dla systemów Windows….

Oczekująca pamięć w systemie Windows: jak ją wykryć i skutecznie zwolnić

🧠 Oczekująca pamięć w systemie Windows: jak ją wykryć i skutecznie zwolnić 🧠 Czym jest oczekująca pamięć w Windows? Oczekująca pamięć (ang. „Standby memory”) to część pamięci RAM, która zawiera dane wcześniej używanych aplikacji lub systemu operacyjnego, które mogą być…

Kompletny przewodnik po dostosowywaniu przycisku zasilania i działania pokrywy w systemie Windows

🔌 Kompletny przewodnik po dostosowywaniu przycisku zasilania i działania pokrywy w systemie Windows 🧭 Wprowadzenie System Windows pozwala dostosować sposób, w jaki przycisk zasilania, przycisk uśpienia oraz zamykanie pokrywy laptopa wpływają na działanie urządzenia. To bardzo przydatna funkcja, szczególnie jeśli…

Kolory portów USB – co oznaczają i jak je rozpoznać?

Kolory portów USB – co oznaczają i jak je rozpoznać? Porty USB to jeden z najbardziej uniwersalnych i powszechnie używanych interfejsów w komputerach, laptopach i innych urządzeniach elektronicznych. Choć większość użytkowników zna ich funkcję, niewielu wie, że kolory portów USB…

Sztuka Optymalizacji: Jak Zarządzać Zasobami IT, by Osiągnąć Maksymalną Wydajność i Stabilność Infrastruktury

Sztuka Optymalizacji: Jak Zarządzać Zasobami IT, by Osiągnąć Maksymalną Wydajność i Stabilność Infrastruktury W erze cyfryzacji, kiedy każda sekunda opóźnienia może skutkować utratą klientów, a niedostateczna wydajność systemu może zrujnować reputację marki, umiejętność zarządzania zasobami IT staje się jedną z…

Nowoczesne zarządzanie infrastrukturą IT: automatyzacja, chmura, bezpieczeństwo i efektywność

Nowoczesne zarządzanie infrastrukturą IT: automatyzacja, chmura, bezpieczeństwo i efektywność Współczesna infrastruktura IT przeszła transformację o głęboko przełomowym charakterze. Środowiska IT nie są już zbiorem fizycznych serwerów i lokalnych urządzeń – to złożone, dynamiczne ekosystemy, które integrują chmurę, kontenery, automatyzację i…

Edge Computing – przyszłość przetwarzania danych poza chmurą

Edge Computing – przyszłość przetwarzania danych poza chmurą Współczesny świat cyfrowy rozwija się w niezwykle dynamicznym tempie. Wraz z upowszechnianiem się Internetu rzeczy (IoT), rozwojem sztucznej inteligencji oraz rosnącą ilością danych generowanych przez urządzenia końcowe, pojawiła się potrzeba bardziej wydajnego…