Dlaczego urządzenia (USB, GPU, dysk) działają niestabilnie? Problem sterowników i kompatybilności

Dlaczego urządzenia (USB, GPU, dysk) działają niestabilnie? Problem sterowników i kompatybilności Niestabilne działanie urządzeń takich jak USB, karta graficzna (GPU) czy dysk to częsty problem w systemie Windows 11. Objawia się on m.in. zrywaniem połączeń, spadkami wydajności, błędami lub nawet…

Dlaczego system się zawiesza lub „freezuje” bez błędu? Kompleksowa analiza problemu

Dlaczego system się zawiesza lub „freezuje” bez błędu? Kompleksowa analiza problemu Zawieszanie się systemu (tzw. freeze) to jeden z najbardziej frustrujących problemów – komputer nagle przestaje reagować, myszka się zatrzymuje, dźwięk się zacina, a użytkownik nie widzi żadnego komunikatu błędu….

Dlaczego komputer długo się uruchamia? Analiza procesu bootowania krok po kroku

Dlaczego komputer długo się uruchamia? Analiza procesu bootowania krok po kroku Długi czas uruchamiania komputera to jeden z najczęstszych problemów użytkowników systemu Windows 11. W wielu przypadkach komputer „wisi” już od momentu włączenia, zanim pojawi się pulpit – albo ładuje…

Dlaczego dysk ma 100% użycia mimo braku aktywności użytkownika? Kompleksowa analiza problemu

Dlaczego dysk ma 100% użycia mimo braku aktywności użytkownika? Kompleksowa analiza problemu Problem 100% użycia dysku w systemie Windows 11 to jeden z najczęściej wyszukiwanych tematów związanych z wydajnością. Co istotne – bardzo często pojawia się on wtedy, gdy użytkownik…

Jak nagrywać z pulpitu Mac OS?

Jak nagrywać z pulpitu (biurka) Mac OS? Nagrywanie pulpitu w systemie Mac OS to przydatna funkcja, która pozwala na tworzenie prezentacji, tutoriali czy zapisywanie aktywności na ekranie. System operacyjny macOS oferuje wbudowane narzędzia do nagrywania ekranu, dzięki czemu nie musisz…

Automatyzacja Android w Windows 11 – gry i multimedia

Automatyzacja Android w Windows 11 – gry i multimedia Windows 11 wraz z WSA (Windows Subsystem for Android) i Phone Link umożliwia nie tylko pracę i powiadomienia, ale także zaawansowaną automatyzację gier i aplikacji multimedialnych. Dzięki temu możesz maksymalnie wykorzystać…

Automatyzacja Android i Windows 11 – skróty, makra i powiadomienia

Automatyzacja Android i Windows 11 – skróty, makra i powiadomienia Połączenie Androida z Windows 11 (przez WSA i Phone Link) pozwala nie tylko na uruchamianie aplikacji i synchronizację powiadomień, ale także na automatyzację codziennych zadań. Dzięki temu możesz oszczędzić czas…

Android w Windows 11 – optymalizacja wydajności i multitasking

Android w Windows 11 – optymalizacja wydajności i multitasking Uruchamianie aplikacji Android w Windows 11 przez WSA (Windows Subsystem for Android) pozwala korzystać z mobilnych programów na komputerze, ale przy wielu aplikacjach i powiadomieniach system może zacząć zużywać dużo zasobów….

Android w Windows 11 – pełna integracja powiadomień i multitasking

Android w Windows 11 – pełna integracja powiadomień i multitasking Windows 11 pozwala na zaawansowaną integrację aplikacji Android dzięki połączeniu WSA (Windows Subsystem for Android) i Phone Link. Możesz odbierać wszystkie powiadomienia mobilne, synchronizować wiadomości i jednocześnie korzystać z wielu…

Google Messages w Windows 11 – synchronizacja i zarządzanie SMS-ami

Google Messages w Windows 11 – synchronizacja i zarządzanie SMS-ami Dzięki Google Messages możesz odbierać, wysyłać i zarządzać wiadomościami SMS i RCS z poziomu Windows 11. Połączenie telefonu z komputerem pozwala na wygodną pracę, bez potrzeby sięgania po telefon. Dlaczego…

Google Play w Windows 11 – jak zainstalować i integrować z WSA

Google Play w Windows 11 – jak zainstalować i integrować z WSA Windows 11 domyślnie wspiera Amazon Appstore do uruchamiania aplikacji Android, ale wielu użytkowników chce mieć dostęp do pełnego Google Play, aby instalować wszystkie aplikacje Android bez ograniczeń. Dzięki…

Android w Windows 11 – tryb pełnoekranowy i powiadomienia

Android w Windows 11 – tryb pełnoekranowy i powiadomienia Windows 11 pozwala nie tylko uruchamiać aplikacje Android dzięki Windows Subsystem for Android (WSA), ale także korzystać z nich w trybie pełnoekranowym i otrzymywać powiadomienia bezpośrednio w systemie. To sprawia, że…

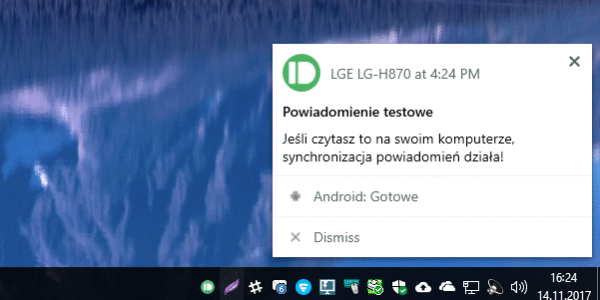

Jak synchronizować powiadomienia i SMS-y z Androida w Windows 11

Jak synchronizować powiadomienia i SMS-y z Androida w Windows 11 Windows 11 oferuje wygodne narzędzie do integracji telefonu z komputerem – aplikację „Łącze z telefonem” (Phone Link). Dzięki niej możesz odbierać powiadomienia, SMS-y, a nawet wykonywać połączenia bez sięgania po…

Jak korzystać z aplikacji Android w Windows 11 – poradnik krok po kroku

Jak korzystać z aplikacji Android w Windows 11 – poradnik krok po kroku Jedną z najbardziej oczekiwanych funkcji w Windows 11 była możliwość uruchamiania aplikacji Android bezpośrednio w systemie. Microsoft zintegrował system z Amazon Appstore oraz wprowadził Windows Subsystem for…

Snap Layouts w Windows 11 – jak korzystać z inteligentnego rozmieszczania okien

Snap Layouts w Windows 11 – jak korzystać z inteligentnego rozmieszczania okien Jedną z najciekawszych nowości w Windows 11 jest Snap Layouts – funkcja, która pozwala błyskawicznie rozmieścić okna aplikacji na ekranie w uporządkowany sposób. Dzięki niej praca z wieloma…