BitLocker a ransomware – co chroni, a czego nie

Wielu użytkowników zakłada, że skoro dysk jest zaszyfrowany BitLockerem, to ransomware „nie ma czego szyfrować” albo że dane są w jakiś sposób chronione przed atakiem. To błędne i potencjalnie bardzo kosztowne przekonanie.

BitLocker i ransomware działają na zupełnie innych warstwach bezpieczeństwa. Jeden chroni dane przed dostępem fizycznym, drugi atakuje dane z poziomu działającego systemu.

Ten artykuł jasno wyjaśnia:

- przed czym BitLocker faktycznie chroni

- dlaczego nie zatrzymuje ransomware

- w jakich scenariuszach BitLocker jednak pomaga

- jakie mechanizmy są potrzebne obok BitLocker

Jak działa BitLocker w kontekście uruchomionego systemu

Kluczowy fakt techniczny

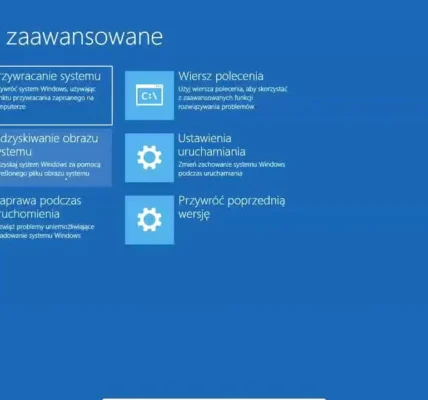

Po uruchomieniu Windows:

- dysk jest odszyfrowany logicznie

- system ma pełny dostęp do danych

- aplikacje działają na jawnych plikach

Dla systemu operacyjnego:

BitLocker w tym momencie „nie istnieje”

To oznacza, że:

- ransomware widzi pliki normalnie

- może je odczytać, modyfikować i szyfrować

- BitLocker nie rozpoznaje, czy operacje są legalne czy złośliwe

Czego BitLocker NIE chroni przed ransomware

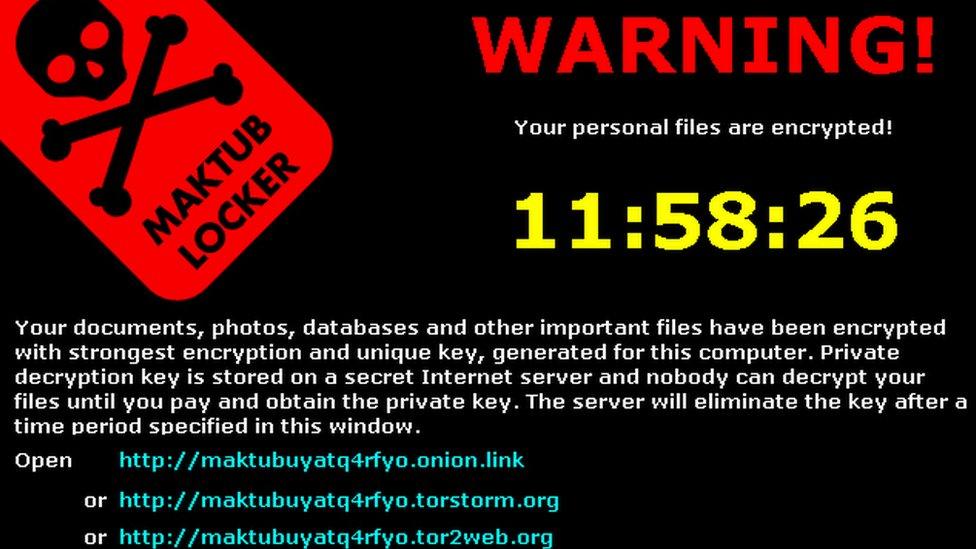

❌ Szyfrowanie plików przez ransomware

- działa w kontekście użytkownika lub usługi

- używa standardowych operacji systemowych

- szyfruje odszyfrowane już pliki

➡️ BitLocker nie blokuje:

- LockBit

- Phobos

- STOP/Djvu

- innych rodzin ransomware

Z punktu widzenia systemu:

„To legalna aplikacja zapisująca pliki”.

❌ Usuwanie kopii zapasowych

BitLocker:

- nie chroni przed usunięciem:

- kopii lokalnych

- woluminów zewnętrznych

- snapshotów użytkownika

Jeśli backup jest:

- podłączony

- dostępny do zapisu

➡️ ransomware go zaszyfruje lub skasuje.

❌ Ataki z poziomu zalogowanego użytkownika

Jeśli użytkownik:

- jest zalogowany

- ma dostęp do plików

- uruchomi złośliwy kod

➡️ ransomware ma ten sam dostęp.

BitLocker nie rozróżnia intencji.

Co BitLocker REALNIE chroni w scenariuszu ransomware

✔️ Kradzież komputera po ataku

Jeśli:

- laptop zostanie skradziony

- dysk zostanie wymontowany

- atakujący spróbuje odczytać dane offline

➡️ BitLocker skutecznie chroni dane

Bez:

- hasła

- PIN-u

- Recovery Key

➡️ dane są bezużyteczne.

✔️ Ataki offline i forensics

BitLocker chroni przed:

- analizą dysku w innym systemie

- bootowaniem z Live USB

- atakami typu „cold boot”

- kopiowaniem sektorów

Ransomware nie łamie BitLocker – po prostu z nim współistnieje.

Najgroźniejszy mit: „BitLocker = ochrona przed ransomware”

To mit szczególnie niebezpieczny w firmach i u zaawansowanych użytkowników.

Dlaczego?

Bo prowadzi do:

- braku backupów offline

- ignorowania EDR / AV

- nadawania zbyt szerokich uprawnień

- braku segmentacji danych

BitLocker nie jest mechanizmem anty-malware.

Jakie zabezpieczenia MUSZĄ iść obok BitLocker?

🔐 1. Kopie zapasowe offline / immutable

- backup odłączany fizycznie

- snapshoty tylko do odczytu

- wersjonowanie

To jedyna realna ochrona przed ransomware.

🛡️ 2. Ochrona behawioralna (Defender / EDR)

- wykrywanie masowych operacji I/O

- blokada podejrzanych procesów

- analiza zachowania, nie sygnatur

👤 3. Ograniczenie uprawnień

- brak pracy na koncie administratora

- separacja danych użytkowników

- kontrola dostępu do udziałów sieciowych

⚙️ 4. Segmentacja i izolacja

- osobne woluminy na dane

- brak dostępu zapisu do backupów

- wyłączone makra i skrypty

Czy BitLocker może POMÓC po ataku ransomware?

Tak – w jednym kontekście

Jeśli:

- system jest zainfekowany

- komputer musi trafić do serwisu

- dysk zostanie wyjęty

➡️ BitLocker chroni poufność danych, nawet gdy system jest martwy.

To ochrona po fakcie, nie w trakcie ataku.

Podsumowanie – jasno i bez mitów

BitLocker:

- ✔️ chroni dane przed dostępem fizycznym

- ✔️ zabezpiecza dysk po kradzieży

- ✔️ uniemożliwia analizę offline

BitLocker:

- ❌ NIE chroni przed ransomware

- ❌ NIE blokuje szyfrowania plików

- ❌ NIE zastępuje backupów

- ❌ NIE jest systemem antywirusowym

Najważniejszy wniosek:

BitLocker zabezpiecza dysk.

Ransomware atakuje dane w działającym systemie.

To dwa różne światy.