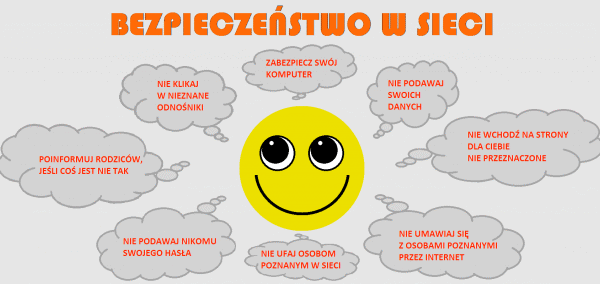

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Podstawy programowania w Python krok po kroku – informatyka szkoła średnia

Podstawy programowania w Python krok po kroku – informatyka szkoła średnia Meta opis: Dowiedz się, jak rozpocząć naukę programowania w Python od podstaw. Prosty poradnik dla uczniów szkoły średniej z przykładami kodu i praktycznymi ćwiczeniami. Wprowadzenie do Pythona Python to…

Pobierz system operacyjny Linux, BSD lub Solaris

Pobierz system operacyjny Linux, BSD lub Solaris Systemy operacyjne z rodziny Linux, BSD i Solaris są darmowe i otwarte źródłowo, co oznacza, że każdy może je pobrać i używać bezpłatnie. Aby to zrobić, wystarczy odwiedzić witrynę internetową dystrybutora systemu i…

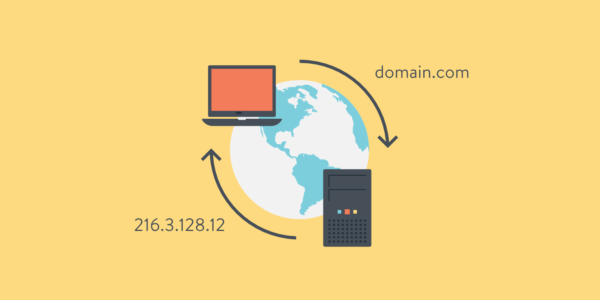

DNS jak działa

Jak działa DNS? DNS, czyli Domain Name System, to system, który tłumaczy nazwy domen internetowych na adresy IP. Adresy IP to unikalne numery, które identyfikują urządzenia w sieci. Nazwa domeny to łatwy do zapamiętania i odczytania identyfikator, który reprezentuje adres…

Jakie są rodzaje kabli sieciowych i ich zastosowanie

Jakie są rodzaje kabli sieciowych i ich zastosowanie? Przewodnik dla użytkowników sieci komputerowych W każdej sieci komputerowej podstawą połączeń między urządzeniami są kable sieciowe. Choć coraz częściej korzystamy z technologii bezprzewodowych, przewodowe połączenia wciąż odgrywają kluczową rolę dzięki ich niezawodności,…

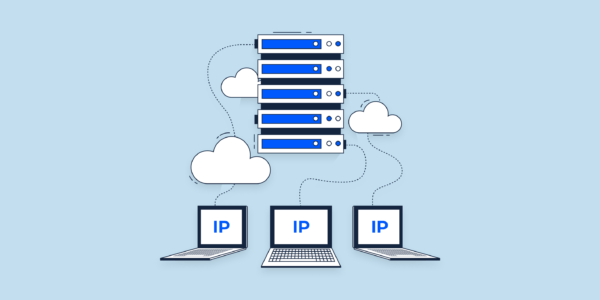

Co to jest DHCP i jak działa w sieci lokalnej

Co to jest DHCP i jak działa w sieci lokalnej? Kompleksowy przewodnik po protokole DHCP w sieciach komputerowych Zarządzanie adresami IP w sieci komputerowej może być wyzwaniem, szczególnie w przypadku dużej liczby urządzeń. Na szczęście z pomocą przychodzi protokół DHCP…

Najczęstsze problemy z połączeniem VPN w sieci firmowej i jak je rozwiązać

Najczęstsze problemy z połączeniem VPN w sieci firmowej i jak je rozwiązać 1. Brak połączenia z serwerem VPN Objawy: Nie można połączyć się z serwerem VPN. Pojawia się komunikat o błędzie połączenia. Przyczyny i rozwiązania: Błąd adresu serwera: Upewnij się,…

Najlepsze narzędzia do monitorowania sieci komputerowej

Najlepsze narzędzia do monitorowania sieci komputerowej Przewodnik dla administratorów i entuzjastów sieci komputerowych Zarządzanie i monitorowanie sieci komputerowych to kluczowy element utrzymania ich wydajności oraz bezpieczeństwa. W tym artykule przedstawiamy najlepsze narzędzia do monitorowania sieci komputerowej, które pozwalają szybko wykrywać…

Jak skonfigurować router Wi-Fi w domu

Jak skonfigurować router Wi-Fi w domu? Poradnik krok po kroku Jeśli właśnie kupiłeś nowy router lub zmieniasz ustawienia w swoim obecnym urządzeniu, właściwa konfiguracja Wi-Fi jest kluczowa dla stabilności i bezpieczeństwa Twojej sieci. W tym artykule pokażemy, jak skonfigurować router…

W jaki sposób optymalnie korzystać z sieci 10GbE? Przewodnik po wydajności i efektywności

W jaki sposób optymalnie korzystać z sieci 10GbE? Przewodnik po wydajności i efektywności W dobie rosnącego zapotrzebowania na szybsze połączenia sieciowe, sieć 10GbE (ang. 10 Gigabit Ethernet) staje się coraz bardziej popularnym rozwiązaniem, zarówno w środowiskach profesjonalnych, jak i wśród…

Linux: Konfiguracja i Administracja Sieci – Przewodnik dla Początkujących

Linux: Konfiguracja i Administracja Sieci – Przewodnik dla Początkujących Systemy operacyjne Linux od lat cieszą się ogromną popularnością wśród administratorów sieci, programistów i entuzjastów technologii. Ich elastyczność, stabilność i wysoki poziom kontroli nad systemem sprawiają, że są idealnym wyborem do…

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych Ataki ransomware to jeden z najpoważniejszych typów cyberzagrożeń, które mogą dotknąć zarówno osoby prywatne, jak i organizacje. W przypadku infekcji, hakerzy zazwyczaj żądają okupu w zamian za klucz deszyfrujący,…

Przydatne informacje dla początkujących użytkowników Linuxa Ubuntu Server

Przydatne informacje dla początkujących użytkowników Linuxa: Ubuntu Server Co to jest Ubuntu Server? Ubuntu Server to potężna i elastyczna dystrybucja systemu Linux, idealna do tworzenia serwerów. Jest to świetna opcja zarówno dla początkujących, jak i doświadczonych administratorów, dzięki swojej łatwej…

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci Reklamy internetowe to stały element dzisiejszego świata cyfrowego. Są obecne niemal na każdej stronie i pełnią ważną rolę w finansowaniu treści online. Jednak nie wszystkie reklamy są bezpieczne. Coraz częściej użytkownicy…

Cryptojacking – Cichy złodziej mocy obliczeniowej

Cryptojacking – Cichy złodziej mocy obliczeniowej W erze cyfrowej, w której bezpieczeństwo w internecie ma kluczowe znaczenie, użytkownicy komputerów, serwerów i urządzeń mobilnych stają w obliczu nowych zagrożeń. Jednym z nich jest cryptojacking – ukryte wykorzystywanie mocy obliczeniowej urządzeń do…