Jak skonfigurować router Wi-Fi w domu

Jak skonfigurować router Wi-Fi w domu? Poradnik krok po kroku Jeśli właśnie kupiłeś nowy router lub zmieniasz ustawienia w swoim obecnym urządzeniu, właściwa konfiguracja Wi-Fi jest kluczowa dla stabilności i bezpieczeństwa Twojej sieci. W tym artykule pokażemy, jak skonfigurować router…

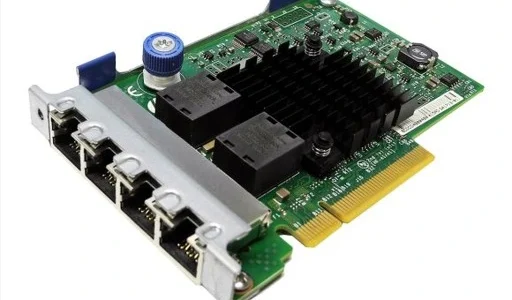

W jaki sposób optymalnie korzystać z sieci 10GbE? Przewodnik po wydajności i efektywności

W jaki sposób optymalnie korzystać z sieci 10GbE? Przewodnik po wydajności i efektywności W dobie rosnącego zapotrzebowania na szybsze połączenia sieciowe, sieć 10GbE (ang. 10 Gigabit Ethernet) staje się coraz bardziej popularnym rozwiązaniem, zarówno w środowiskach profesjonalnych, jak i wśród…

Linux: Konfiguracja i Administracja Sieci – Przewodnik dla Początkujących

Linux: Konfiguracja i Administracja Sieci – Przewodnik dla Początkujących Systemy operacyjne Linux od lat cieszą się ogromną popularnością wśród administratorów sieci, programistów i entuzjastów technologii. Ich elastyczność, stabilność i wysoki poziom kontroli nad systemem sprawiają, że są idealnym wyborem do…

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych Ataki ransomware to jeden z najpoważniejszych typów cyberzagrożeń, które mogą dotknąć zarówno osoby prywatne, jak i organizacje. W przypadku infekcji, hakerzy zazwyczaj żądają okupu w zamian za klucz deszyfrujący,…

Przydatne informacje dla początkujących użytkowników Linuxa Ubuntu Server

Przydatne informacje dla początkujących użytkowników Linuxa: Ubuntu Server Co to jest Ubuntu Server? Ubuntu Server to potężna i elastyczna dystrybucja systemu Linux, idealna do tworzenia serwerów. Jest to świetna opcja zarówno dla początkujących, jak i doświadczonych administratorów, dzięki swojej łatwej…

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci

Malvertising – złośliwe reklamy zagrażające Twojemu bezpieczeństwu w sieci Reklamy internetowe to stały element dzisiejszego świata cyfrowego. Są obecne niemal na każdej stronie i pełnią ważną rolę w finansowaniu treści online. Jednak nie wszystkie reklamy są bezpieczne. Coraz częściej użytkownicy…

Cryptojacking – Cichy złodziej mocy obliczeniowej

Cryptojacking – Cichy złodziej mocy obliczeniowej W erze cyfrowej, w której bezpieczeństwo w internecie ma kluczowe znaczenie, użytkownicy komputerów, serwerów i urządzeń mobilnych stają w obliczu nowych zagrożeń. Jednym z nich jest cryptojacking – ukryte wykorzystywanie mocy obliczeniowej urządzeń do…

Bezpieczeństwo w Świecie Linuxa: Podstawowe Zasady Ochrony

Linux to znakomity system operacyjny, znany ze swojej stabilności i bezpieczeństwa. Niemniej jednak, niezależnie od tego, czy jesteś doświadczonym użytkownikiem, czy dopiero zaczynasz swoją przygodę z Linuxem, ważne jest, abyś stosował podstawowe zasady ochrony, aby chronić swój system i dane….

Windows 11 – jak wyłączyć sprawdzanie TPM 2.0 i Secure Boot

Ostrzeżenie: Wyłączenie TPM 2.0 i Secure Boot osłabia zabezpieczenia Twojego systemu! Przed podjęciem jakichkolwiek działań, dokładnie przemyśl konsekwencje. Te funkcje są kluczowe dla bezpieczeństwa Twojego komputera, chroniąc go przed różnego rodzaju atakami. Wyłączenie ich może sprawić, że system stanie się…

Zaawansowane komendy wiersza poleceń Windows

Zaawansowane komendy wiersza poleceń Windows: Odblokuj pełny potencjał swojego systemu Wiersz poleceń, choć na pierwszy rzut oka może wydawać się narzędziem dla doświadczonych użytkowników, kryje w sobie ogromny potencjał, który pozwala na efektywne zarządzanie systemem Windows. Po opanowaniu podstawowych komend,…

Wiersz poleceń Windows: Podstawy, które warto znać

Wiersz poleceń, znany również jako konsola lub terminal, to interfejs tekstowy, który pozwala na bezpośrednią interakcję z systemem operacyjnym Windows. Choć może wydawać się skomplikowany dla początkujących, jest niezwykle użyteczny do wielu zadań, takich jak zarządzanie plikami, automatyzacja procesów czy…

Linux karta sieciowa jak sprawdzić

Aby sprawdzić kartę sieciową w systemie Linux, możesz użyć kilku poleceń w terminalu. Oto kilka sposobów, które możesz wypróbować: ifconfig: Uruchom polecenie ifconfig w terminalu, aby wyświetlić informacje o wszystkich dostępnych kartach sieciowych. Informacje takie jak adres IP, maska podsieci,…

Konfiguracja karty sieciowej Linux Server

Konfiguracja karty sieciowej w systemie Linux Server może być wykonana poprzez edycję plików konfiguracyjnych lub za pomocą narzędzi wiersza poleceń. Oto podstawowe kroki konfiguracji karty sieciowej w systemie Linux Server: Zidentyfikuj kartę sieciową: Uruchom polecenie ifconfig -a lub ip link…

Linux jak włączyć kartę sieciową

Aby włączyć kartę sieciową w systemie Linux, możesz użyć kilku poleceń i narzędzi zależnych od dystrybucji. Oto kilka kroków, które możesz podjąć: Sprawdź dostępne karty sieciowe: Uruchom polecenie ifconfig -a lub ip link w terminalu, aby zobaczyć dostępne karty sieciowe…

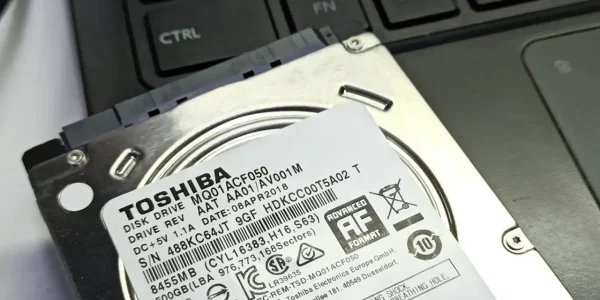

Informacje o dysku Linux komendy

Aby uzyskać informacje o dysku w systemie Linux za pomocą poleceń, można skorzystać z kilku narzędzi i komend. Oto kilka przykładowych poleceń, które dostarczają informacji o dysku w systemie Linux: fdisk: Polecenie fdisk -l (z opcją „l” oznaczającą listę) wyświetla…