Odzyskiwanie danych z zaszyfrowanego dysku BitLocker – co jest możliwe, a co nie

BitLocker chroni dane przed nieautoryzowanym dostępem, a nie przed awariami sprzętu czy błędami użytkownika. Problem w tym, że wokół odzyskiwania danych z zaszyfrowanego dysku narosło mnóstwo mitów: o „łamaniu szyfrowania”, „specjalnych narzędziach” czy „firmach, które dają radę bez klucza”.

Ten artykuł wyjaśnia na chłodno i technicznie:

- jaką rolę pełni Recovery Key

- co można odzyskać po awarii systemu

- co się dzieje po przeniesieniu dysku do innego komputera

- czego NIE da się odzyskać – nigdy

Rola Recovery Key – absolutna podstawa

Czym jest Recovery Key?

To 48-cyfrowy klucz kryptograficzny, który:

- nie jest hasłem

- nie da się go „odgadnąć”

- nie jest przechowywany na dysku

Recovery Key:

- zastępuje TPM, gdy ten nie może uwolnić klucza

- jest jedyną metodą awaryjnego dostępu do danych

Najważniejsza zasada

Jeśli masz Recovery Key – masz dane.

Jeśli go nie masz – danych nie ma.

Nie „może się uda”, nie „czasem”, nie „z pomocą specjalistów”.

Scenariusze awarii systemu – co da się odzyskać?

🔹 Awaria Windows (system się nie uruchamia)

Możliwe odzyskanie danych, jeśli:

- masz Recovery Key

- partycja jest fizycznie sprawna

Opcje:

- WinRE (środowisko odzyskiwania)

- podłączenie dysku do innego komputera

- uruchomienie systemu z nośnika instalacyjnego

➡️ Po podaniu klucza:

- partycja zostaje odszyfrowana logicznie

- dane są w pełni dostępne

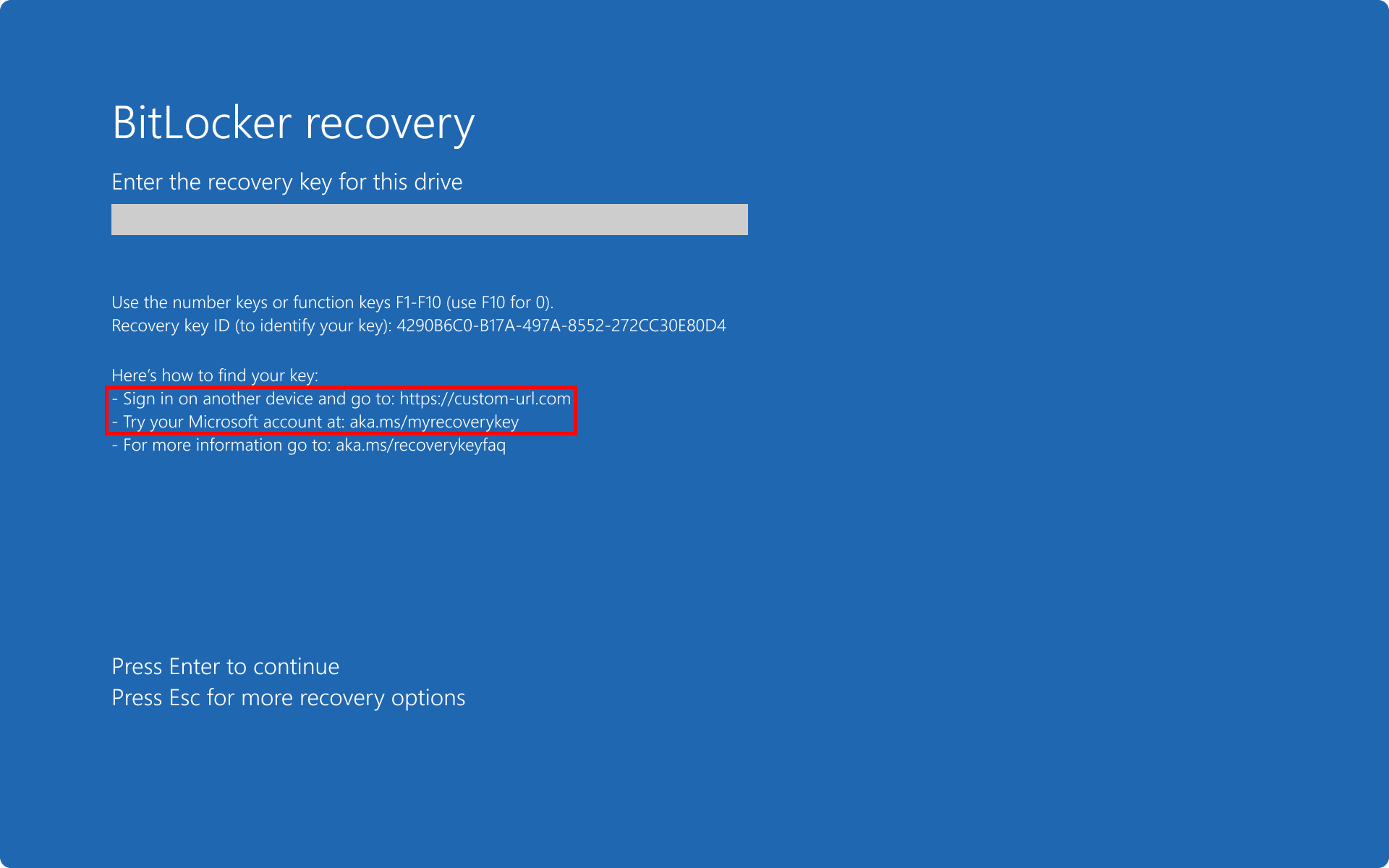

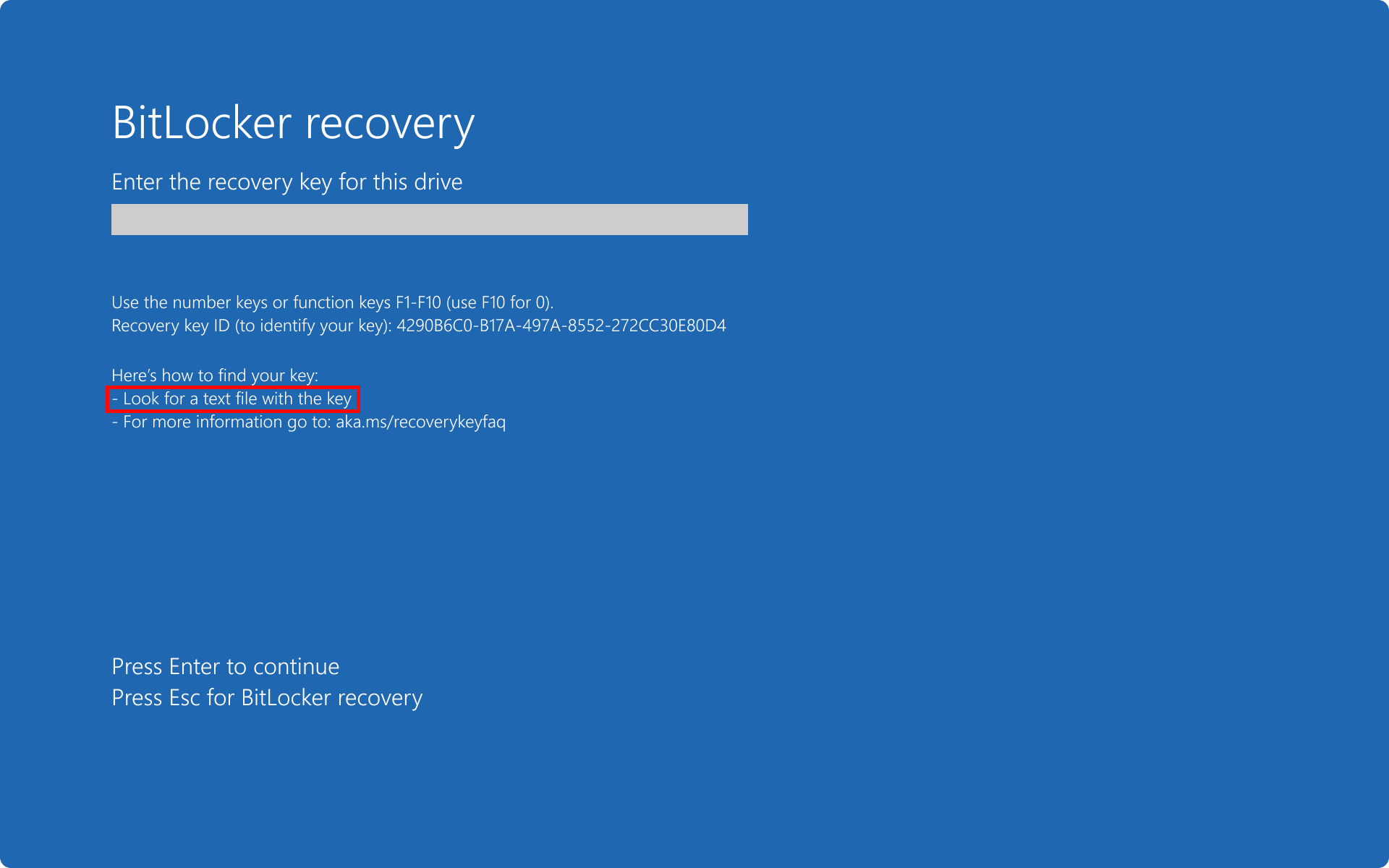

🔹 Uszkodzenie bootloadera / BCD

- BitLocker zażąda Recovery Key

- po podaniu klucza dostęp do danych wraca

- bootloader można naprawić

➡️ Szyfrowanie nie jest przeszkodą, jeśli klucz istnieje.

🔹 Uszkodzenie systemu plików (NTFS)

- BitLocker nie naprawia struktury danych

- szyfrowanie chroni tylko dostęp

Po odszyfrowaniu:

- dane można odzyskiwać standardowymi metodami

- ale dopiero po odblokowaniu partycji

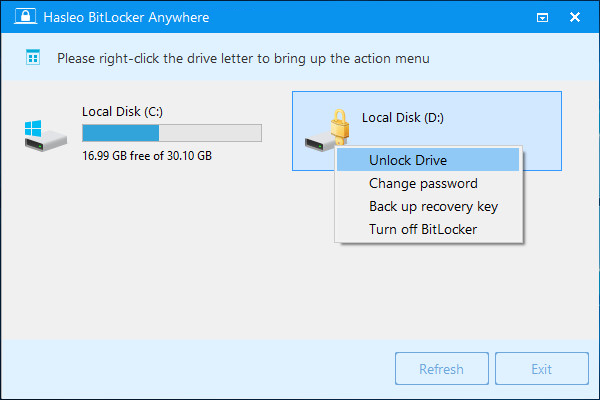

Przeniesienie dysku do innego komputera

To jeden z najczęstszych scenariuszy:

- awaria laptopa

- sprawna pamięć masowa

- chęć odzyskania danych

Co się stanie?

- Dysk zostaje podłączony do innego komputera

- System wykrywa zaszyfrowaną partycję

- BitLocker żąda Recovery Key

- Po jego podaniu:

- dane są dostępne

- można je skopiować

Co NIE zadziała?

- automatyczne odblokowanie przez TPM

- „przeniesienie” zaufania sprzętowego

TPM nie podróżuje z dyskiem.

Czego NIE da się odzyskać – nawet teoretycznie

❌ Brak Recovery Key

To najważniejszy punkt.

Jeśli:

- nie masz klucza

- TPM jest niedostępny

- system nie startuje

➡️ Dane są kryptograficznie nieosiągalne.

Nie istnieją:

- „backdoory”

- „narzędzia policyjne”

- „obejścia BitLocker”

- „odzysk sektorowy”

BitLocker szyfruje każdy sektor, a klucz nie jest na dysku.

❌ Uszkodzony dysk + brak klucza

Nawet jeśli:

- dysk da się odczytać fizycznie

- sektory są nienaruszone

Bez klucza:

- dane pozostają losowym ciągiem bitów

❌ Reset / Clear TPM bez klucza

- TPM traci klucze

- BitLocker traci zaufanie

- dostęp znika

Bez Recovery Key:

➡️ koniec dostępu

Najczęstsze mity (i dlaczego są fałszywe)

❌ „Firma odzyska dane bez klucza”

➡️ Nie. Może odzyskać nośnik, nie dane.

❌ „Da się złamać BitLocker”

➡️ Teoretycznie tak, praktycznie nie – wymagałoby czasu dłuższego niż wiek wszechświata.

❌ „Da się odzyskać chociaż część plików”

➡️ Nie. Szyfrowanie nie działa „plikami”, tylko blokami.

❌ „Format partycji coś pomoże”

➡️ Format niszczy metadane, nie klucze. Dane i tak są nieczytelne.

Jak się zabezpieczyć na przyszłość?

✔️ Zawsze zapisuj Recovery Key poza komputerem

- konto Microsoft

- wydruk

- menedżer haseł

- system firmowy

✔️ Przed:

- wymianą płyty głównej

- resetem TPM

- aktualizacją BIOS

➡️ wstrzymaj BitLocker lub odszyfruj dysk

Podsumowanie

Odzyskiwanie danych z dysku BitLocker nie jest kwestią narzędzi, tylko posiadania klucza.

Najważniejsze wnioski:

- Recovery Key = dostęp do danych

- brak klucza = brak danych (bez wyjątków)

- przeniesienie dysku do innego komputera jest bezpieczne, ale wymaga klucza

- BitLocker działa dokładnie tak, jak powinien – chroni przed utratą poufności

To nie „złośliwe szyfrowanie”. To realna kryptografia, która nie negocjuje.