Izolacja aplikacji w Linuxie – kontenery, sandboxing i separacja procesów

W dobie coraz większej liczby aplikacji i usług uruchamianych na jednym systemie, izolacja procesów stała się kluczowa dla bezpieczeństwa.

Nie chodzi tylko o ochronę danych – chodzi także o ochronę systemu przed błędami i złośliwym oprogramowaniem, minimalizację powierzchni ataku oraz stabilność środowiska.

W Linuxie dostępne są różne metody izolacji aplikacji, od lekkich sandboxów po pełnoprawne kontenery. W tym artykule przedstawiamy praktyczne podejście do izolacji, z uwzględnieniem bezpieczeństwa kontenerów, rootless containers i narzędzi sandboxingowych.

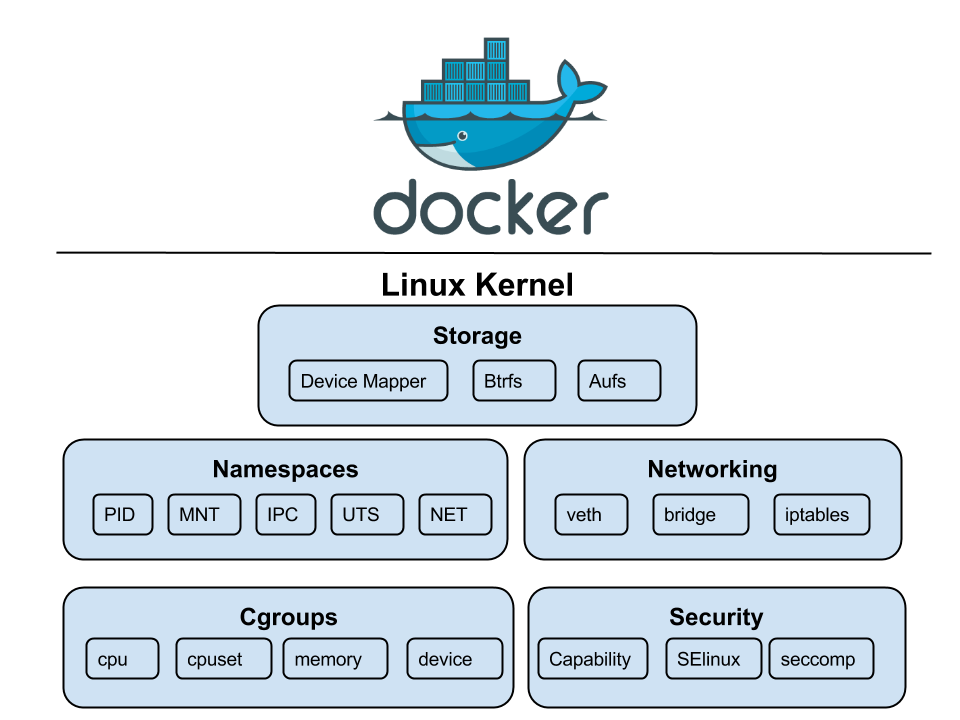

1. Kontenery i bezpieczeństwo – Docker w praktyce

Docker – szybka izolacja aplikacji

Docker pozwala:

- uruchamiać aplikacje w odizolowanych środowiskach,

- pakować aplikacje wraz z zależnościami,

- zarządzać wieloma kontenerami na jednym hoście.

Bezpieczeństwo kontenerów wymaga uwagi:

- kontenery działają często z uprawnieniami root w środku – kompromitacja kontenera może oznaczać zagrożenie dla hosta, jeśli nie użyto ograniczeń,

- ograniczenia jądra (cgroups, namespaces) powinny być konfigurowane ostrożnie,

- regularne aktualizacje obrazów i weryfikacja ich źródła są niezbędne.

Praktyczne wskazówki bezpieczeństwa w Dockerze

- Nie uruchamiaj kontenerów jako root na hoście.

- Minimalne obrazy – Alpine, Debian Slim.

- Profile AppArmor / SELinux dla kontenerów.

- Read-only filesystem tam, gdzie to możliwe.

- Monitorowanie i logowanie aktywności kontenerów.

📌 Docker daje wygodę, ale bezpieczeństwo wymaga świadomej konfiguracji.

2. Podman i rootless containers – kontenery bez root

Podman – alternatywa dla Dockera

Podman umożliwia:

- uruchamianie kontenerów bez uprawnień root (rootless),

- pełną kompatybilność z Docker CLI,

- łatwiejsze wprowadzenie polityk bezpieczeństwa.

Zalety rootless:

- kompromitacja kontenera nie daje dostępu do systemu hosta,

- naturalna separacja użytkowników,

- mniejsze ryzyko eskalacji uprawnień.

📌 W środowiskach produkcyjnych, gdzie bezpieczeństwo hosta jest krytyczne, rootless containers stają się standardem.

Różnice Docker vs Podman

| Cecha | Docker | Podman |

|---|---|---|

| Rootless | Opcjonalnie | Domyślnie możliwe |

| Demon | Wymaga demona dockerd | Brak demona, procesy forkowane |

| Kompatybilność | Szeroka | CLI kompatybilne z Docker |

| Bezpieczeństwo | Ryzyko eskalacji | Mniejsze ryzyko dla hosta |

📌 Wybór zależy od środowiska i polityki bezpieczeństwa.

3. Firejail, Flatpak, Snap – sandboxing aplikacji

Firejail – lekki sandbox

Firejail pozwala:

- ograniczyć prawa aplikacji,

- używać namespace i seccomp do kontroli system call,

- blokować dostęp do systemu plików, sieci i X11.

Przykład:

firejail --net=none firefox

- Firefox uruchomiony bez dostępu do sieci lokalnej,

- ograniczone prawa do katalogów domowych.

📌 Firejail idealny dla desktopa i aplikacji graficznych, szczególnie w kontekście bezpieczeństwa przeglądarek.

Flatpak i Snap – izolacja aplikacji desktopowych

- Flatpak:

- wykorzystuje sandbox i namespaces,

- pozwala na kontrolowany dostęp do plików i urządzeń,

- aplikacje muszą explicitnie prosić o uprawnienia.

- Snap:

- również sandboxing,

- automatyczne aktualizacje i izolacja od systemu hosta,

- profile AppArmor dla każdej aplikacji.

📌 Obie technologie stosowane są głównie na desktopach Linuxa – redukują ryzyko kompromitacji systemu przez aplikacje użytkownika.

4. Separacja procesów – fundament bezpieczeństwa

- Każdy proces w Linuxie działa w oddzielnym namespace (PID, mount, network),

- Kontenery rozszerzają te mechanizmy, tworząc izolowane środowiska,

- Sandboxing ogranicza procesy do ściśle określonych zasobów i uprawnień.

Dlaczego separacja procesów jest ważna?

- Zapobiega eskalacji błędów w systemie,

- Ogranicza skutki ataków na pojedyncze aplikacje,

- Ułatwia audyt i monitoring procesów.

5. Porównanie metod izolacji

| Metoda | Poziom izolacji | Przeznaczenie | Zalety | Wady |

|---|---|---|---|---|

| Docker | Wysoki, ale root w kontenerze może zagrozić hostowi | Serwery, aplikacje produkcyjne | Popularność, ekosystem | Root w kontenerze = ryzyko |

| Podman rootless | Wysoki, bez root | Serwery, produkcja, bezpieczeństwo hosta | Bezpieczny, kompatybilny | Mniejsza baza narzędzi dla niektórych scenariuszy |

| Firejail | Średni, lekki | Desktop, przeglądarki, aplikacje użytkownika | Prosty, szybko wdrożyć | Ograniczony w skali serwera |

| Flatpak / Snap | Średni, GUI | Desktop Linux | Automatyczne aktualizacje, kontrola uprawnień | Ograniczona kontrola dla serwerów |

📌 Każda metoda ma swoje miejsce – dobór zależy od typu aplikacji i środowiska.

6. Praktyczne wskazówki

- Na serwerze – kontenery (Docker / Podman) z rootless lub ograniczeniami AppArmor/SELinux.

- Na desktopie – Firejail dla przeglądarek, Flatpak / Snap dla aplikacji graficznych.

- Nigdy nie ufaj domyślnym ustawieniom – zawsze sprawdzaj prawa dostępu, profile i ograniczenia.

- Regularne aktualizacje obrazów i sandboxów – minimalizują ryzyko exploitów.

- Monitorowanie procesów i zasobów – każda izolacja powinna być obserwowana, aby wykryć nadużycia lub przecieki.

Podsumowanie

Izolacja aplikacji w Linuxie to warstwowy system ochrony:

- Kontenery – pełne środowiska izolowane od hosta, świetne dla serwerów,

- Rootless containers – minimalizacja ryzyka dla hosta,

- Sandboxing desktopowy – Firejail, Flatpak, Snap chronią użytkownika i dane,

- Separacja procesów – fundament bezpieczeństwa systemu.

Świadoma konfiguracja izolacji pozwala ograniczyć skutki błędów i ataków, zapewnia bezpieczeństwo i stabilność zarówno desktopa, jak i serwera.