🧠 Co to jest VLAN? Kompleksowe wprowadzenie do sieci logicznych

W świecie nowoczesnych technologii sieciowych, gdzie bezpieczeństwo, elastyczność i efektywność zarządzania ruchem mają kluczowe znaczenie, jednym z najbardziej fundamentalnych i jednocześnie niezastąpionych rozwiązań jest VLAN – czyli Virtual Local Area Network, po polsku Wirtualna Sieć Lokalna. Pomimo że na pierwszy rzut oka koncepcja VLAN może wydawać się skomplikowana, jej zrozumienie stanowi jeden z filarów skutecznego projektowania, utrzymania i rozwoju infrastruktury sieciowej w firmach, centrach danych, instytucjach publicznych, a nawet w zaawansowanych środowiskach domowych.

📌 Definicja VLAN – co to jest?

VLAN to logiczne, odseparowane od siebie sieci lokalne działające w ramach jednej fizycznej infrastruktury.

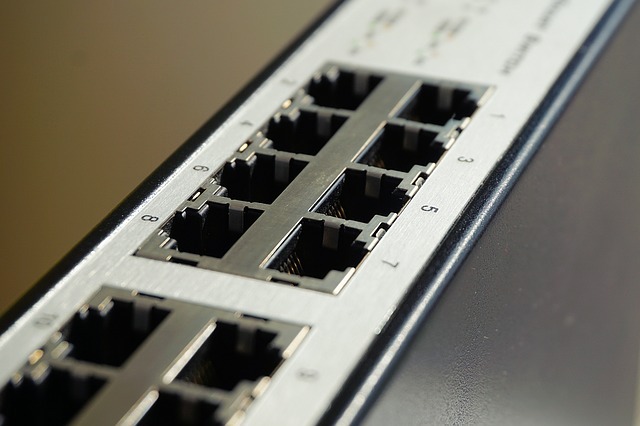

Mówiąc prościej – VLAN pozwala na utworzenie wielu niezależnych sieci w ramach jednego przełącznika (switcha) lub grupy przełączników. Dzięki temu możliwe jest wydzielenie różnych grup użytkowników, urządzeń lub usług do osobnych segmentów, co poprawia bezpieczeństwo, organizację i kontrolę przepływu danych.

🔹 Bez VLAN: wszystkie urządzenia w sieci lokalnej są w tej samej domenie broadcastowej – każda transmisja typu broadcast dociera do każdego innego hosta.

🔹 Z VLAN: urządzenia logicznie odseparowane – mogą być podłączone do tego samego przełącznika, ale nie mają dostępu do siebie nawzajem, jeśli nie zostanie to jawnie skonfigurowane.

🔍 Jak działa VLAN – mechanizm w praktyce

VLANy działają na drugiej warstwie modelu OSI (warstwa łącza danych). W ramce Ethernetowej dodawany jest specjalny znacznik VLAN ID zgodny z protokołem IEEE 802.1Q, który informuje urządzenia sieciowe, do jakiej wirtualnej sieci należy dana ramka.

Ten znacznik pozwala przełącznikom identyfikować i rozdzielać ruch pomiędzy różnymi VLANami nawet na tym samym porcie fizycznym (w trybie trunk).

🧩 Rodzaje portów VLAN

| Typ portu | Opis | Zastosowanie |

|---|---|---|

| Access | Obsługuje tylko jeden VLAN, brak tagowania 802.1Q | Komputery, drukarki |

| Trunk | Obsługuje wiele VLANów – taguje ruch 802.1Q | Połączenia między przełącznikami, routerami |

| Hybrid | Łączy cechy obu powyższych, selektywnie taguje ruch | Scenariusze zaawansowane, np. VoIP |

📐 Dlaczego stosuje się VLAN? – zalety i cele

🟢 Izolacja ruchu

Urządzenia przypisane do różnych VLANów nie widzą się wzajemnie – domyślnie są całkowicie odseparowane, co podnosi bezpieczeństwo.

🟡 Redukcja broadcastów

Zmniejszenie liczby broadcastów (np. ARP) zwiększa wydajność sieci.

🔵 Zarządzanie i organizacja

Ułatwia logiczne grupowanie użytkowników lub usług – np. dział finansowy, HR, IT.

🟠 Bezpieczeństwo

Ogranicza ryzyko podsłuchiwania ruchu, ataków typu spoofing, lateral movement.

🟣 Skalowalność i elastyczność

Zmiana lokalizacji pracownika w biurze nie wymaga fizycznych zmian okablowania – wystarczy przypisać port do odpowiedniego VLANu.

🧠 Praktyczne przykłady użycia VLAN

- Sieć firmowa – Działy firmy są przypisane do różnych VLANów:

- HR – VLAN 10

- IT – VLAN 20

- Rachunkowość – VLAN 30

- Goście – VLAN 40

- Szkoła – Oddzielne VLANy dla:

- Uczniów

- Nauczycieli

- Administracji

- Sprzętu multimedialnego

- Dom inteligentny – VLANy dla:

- Domowników

- Gości

- Urządzeń IoT

- Kamer i monitoringu

⚙️ Inter-VLAN Routing – jak VLANy komunikują się między sobą

Standardowo VLANy są izolowane, ale w wielu przypadkach konieczna jest ich komunikacja (np. system HR musi mieć dostęp do serwera w dziale IT).

Do tego potrzebny jest:

- Router z interfejsami sub-int (Router-on-a-Stick)

- Przełącznik warstwy 3 (Layer 3 switch)

Dzięki temu można stosować ACL (Access Control Lists) i polityki dostępu, by ściśle kontrolować, kto i na jakich zasadach może przechodzić między VLANami.

🔐 Bezpieczeństwo VLAN – dobre praktyki

🔴 Wyłącz nieużywane porty (disable / shutdown)

🔴 Ustaw native VLAN na nieużywaną wartość

🔴 Wymuś tagowanie na trunkach

🔴 Stosuj ACL, DHCP Snooping, Dynamic ARP Inspection

🔴 Monitoruj i loguj dostęp

🧮 Tabela – Przykład konfiguracji VLAN w małej firmie

| VLAN | Opis | VLAN ID | Sieć IP | Dostęp do innych VLAN |

|---|---|---|---|---|

| 10 | HR | 10 | 192.168.10.0/24 | Nie |

| 20 | IT | 20 | 192.168.20.0/24 | Tak – przez ACL |

| 30 | Zarząd | 30 | 192.168.30.0/24 | Tak – tylko do serwera |

| 40 | Goście | 40 | 192.168.40.0/24 | Tylko internet |

| 50 | VoIP | 50 | 192.168.50.0/24 | Nie |

🌐 VLAN vs Subnet – czy to to samo?

Nie! VLAN i podsieć to różne pojęcia:

| VLAN | Subnet |

|---|---|

| Dotyczy warstwy 2 (Data Link) | Dotyczy warstwy 3 (Network) |

| Oparta o fizyczny port switcha | Oparta o adresację IP |

| Wymaga wsparcia sprzętowego | Jest niezależna od sprzętu |

| Może działać bez IP | Zawsze wymaga IP |

➡ W praktyce często łączy się jedno z drugim. Każdy VLAN dostaje własną podsieć IP, co ułatwia routing i kontrolę dostępu.

🔧 Jak utworzyć VLAN? – podstawowe kroki (Cisco IOS)

Switch(config)# vlan 10

Switch(config-vlan)# name HR

Switch(config-vlan)# exit

Switch(config)# interface FastEthernet0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

🔵 To tylko przykład – inne urządzenia (MikroTik, Ubiquiti, HP, Netgear) mają różne interfejsy CLI i GUI, ale zasada jest taka sama: utworzenie VLANu, przypisanie ID i portów.

🧩 Podsumowanie – VLAN to fundament nowoczesnych sieci

VLAN to coś więcej niż tylko „podział sieci”. To strategia organizacji, bezpieczeństwa i optymalizacji infrastruktury. Dzięki VLAN możemy projektować sieci odporne na ataki, wydajne i logicznie ustrukturyzowane – nawet na małej przestrzeni fizycznej.

Warto rozumieć, wdrażać i stale rozwijać swoją wiedzę o VLANach – bo to pierwszy krok do sieci na poziomie eksperckim.