Problemy z serwerem X (GUI): Błędy uruchamiania środowiska graficznego, problemy ze sterownikami kart graficznych (Nvidia, AMD, Intel) w różnych dystrybucjach

Problemy z serwerem X (GUI): Błędy uruchamiania środowiska graficznego, problemy ze sterownikami kart graficznych (Nvidia, AMD, Intel) w różnych dystrybucjach 🎯 Wprowadzenie Systemy Linuxowe są coraz częściej używane nie tylko jako serwery, ale również jako stacje robocze z interfejsem graficznym….

Komenda wmic: Podstawowe informacje i przykłady zastosowania

Komenda wmic: Podstawowe informacje i przykłady zastosowania Wmic (Windows Management Instrumentation Command-line) to narzędzie wiersza poleceń w systemie Windows, które umożliwia zarządzanie różnymi aspektami systemu, w tym: Informacjami o systemie: Wersja systemu, sprzęt, użytkownicy, procesy, usługi itp. Urządzeniami: Karty sieciowe,…

HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL?

🔐 HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL? HSM (Hardware Security Module) to specjalistyczne urządzenie służące do bezpiecznego generowania, przechowywania i zarządzania kluczami kryptograficznymi. W kontekście SSL/TLS HSM pełni kluczową rolę w…

Jak przebiega transmisja danych chroniona certyfikatem SSL?

🔒 Jak przebiega transmisja danych chroniona certyfikatem SSL? Certyfikat SSL (Secure Sockets Layer) lub jego nowsza wersja TLS (Transport Layer Security) umożliwia bezpieczną wymianę danych między przeglądarką użytkownika a serwerem. Dzięki SSL/TLS informacje przesyłane w Internecie są szyfrowane, uwierzytelniane i…

Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować

📝 Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować Plik CSR (Certificate Signing Request) to kluczowy element w procesie uzyskiwania certyfikatu SSL/TLS. Bez niego niemożliwe jest wystawienie certyfikatu przez zaufany urząd certyfikacji…

Private Key w SSL — co to jest, jak go wygenerować i pobrać?

🔑 Private Key w SSL — co to jest, jak go wygenerować i pobrać? Private Key (klucz prywatny) to jeden z kluczowych elementów certyfikatu SSL/TLS. Jest podstawą działania szyfrowania asymetrycznego i umożliwia tworzenie podpisu cyfrowego, który pozwala serwerowi bezpiecznie komunikować…

Przebieg procesu wydawania certyfikatu SSL

🔐 Przebieg procesu wydawania certyfikatu SSL Proces wydawania certyfikatu SSL (Secure Sockets Layer) to ściśle określona procedura, której celem jest potwierdzenie tożsamości właściciela domeny i umożliwienie bezpiecznego szyfrowania połączeń między serwerem a użytkownikiem. Poniżej znajdziesz szczegółowy opis krok po kroku….

SSL — co to jest certyfikat SSL? Najważniejsze informacje

🔒 SSL — co to jest certyfikat SSL? Najważniejsze informacje SSL (Secure Sockets Layer) to protokół bezpieczeństwa, który służy do szyfrowania połączenia między przeglądarką użytkownika a serwerem. Dzięki niemu dane przesyłane w sieci — takie jak hasła, numery kart kredytowych…

Szyfrowanie DSA . Co to jest i na czym polega szyfrowanie DSA?

🔐 Szyfrowanie DSA — co to jest i na czym polega? DSA (Digital Signature Algorithm) to algorytm kryptograficzny, który powstał w 1991 roku i został zatwierdzony przez amerykański NIST (National Institute of Standards and Technology) jako standard podpisu cyfrowego w…

Rustock Rootkit — co to jest i jak działa?

📧 Rustock Rootkit — co to jest i jak działa? Rustock to jeden z najbardziej znanych rootkitów w historii cyberprzestępczości, który działał głównie jako platforma do masowego wysyłania spamu. Odkryty w 2006 roku, przez lata uchodził za wyjątkowo trudny do…

Sony BMG Rootkit — co to jest i jak działa?

🎵 Sony BMG Rootkit — co to jest i jak działa? Sony BMG Rootkit to kontrowersyjny przykład wykorzystania technologii rootkitów nie przez cyberprzestępców, lecz przez… samą firmę wydawniczą. W 2005 roku Sony BMG wywołało ogromny skandal, gdy okazało się, że…

Stuxnet Rootkit — co to jest, opis i działanie

🛡️ Stuxnet Rootkit — co to jest, opis i działanie Stuxnet to jeden z najbardziej znanych i zaawansowanych rootkitów w historii cyberbezpieczeństwa. Został odkryty w 2010 roku i od razu zwrócił uwagę ekspertów ze względu na niezwykle skomplikowaną budowę, a…

Rootkit — czym jest, jak go usunąć i skutecznie się chronić

Rootkit — czym jest, jak go usunąć i skutecznie się chronić Rootkit to jeden z najbardziej niebezpiecznych rodzajów złośliwego oprogramowania. Jego celem jest ukrycie obecności wirusów, trojanów lub innych szkodliwych procesów w systemie, tak aby użytkownik ani standardowe programy antywirusowe…

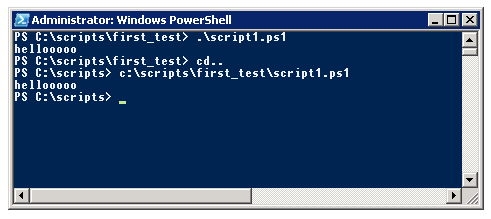

Odinstalowywanie programów z Windows 10, Windows 11 i Windows 12 za pomocą wiersza poleceń

Odinstalowywanie programów z Windows 10, 11 i 12 za pomocą wiersza poleceń Wiersz poleceń (cmd) to potężne narzędzie w systemie Windows, które umożliwia m.in. odinstalowywanie programów. Chociaż graficzny interfejs użytkownika (GUI) jest zazwyczaj wygodniejszy, wiersz poleceń może być przydatny w…

Programowalne sieci komputerowe: Przewodnik z przykładami

Programowalne sieci komputerowe: Przewodnik z przykładami Programowalne sieci komputerowe (Software Defined Networking, SDN) to nowy paradygmat w sieciach komputerowych, który umożliwia programistom łatwiejsze i bardziej elastyczne zarządzanie siecią. SDN oddziela płaszczyznę sterowania od płaszczyzny danych, co pozwala na centralne zarządzanie…