Zaawansowane techniki ochrony przed ransomware w Windows i Linux

🔒 Zaawansowane techniki ochrony przed ransomware w Windows i Linux

Ransomware pozostaje jednym z najgroźniejszych zagrożeń w środowiskach korporacyjnych. Nowoczesne warianty potrafią szyfrować setki gigabajtów danych w ciągu minut, omijać tradycyjne antywirusy i utrudniać odzyskanie plików. Dlatego zaawansowane metody ochrony łączą prewencję, monitoring i strategie szybkiego reagowania.

1️⃣ Segmentacja i kontrola dostępu

- Zasada najmniejszych uprawnień (PoLP) – każdy użytkownik i proces działa tylko z niezbędnymi uprawnieniami.

- Oddzielne konta dla usług i użytkowników – ogranicza możliwość lateral movement.

- ACL i grupy zabezpieczeń – precyzyjne przydzielanie dostępu do plików i folderów w Windows (NTFS) oraz Linux (chmod, setfacl).

💡 Przykład: konto użytkownika do edycji dokumentów nie powinno mieć prawa do katalogów backupowych.

2️⃣ Szyfrowanie i backup

- Szyfrowanie danych w spoczynku – BitLocker (Windows), LUKS (Linux), FileVault (macOS).

- Regularne kopie zapasowe – najlepiej w trybie offline lub w dedykowanym systemie backupowym.

- Rotacja i testowanie backupów – upewnienie się, że kopie są kompletne i możliwe do przywrócenia.

3️⃣ Wykrywanie anomalii w czasie rzeczywistym

- Behavioral Monitoring – analiza nietypowych operacji I/O, masowego szyfrowania plików czy modyfikacji rozszerzeń.

- EDR / Endpoint Detection & Response – narzędzia takie jak Microsoft Defender for Endpoint, CrowdStrike, SentinelOne.

- SIEM i korelacja zdarzeń – integracja logów z Windows Event Viewer, auditd i syslog w celu wykrycia nietypowych wzorców.

4️⃣ Ochrona warstwy systemowej

Windows

- Controlled Folder Access (CFA) – chroni wybrane katalogi przed zmianami przez nieautoryzowane aplikacje.

- Application Guard i SmartScreen – izolacja potencjalnie niebezpiecznych programów.

- Tamper Protection – blokuje zmiany konfiguracji Defendera.

Linux

- AppArmor / SELinux – ogranicza prawa procesów, minimalizując skutki infekcji.

- Mandatory Access Control (MAC) – egzekwowanie polityk bezpieczeństwa w procesach systemowych.

- Chroot / namespaces / cgroups – izolacja usług, np. serwerów webowych i baz danych.

5️⃣ Prewencja i edukacja użytkowników

- Szkolenia w zakresie phishingu i socjotechniki – większość ransomware wnika przez kliknięcie w link lub załącznik.

- Blokowanie makr w dokumentach Office, stosowanie Application Control Policies.

- Filtry antyspamowe i antyphishingowe na serwerach pocztowych.

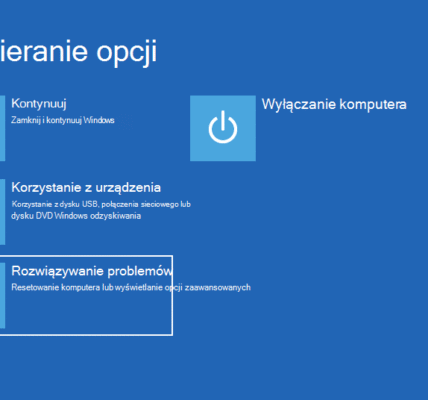

6️⃣ Zaawansowane techniki odtwarzania i minimalizacji skutków

- Shadow Copy / Volume Snapshots – przywracanie plików do stanu sprzed infekcji.

- Immutable Storage – niezmienialne backupy w chmurze lub lokalnych systemach.

- Segmentacja sieci i VLAN – ogranicza rozprzestrzenianie ransomware w infrastrukturze.

✅ Podsumowanie

Ochrona przed ransomware wymaga strategii wielowarstwowej: od minimalizacji uprawnień i edukacji użytkowników, przez szyfrowanie i izolację systemów, aż po monitorowanie i automatyczne reagowanie na anomalie. Połączenie tych mechanizmów zwiększa odporność środowiska IT na nawet najbardziej agresywne ataki.