Zaawansowane Ataki na DNS (DNS Cache Poisoning, DNS Tunneling): Manipulacja ruchem internetowym

🌐 Zaawansowane Ataki na DNS (DNS Cache Poisoning, DNS Tunneling): Manipulacja ruchem internetowym

🧭 Wprowadzenie

DNS to „książka telefoniczna” internetu – tłumaczy zrozumiałe dla człowieka adresy (np. example.com) na numery IP, z którymi łączą się urządzenia. Co się jednak stanie, gdy ktoś zmanipuluje ten system? Odpowiedź brzmi: kompletny chaos i ogromne zagrożenie bezpieczeństwa.

DNS Cache Poisoning oraz DNS Tunneling to zaawansowane techniki, które pozwalają atakującym:

- przekierowywać ruch do fałszywych stron (phishing),

- omijać zapory sieciowe,

- wykorzystywać DNS jako ukryty kanał komunikacji malware’u.

🧨 Co to jest DNS Cache Poisoning?

DNS Cache Poisoning, czyli zatrucie pamięci podręcznej DNS, to technika polegająca na podaniu fałszywego wpisu DNS serwerowi pośredniczącemu.

📌 Cel: Zmusić serwer DNS do przechowywania błędnego wpisu → użytkownicy trafiają na fałszywe strony internetowe.

📉 Przykład działania:

sequenceDiagram

Client->>DNS Server: Zapytanie o example.com

DNS Server->>Attacker: Zapytanie do atakującego DNS

Attacker-->>DNS Server: Fałszywa odpowiedź: example.com → 203.0.113.99

DNS Server-->>Client: Przekierowanie na złośliwy serwer

💡 Rezultat: Użytkownik zamiast strony banku widzi perfekcyjnie spreparowany phishing.

🔗 Co to jest DNS Tunneling?

DNS Tunneling to technika wykorzystywana do przesyłania danych (nawet zaszyfrowanych) przez zapory sieciowe i monitorowane kanały, za pomocą zapytań DNS.

🎯 Cel atakującego:

- Omijanie filtrów bezpieczeństwa,

- Komunikacja z C&C (Command and Control) malware’u,

- Eksfiltracja danych (np. loginy, hasła, pliki).

🔍 Jak działa?

DNS jako protokół jest rzadko blokowany – jest niezbędny dla internetu. Hakerzy umieszczają dane w zapytaniach typu:

dane.skradzione.zdomena.atakujacego.com

Każde takie zapytanie może zawierać fragment danych – serwer C&C to odczytuje i dekoduje.

🚦 Skutki ataków na DNS

| Typ ataku | Potencjalne zagrożenie |

|---|---|

| DNS Cache Poisoning | Fałszywe strony, kradzież haseł, phishing |

| DNS Tunneling | Wycieki danych, utrzymanie kontroli nad malware |

🛠️ Jak się chronić?

🔒 1. Wdrażanie DNSSEC

DNSSEC (Domain Name System Security Extensions) to rozszerzenie DNS, które cyfrowo podpisuje odpowiedzi DNS, zapobiegając ich podmianie.

📌 DNSSEC:

- zapewnia integralność danych DNS,

- nie pozwala na łatwą podmianę rekordów.

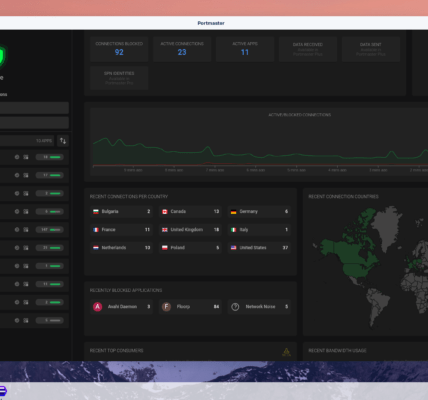

🧱 2. Segmentacja i monitorowanie DNS

- Monitoruj ruch DNS do zewnętrznych serwerów.

- Blokuj nietypowe domeny i subdomeny (np.

x12.data.leak.hacker.com). - Analizuj objętość i wzorce ruchu DNS – anomalie mogą wskazywać na DNS Tunneling.

🧰 3. Używaj specjalistycznych narzędzi

- dnschef, dnsspoof – do testów penetracyjnych.

- Pi-hole, OpenDNS Umbrella – do filtrowania DNS.

- Zeek (Bro IDS) – zaawansowana analiza sieci, wykrywanie tunelowania.

👨💻 Przykład w Pythonie: wykrywanie tunelowania

import dpkt

import socket

def is_suspicious_dns_query(query_name):

return len(query_name.split('.')) > 5 and any(len(part) > 50 for part in query_name.split('.'))

print(is_suspicious_dns_query("x51fhdh124j9sajdhf123sdajkdsa.example.attacker.com"))

# True – podejrzane

💡 Wnioski

DNS to cichy bohater internetu, ale jednocześnie – cichy kanał ataku.

🔑 Co warto zapamiętać:

- Ataki DNS są trudne do wykrycia i mają ogromny zasięg.

- DNS Cache Poisoning prowadzi do oszustw i phishingu.

- DNS Tunneling umożliwia wyciek danych, komunikację malware’u.

- Bez DNSSEC, segmentacji i analizy ruchu – sieć pozostaje narażona.

🧭 Zabezpieczenie DNS to obowiązek każdej organizacji traktującej poważnie swoje bezpieczeństwo.