🔐 Wykorzystanie TPM 2.0 do zwiększenia bezpieczeństwa szyfrowania w Windows 12

Bezpieczeństwo danych to jeden z najważniejszych aspektów, które należy wziąć pod uwagę w dzisiejszych czasach. Windows 12, oferując zaawansowane metody szyfrowania, wprowadza TPM 2.0 (Trusted Platform Module) jako kluczowy element zwiększający poziom ochrony danych. Dzięki zastosowaniu tego rozwiązania oraz nowoczesnych algorytmów szyfrujących, system Windows 12 staje się jednym z najbezpieczniejszych środowisk operacyjnych na rynku.

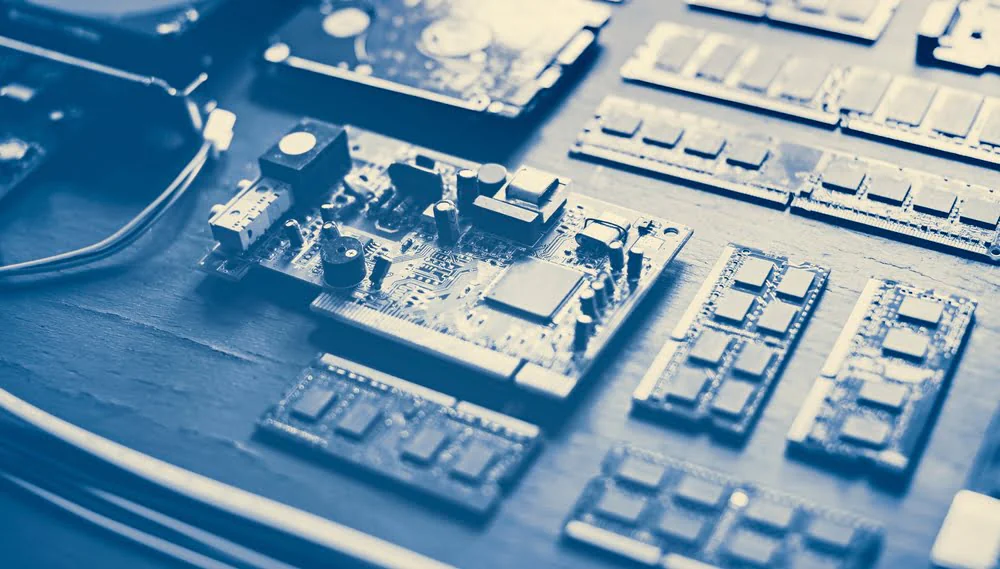

📌 Co to jest TPM 2.0?

TPM 2.0 to moduł sprzętowy, który zapewnia bezpieczne przechowywanie kluczy kryptograficznych, certyfikatów, haseł i innych wrażliwych danych. Jest to specjalny chip, który jest wbudowany w płytę główną komputera lub laptopa, zapewniając ochronę przed różnymi atakami złośliwego oprogramowania, które mogą próbować manipulować danymi.

Główne funkcje TPM 2.0:

- Bezpieczne przechowywanie kluczy szyfrujących,

- Wspieranie algorytmów kryptograficznych takich jak AES, RSA czy SHA,

- Ochrona przed atakami fizycznymi i złośliwym oprogramowaniem,

- Podstawowa platforma dla BitLockera i innych systemów szyfrowania.

🔑 Jak TPM 2.0 zwiększa bezpieczeństwo szyfrowania w Windows 12?

1. Integracja z BitLockerem

BitLocker, wbudowane narzędzie do szyfrowania dysków w systemie Windows 12, wykorzystuje TPM 2.0 do przechowywania klucza szyfrowania. Dzięki temu, jeśli komputer zostanie skradziony, nieautoryzowana osoba nie będzie mogła odczytać danych z zaszyfrowanego dysku bez fizycznego dostępu do urządzenia.

- Bezpieczeństwo kluczy – TPM przechowuje klucze w bezpiecznym, fizycznym module, co chroni je przed atakami typu „cold boot” i innymi technikami odzyskiwania danych z pamięci.

- Szyfrowanie przy starcie systemu – TPM umożliwia automatyczne odszyfrowanie danych podczas rozruchu systemu, co eliminuje konieczność podawania haseł lub używania kluczy USB w większości przypadków.

2. Użycie silnych algorytmów kryptograficznych

TPM 2.0 obsługuje zaawansowane algorytmy kryptograficzne, które zapewniają silniejsze szyfrowanie:

- AES-256 – najczęściej używany algorytm szyfrowania, który zapewnia wysoki poziom bezpieczeństwa danych,

- RSA – wykorzystywany do szyfrowania kluczy, który również jest obsługiwany przez TPM,

- SHA – algorytm stosowany do zapewnienia integralności danych.

Dzięki wsparciu dla tych algorytmów, TPM 2.0 pozwala na efektywne i bezpieczne szyfrowanie danych w systemie Windows 12.

3. Ochrona przed atakami na poziomie sprzętu

TPM 2.0 oferuje także ochronę przed atakami, które mają na celu obejście systemu zabezpieczeń:

- Podpisywanie kluczy i certyfikatów – TPM zapewnia, że klucze używane do szyfrowania są przechowywane w bezpiecznym środowisku, co utrudnia ich wykradzenie przez złośliwe oprogramowanie,

- Integracja z Windows Hello – system rozpoznawania twarzy lub odcisku palca wspomaga TPM w zapewnieniu dostępu tylko autoryzowanym użytkownikom.

📌 Ciekawostka: Dzięki TPM 2.0, Windows 12 jest odporniejszy na ataki typu „brute force” oraz inne techniki próbujące złamać hasła i klucze.

📋 Jak skonfigurować TPM 2.0 w Windows 12?

Aby skorzystać z pełnych możliwości TPM 2.0, musisz upewnić się, że jest ono włączone w BIOS/UEFI oraz odpowiednio skonfigurowane w systemie Windows 12.

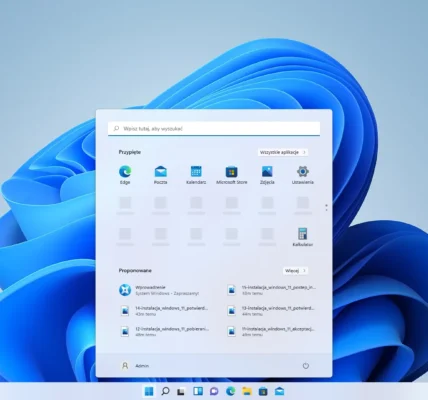

Krok 1: Sprawdzenie, czy komputer obsługuje TPM 2.0

- Naciśnij Windows + R, aby otworzyć okno Uruchamianie,

- Wpisz tpm.msc i naciśnij Enter,

- Sprawdź, czy wersja TPM to 2.0.

Krok 2: Włączenie TPM w BIOS/UEFI

- Uruchom komputer ponownie i wejdź do BIOS/UEFI (zwykle przez naciśnięcie klawisza F2 lub Delete),

- Zlokalizuj opcję TPM i upewnij się, że jest włączona,

- Zapisz zmiany i uruchom ponownie komputer.

Krok 3: Aktywacja BitLockera

- Kliknij Start i wpisz BitLocker,

- Wybierz Zarządzaj funkcją BitLocker,

- Aktywuj BitLockera na dysku, który chcesz zaszyfrować, i wybierz odpowiednią metodę uwierzytelniania.

🧠 Wskazówka: Upewnij się, że masz kopię zapasową klucza odzyskiwania w bezpiecznym miejscu!

✅ Zalety TPM 2.0 w Windows 12

- Zwiększenie bezpieczeństwa sprzętowego – TPM przechowuje klucze i dane w bezpiecznym module, chroniąc je przed atakami na poziomie systemu operacyjnego,

- Automatyczne szyfrowanie – po włączeniu BitLockera, TPM 2.0 automatycznie zapewnia bezpieczny dostęp do danych,

- Wsparcie dla nowoczesnych algorytmów kryptograficznych – takie jak AES-256, RSA i SHA,

- Zabezpieczenie przed nieautoryzowanym dostępem – w przypadku kradzieży urządzenia, dane pozostają zaszyfrowane i niedostępne.

⚠️ Warto pamiętać

- TPM 2.0 jest dostępne tylko w nowszych komputerach i laptopach, które posiadają odpowiedni chip,

- BitLocker wymaga wersji Windows 12 Pro, Enterprise lub Education,

- Upewnij się, że masz kopię zapasową klucza odzyskiwania BitLockera, aby uniknąć utraty dostępu do danych.

🏁 Podsumowanie

TPM 2.0 to jeden z kluczowych elementów bezpieczeństwa w systemie Windows 12, który, w połączeniu z algorytmami szyfrowania, zapewnia solidną ochronę przed nieautoryzowanym dostępem do danych. Dzięki temu modułowi, Twoje dane pozostaną bezpieczne, nawet w przypadku kradzieży sprzętu.

Włączenie TPM 2.0 w systemie Windows 12 to krok w stronę jeszcze silniejszego zabezpieczenia danych, co jest niezbędne w dzisiejszych czasach pełnych zagrożeń cybernetycznych. Skorzystaj z tej technologii, aby mieć pewność, że Twoje dane są chronione!