Uwierzytelnianie dwuskładnikowe (2FA) – skuteczna ochrona przed hackingiem

🛡️ Uwierzytelnianie dwuskładnikowe (2FA) – skuteczna ochrona przed hackingiem

W erze cyfrowej, w której hacking staje się coraz bardziej powszechny i wyrafinowany, tradycyjne hasła nie są już wystarczającym zabezpieczeniem. Dlatego właśnie uwierzytelnianie dwuskładnikowe (2FA) stało się standardem ochrony danych. W tym artykule dokładnie wyjaśniamy, czym jest 2FA, jak działa, jakie są jego formy i jak może zostać zaatakowane.

🔍 Co to jest uwierzytelnianie dwuskładnikowe (2FA)?

Uwierzytelnianie dwuskładnikowe (2FA, ang. Two-Factor Authentication) to metoda zwiększająca bezpieczeństwo poprzez wymaganie dodatkowego kroku weryfikacji poza standardowym hasłem. Dzięki temu, nawet jeśli hasło zostanie skradzione, nieautoryzowany dostęp jest nadal utrudniony.

⚙️ Jak działa 2FA?

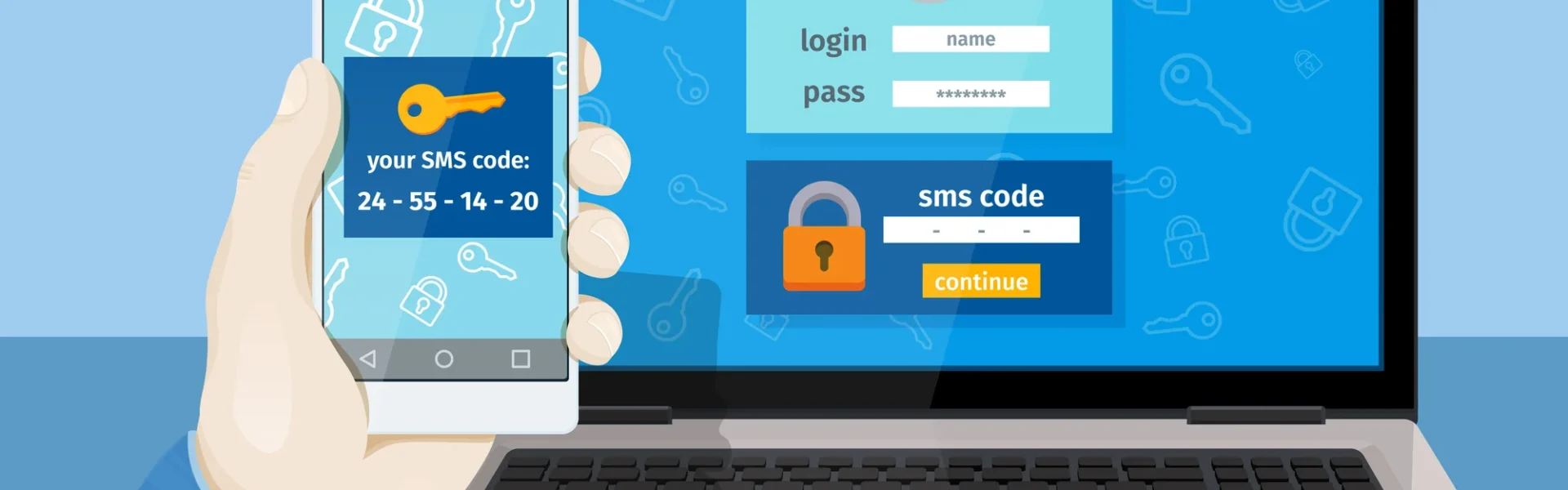

2FA opiera się na kombinacji dwóch z trzech poniższych składników:

- 🔤 Coś, co znasz – np. hasło, PIN

- 📱 Coś, co masz – np. telefon, token, karta smartcard

- 🧬 Coś, czym jesteś – np. odcisk palca, rozpoznanie twarzy

Przykład: logując się do konta e-mail, użytkownik podaje hasło (1) i wpisuje kod z aplikacji mobilnej (2).

📲 Popularne formy 2FA

1. 🔐 Kody SMS

- Kod jednorazowy przesyłany na numer telefonu.

- Plusy: szeroka dostępność.

- Minusy: podatne na ataki typu SIM swapping.

2. 📱 Aplikacje uwierzytelniające (Google Authenticator, Authy)

- Generują zmieniające się co 30 sekund kody TOTP.

- Plusy: większe bezpieczeństwo niż SMS.

- Minusy: wymagają dostępu do aplikacji na urządzeniu.

3. 🔑 Klucze sprzętowe (YubiKey, SoloKey)

- Fizyczne urządzenia podłączane przez USB/NFC.

- Plusy: bardzo wysoka ochrona.

- Minusy: dodatkowy koszt i ryzyko zgubienia.

4. 🧠 Powiadomienia push

- Użytkownik akceptuje logowanie klikając „Tak” w aplikacji.

- Plusy: wygodne i szybkie.

- Minusy: podatne na tzw. „fatigue attacks” (wielokrotne powiadomienia).

⚠️ Jak 2FA może zostać złamane?

Choć 2FA znacząco utrudnia hacking, nie jest całkowicie odporne. Oto najczęstsze metody ataku:

- 🎭 Phishing 2.0 – fałszywe strony wyłudzające zarówno hasła, jak i kody 2FA.

- 📞 SIM swapping – przejęcie numeru telefonu przez operatora.

- 🐞 Złośliwe oprogramowanie mobilne – przechwytywanie kodów z SMS lub aplikacji.

- 🌐 Man-in-the-middle – przechwycenie danych w czasie rzeczywistym.

🧠 Zalecenia i dobre praktyki

✅ Unikaj SMS jako metody 2FA, jeśli to możliwe – preferuj aplikacje lub klucze sprzętowe.

✅ Nie podawaj kodów 2FA nikomu, nawet jeśli rozmówca podaje się za pracownika banku.

✅ Korzystaj z renomowanych aplikacji uwierzytelniających i regularnie wykonuj kopie zapasowe.

✅ Włącz 2FA na wszystkich możliwych kontach, szczególnie tych związanych z e-mailem, bankowością i mediami społecznościowymi.

✅ Monitoruj logowania i aktywność konta – szybka reakcja jest kluczowa.

📊 Skuteczność 2FA w liczbach

- Według Google, konta z włączonym 2FA są ponad 99% mniej podatne na ataki automatyczne.

- Klucze sprzętowe eliminują niemal wszystkie formy phishingu.

- Tylko ok. 28% użytkowników aktywuje 2FA na swoich kontach – co pokazuje, jak wiele jeszcze można zrobić.

🧭 Podsumowanie

Uwierzytelnianie dwuskładnikowe (2FA) to jedna z najskuteczniejszych metod ochrony przed hackingiem. Mimo że nie daje 100% gwarancji bezpieczeństwa, drastycznie zmniejsza ryzyko włamań. W erze nieustannych zagrożeń cyfrowych 2FA nie powinno być już opcją – powinno być obowiązkiem.