Delegowanie uprawnień administracyjnych w Active Directory: zasady najmniejszych uprawnień

Delegowanie uprawnień administracyjnych w Active Directory: zasady najmniejszych uprawnień Windows Server jest podstawą infrastruktury IT w wielu organizacjach, a Active Directory (AD) stanowi kluczowy element zarządzania użytkownikami, komputerami i innymi zasobami w sieci. W Active Directory, delegowanie uprawnień administracyjnych jest…

Implementacja i zarządzanie zasadami haseł w Active Directory dla zwiększenia bezpieczeństwa

Implementacja i zarządzanie zasadami haseł w Active Directory dla zwiększenia bezpieczeństwa Windows Server to nie tylko system operacyjny, ale również platforma, która pozwala na centralne zarządzanie infrastrukturą IT organizacji. Active Directory (AD), jako kluczowy element systemu Windows Server, umożliwia zarządzanie…

Zaawansowane techniki hardeningu Windows Server w środowiskach krytycznych

🛡 Zaawansowane techniki hardeningu Windows Server w środowiskach krytycznych Wzmacnianie bezpieczeństwa systemów serwerowych, znane jako hardening, to proces konfigurowania systemu operacyjnego, usług i aplikacji w taki sposób, aby maksymalnie ograniczyć powierzchnię ataku. W środowiskach krytycznych, takich jak bankowość, infrastruktura energetyczna…

Zarządzanie uprawnieniami dostępu do zasobów w Debianie

Zarządzanie uprawnieniami dostępu do zasobów w Debianie Wprowadzenie Bezpieczeństwo systemu Linux, w tym Debiana, opiera się na precyzyjnym zarządzaniu uprawnieniami dostępu do plików, katalogów i procesów. Właściwa konfiguracja pozwala kontrolować, kto i w jaki sposób może korzystać z zasobów systemowych….

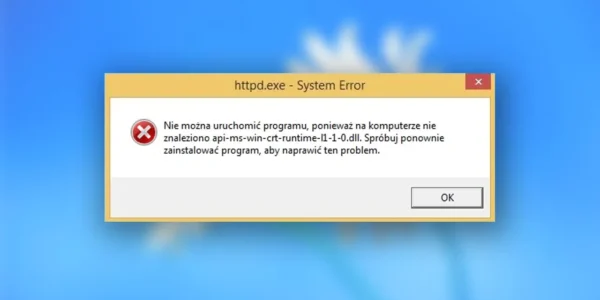

Problemy z Programami w Windows 12: Jak je Rozwiązać?

Problemy z Programami w Windows 12: Jak je Rozwiązać? Windows 12 to nowoczesny system operacyjny, który oferuje wiele funkcji i usprawnień, ale, jak każdy system, może czasami napotkać problemy z uruchamianiem lub działaniem aplikacji. W tym artykule omówimy najczęstsze problemy…

Wdrożenie i konfiguracja modelu Zero Trust w różnych środowiskach IT: systemy Windows, Linux, macOS, Active Directory, chmura i kontenery

Wdrożenie i konfiguracja modelu Zero Trust w różnych środowiskach IT: systemy Windows, Linux, macOS, Active Directory, chmura i kontenery Model Zero Trust to obecnie jeden z najważniejszych paradygmatów w świecie cyberbezpieczeństwa, zalecany przez wiodące organizacje i standardy (NIST, ISO, ENISA)….

Windows 12 a RODO/GDPR: Jak spełniać wymogi ochrony danych osobowych

🛡️ Windows 12 a RODO/GDPR: Jak spełniać wymogi ochrony danych osobowych 📌 Wprowadzenie W dobie rosnącej cyfryzacji i globalizacji wymogi prawne dotyczące ochrony danych osobowych są kluczowym aspektem działania każdej organizacji i użytkownika indywidualnego. RODO (Rozporządzenie o Ochronie Danych Osobowych),…

Jak sprawdzić, czy ktoś kopiował pliki z komputera w Windows 11?

Jak sprawdzić, czy ktoś kopiował pliki z komputera w Windows 11? W dzisiejszych czasach bezpieczeństwo danych jest kluczowe. Wiele osób przechowuje na swoim komputerze cenne informacje, takie jak dokumenty, zdjęcia, czy pliki biznesowe. Zdarza się jednak, że nieupoważnione osoby mogą…

Zarządzanie kontami użytkowników w Windows 12: uprawnienia i bezpieczeństwo

🖥️ Zarządzanie kontami użytkowników w Windows 12: uprawnienia i bezpieczeństwo Windows 12 wprowadza nowoczesne narzędzia do zarządzania kontami użytkowników, oferując bardziej elastyczne i bezpieczne rozwiązania. Dzięki tym funkcjom, możesz łatwo kontrolować, kto ma dostęp do systemu, jakie ma uprawnienia, i…

Just Enough Administration (JEA) w Windows Server: Model Najniższych Uprawnień dla Administratorów

Just Enough Administration (JEA) w Windows Server: Model Najniższych Uprawnień dla Administratorów Współczesne środowiska IT, charakteryzujące się złożonością i rozproszeniem, stawiają przed administratorami wyzwanie w postaci zarządzania uprawnieniami w sposób bezpieczny i efektywny. Tradycyjny model, w którym administratorzy posiadają pełne…

Zarządzanie tożsamością i dostępem (IAM) – Kompleksowy przewodnik dla specjalistów IT i administratorów bezpieczeństwa

🔐 Zarządzanie tożsamością i dostępem (IAM) – Kompleksowy przewodnik dla specjalistów IT i administratorów bezpieczeństwa W dobie intensywnej cyfryzacji oraz pracy zdalnej, Zarządzanie tożsamością i dostępem (IAM) stało się jednym z najważniejszych filarów nowoczesnego cyberbezpieczeństwa. IAM nie tylko chroni dane,…

Zarządzanie uprawnieniami aplikacji na Androidzie: Jak kontrolować dostęp do danych i funkcji telefonu

Zarządzanie uprawnieniami aplikacji na Androidzie: Jak kontrolować dostęp do danych i funkcji telefonu Wstęp W dzisiejszych czasach aplikacje mobilne oferują wiele funkcji, które mogą pomóc w codziennym życiu, ale także zbierać dane, których użytkownicy nie zawsze są świadomi. Android daje…

Wykorzystanie Błędów Konfiguracji Systemów Operacyjnych jako Wektorów Ataku

Wykorzystanie Błędów Konfiguracji Systemów Operacyjnych jako Wektorów Ataku W dzisiejszym świecie cyberbezpieczeństwa, błędy konfiguracji systemów operacyjnych często stają się jednym z najłatwiejszych i najczęściej wykorzystywanych wektorów ataku. Nawet najbardziej zaawansowane zabezpieczenia nie ochronią systemu, jeśli jego podstawowa konfiguracja zawiera luki….

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów Hacking w kontekście systemów Linux często obejmuje zaawansowane techniki eskalacji uprawnień, które pozwalają użytkownikowi z ograniczonymi prawami na zdobycie dostępu administracyjnego. Jednym z najczęściej wykorzystywanych mechanizmów są pliki oznaczone atrybutami…

Wykrywanie Dziur w Systemie macOS

Wykrywanie Dziur w Systemie macOS hacking systemów operacyjnych to temat, który zyskuje na znaczeniu w kontekście rosnącego zagrożenia ze strony cyberprzestępców. W tym artykule skupimy się na metodach wykrywania luk w systemie macOS, analizując zarówno narzędzia, jak i techniki, które…