Telemetryczne pułapki w Linuxie: Czy dystrybucje open-source zbierają dane o użytkownikach?

Telemetryczne pułapki w Linuxie: Czy dystrybucje open-source zbierają dane o użytkownikach? 📌 Wprowadzenie Systemy operacyjne typu open-source od lat cieszą się reputacją bezpiecznych, przejrzystych i respektujących prywatność użytkownika. Szczególne miejsce w tym ekosystemie zajmuje Linux – fundament wielu serwerów, środowisk…

Windows 12: Adaptacyjne profile wydajności – jak system automatycznie zmienia parametry CPU/GPU pod aplikacje

Windows 12: Adaptacyjne profile wydajności – jak system automatycznie zmienia parametry CPU/GPU pod aplikacje Windows 12 wprowadza adaptacyjne profile wydajności, które dynamicznie dopasowują działanie procesora (CPU) i karty graficznej (GPU) do aktualnie uruchomionych aplikacji. Funkcja ta ma na celu maksymalizację…

Ataki na systemy pakietów (APT, RPM): Czy aktualizacje mogą być wektorem infekcji?

Ataki na systemy pakietów (APT, RPM): Czy aktualizacje mogą być wektorem infekcji? 🔍 Wprowadzenie: znaczenie systemów pakietów w ekosystemie Linux Systemy zarządzania pakietami, takie jak APT (Advanced Package Tool) używany w dystrybucjach Debian i Ubuntu, oraz RPM (Red Hat Package…

Ewolucja ataków na Windows 11: Co przyniesie przyszłość cyberprzestępczości?

🧠 Ewolucja ataków na Windows 11: Co przyniesie przyszłość cyberprzestępczości? 🌐 Wprowadzenie: Cyfrowe pole bitwy nowej ery W erze cyfrowej systemy operacyjne, takie jak Windows 11, stają się coraz bardziej zaawansowane – ale równolegle ewoluują również metody ataków. Cyberprzestępcy nieustannie…

Luki w usłudze Lokalizacyjnej Windows 11: Śledzenie użytkowników w czasie rzeczywistym

📍 Luki w usłudze Lokalizacyjnej Windows 11: Śledzenie użytkowników w czasie rzeczywistym 🧭 Wprowadzenie W dobie wszechobecnych smartfonów, inteligentnych urządzeń oraz integracji usług lokalizacyjnych w systemach operacyjnych, kwestia prywatności użytkownika nabiera zupełnie nowego znaczenia. Jednym z niedocenianych, a jednocześnie najbardziej…

Exploity i backdoory – mroczne narzędzia współczesnego hacking

💣 Exploity i backdoory – mroczne narzędzia współczesnego hacking W dzisiejszym cyfrowym świecie termin hacking często kojarzy się z narzędziami wykorzystywanymi do przełamywania zabezpieczeń systemów komputerowych. Dwa z najważniejszych i najczęściej stosowanych przez cyberprzestępców narzędzi to exploity i backdoory. Choć…

Omijanie zabezpieczeń systemów operacyjnych (Windows, Linux)

💻 Omijanie zabezpieczeń systemów operacyjnych (Windows, Linux) Systemy operacyjne, takie jak Windows i Linux, stanowią fundamenty infrastruktury informatycznej. Ich bezpieczeństwo to priorytet dla administratorów, firm i instytucji. Niestety, historia pokazuje, że hacking – rozumiany jako technika eksploracji i eksploatacji luk…

Portfel sprzętowy Bitcoin: Bezpieczne przechowywanie kryptowalut

Wraz z rozwojem kryptowalut, takich jak Bitcoin, coraz większa liczba osób poszukuje bezpiecznych i niezawodnych sposobów przechowywania swoich cyfrowych aktywów. Portfel sprzętowy Bitcoin stał się popularnym rozwiązaniem dla tych, którzy chcą chronić swoje kryptowaluty przed kradzieżą i innymi zagrożeniami związanymi…

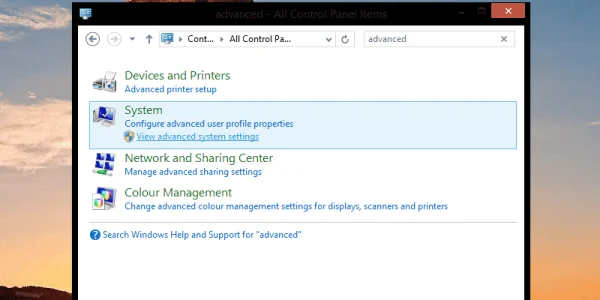

Windows 10 Ci nie odpowiada ? Wróć do poprzedniego systemu

O tym, czego możemy spodziewać się po nowym systemie Windows wiedzieliśmy już w zasadzie od stycznia. Dwa dni temu Windows 10 został publicznie udostępniony w końcowej, a właściwie początkowej (Windows to teraz usługa) wersji i możemy go już w pełni…

Windows 10 Mobile: minimalne wymagania

Microsoft opublikował minimalne wymagania sprzętowe systemu operacyjnego Windows 10 Mobile, dając tym samym pewien pogląd na to czego możemy spodziewać się po przyszłych smartfonach, z najniższego segmentu cenowego, opartych na nowej platformie mobilnej. Minimalne wymagania to lista podzespołów oraz funkcji,…

Instalujemy Windows 10

Windows 10 wkroczył już na dobre na rynek i wbrew przedwczesnym obawom o dostępność jest na wyciągnięcie ręki niemal dla każdego użytkownika w miarę współczesnego komputera, w dodatku dla wielu za darmo. Warto jednak dobrze przemyśleć i zbadać na ile…

Darmowy program do optymalizacji komputera

W ciągu ostatnich kilku lat znacząco wzrosła popularność i dostępność programów do optymalizacji komputera. Obiecują one znaczne przyspieszenie działania systemu, zwiększenie wydajności, usunięcie zbędnych plików i poprawę ogólnej wydajności komputera. Jednak czy te programy są naprawdę niezbędne i skuteczne? Czy…

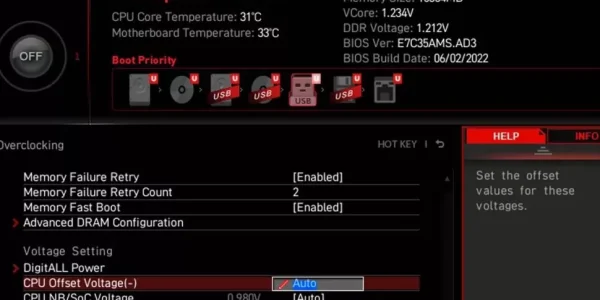

Co to jest bios

BIOS (Basic Input/Output System) to skrót od podstawowego systemu wejścia/wyjścia. Jest to niewielki, wbudowany oprogramowanie znajdujące się na płycie głównej komputera lub innego urządzenia elektronicznego. BIOS pełni kluczową rolę w uruchamianiu i inicjalizacji komputera oraz zarządzaniu podstawowymi funkcjami sprzętu. Główne…

Plik wymiany (pagefile.sys): Wszystko, co powinieneś wiedzieć

Plik wymiany (pagefile.sys) – co to jest i jak działa? Plik wymiany, zwany również plikiem stronicowania, to specjalny plik systemowy, który jest używany przez system operacyjny Windows do przechowywania danych, które nie mieszczą się w pamięci operacyjnej (RAM). Jak…

Jak przekonwertować GPT na MBR i odwrotnie: Przewodnik krok po kroku

Struktura dysku jest kluczowym elementem podczas instalacji systemu operacyjnego. Czasami może się zdarzyć, że będziemy musieli przekonwertować GPT (GUID Partition Table) na MBR (Master Boot Record) lub odwrotnie, w zależności od naszych potrzeb. W tym artykule przedstawimy kroki, które pozwolą…