Nmap Inwigilacja sieci

Inwigilacja sieci za pomocą Nmap oznacza szczegółowe zbieranie informacji o urządzeniach, usługach i potencjalnych słabościach w danej sieci. Aby zrozumieć, jak Nmap może zostać wykorzystany w pełnym audycie sieci, przedstawiamy przykładowy scenariusz. Ważne jest jednak, aby pamiętać, że takie działania…

Nmap – Kompletny przewodnik po jednym z najlepszych narzędzi do skanowania sieci

Nmap – Kompletny przewodnik po jednym z najlepszych narzędzi do skanowania sieci Nmap (Network Mapper) to jedno z najpopularniejszych narzędzi do analizy sieci, które służy do mapowania i identyfikowania urządzeń oraz usług działających w sieciach komputerowych. Niezależnie od tego, czy…

Nmap – potężne narzędzie do skanowania sieci i wykrywania podatności

Nmap – potężne narzędzie do skanowania sieci i wykrywania podatności Nmap (Network Mapper) to jedno z najpopularniejszych narzędzi używanych w cyberbezpieczeństwie i pentestingu. Umożliwia skanowanie sieci, wykrywanie hostów, portów, usług i systemów operacyjnych, co pozwala na ocenę bezpieczeństwa infrastruktury IT….

Najważniejsze narzędzia hakerskie i ich możliwości

Najważniejsze narzędzia hakerskie i ich możliwości W świecie hackingu kluczową rolę odgrywają konkretne narzędzia, które umożliwiają realizację różnorodnych ataków – od łamania haseł, przez przechwytywanie danych, po testy penetracyjne i tworzenie złośliwego oprogramowania. Poniżej przedstawiam najważniejsze z nich wraz z…

Narzędzia do ataków hakerskich – przegląd najpopularniejszych programów

Narzędzia do ataków hakerskich – przegląd najpopularniejszych programów W świecie hackingu, obok metod, kluczową rolę odgrywają narzędzia umożliwiające przeprowadzenie ataków. Są to programy, skrypty i zestawy exploitów, które pozwalają hakerom testować zabezpieczenia, włamywać się do systemów, przechwytywać dane lub przeprowadzać…

Audyt bezpieczeństwa i testy penetracyjne w Debianie: Kompleksowe podejście do ochrony systemu

Audyt bezpieczeństwa i testy penetracyjne w Debianie: Kompleksowe podejście do ochrony systemu Bezpieczeństwo systemu jest jednym z najważniejszych aspektów zarządzania serwerami i infrastrukturą IT. W środowisku Debian, który jest jednym z najczęściej wybieranych systemów operacyjnych w zastosowaniach serwerowych, audyt bezpieczeństwa…

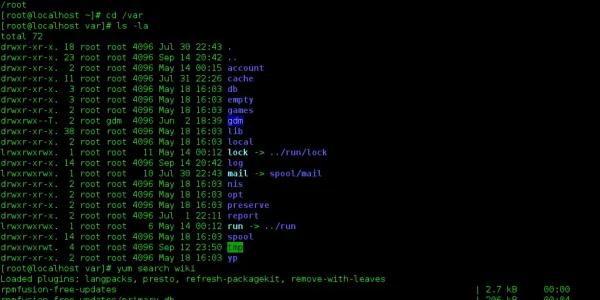

Linux jak sprawdzić otwarte porty

Aby sprawdzić otwarte porty w systemie Linux, można skorzystać z różnych narzędzi. Oto kilka popularnych sposobów: polecenie netstat: Uruchom terminal i wpisz polecenie „netstat -tuln” (bez cudzysłowu), a następnie naciśnij klawisz Enter. Zostanie wyświetlona lista wszystkich otwartych portów TCP i…

Debian otwarte porty

Aby sprawdzić otwarte porty w systemie Debian, można skorzystać z różnych narzędzi. Oto kilka popularnych sposobów: polecenie netstat: Uruchom terminal i wpisz polecenie „netstat -tuln” (bez cudzysłowu), a następnie naciśnij klawisz Enter. Zostanie wyświetlona lista wszystkich otwartych portów TCP i…

Linux dla początkujących: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku

Linux dla początkujących: Linux: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku W systemie Linux porty sieciowe odgrywają kluczową rolę w komunikacji z innymi komputerami i usługami. Zrozumienie, jak sprawdzić otwarte porty, jest niezbędne dla bezpieczeństwa i rozwiązywania problemów….

Skanowanie Portów i Identyfikacja Otwartych Usług za Firewallami

Skanowanie Portów i Identyfikacja Otwartych Usług za Firewallami Skanowanie portów oraz identyfikacja otwartych usług są kluczowymi technikami w arsenale każdego hakera, administratora systemów, czy specjalisty ds. bezpieczeństwa. Dzięki tym metodom możliwe jest mapowanie sieci i wykrywanie potencjalnych luk w zabezpieczeniach….

Badanie podatności w popularnych usługach sieciowych działających na Linuxie (SSH, Apache, Nginx)

Badanie podatności w popularnych usługach sieciowych działających na Linuxie (SSH, Apache, Nginx) W kontekście hacking coraz większy nacisk kładzie się na wykrywanie słabych punktów w usługach sieciowych takich jak SSH, Apache czy Nginx. Te trzy komponenty są fundamentem nowoczesnych serwerów,…

Analiza podatności w popularnych dystrybucjach Linuxa (Ubuntu, Fedora, Debian)

Analiza podatności w popularnych dystrybucjach Linuxa (Ubuntu, Fedora, Debian) W dzisiejszych czasach hacking nie ogranicza się wyłącznie do atakowania aplikacji czy stron internetowych. Coraz częściej przedmiotem zainteresowania są systemy operacyjne, w tym popularne dystrybucje Linuxa takie jak Ubuntu, Fedora i…

Mapowanie infrastruktury ofiary w celu optymalizacji ataku DDoS

🔐 Uwaga: Artykuł ma charakter wyłącznie edukacyjny. Celem jest zwiększenie świadomości w zakresie cyberbezpieczeństwa i lepsze zrozumienie technik stosowanych przez cyberprzestępców, aby skuteczniej im przeciwdziałać. 🔐 🧠 Mapowanie infrastruktury ofiary w celu optymalizacji ataku DDoS Jednym z kluczowych etapów skutecznego…

Infiltracja serwerów dedykowanych i VPS w celu budowy własnej sieci DDoS

🔒 Uwaga! Artykuł ma charakter edukacyjny i służy wyłącznie do celów informacyjnych, związanych z bezpieczeństwem IT. Autor nie zachęca do podejmowania żadnych działań niezgodnych z prawem. 🔒 💥 Infiltracja serwerów dedykowanych i VPS w celu budowy własnej sieci DDoS W…

Przełamywanie zabezpieczeń botnetów IoT w celu ich kontroli i wykorzystania do DDoS

Przełamywanie zabezpieczeń botnetów IoT w celu ich kontroli i wykorzystania do DDoS 🤖 Wstęp: Era Internetu Rzeczy a cyberzagrożenia Internet Rzeczy (IoT) stał się jednym z głównych celów hackingu. Setki milionów urządzeń — od inteligentnych kamer po lodówki — są…