Locky Ransomware

Locky Ransomware – czym jest, jak działa i jak się chronić Locky to jeden z najbardziej znanych i niebezpiecznych typów oprogramowania ransomware, który pojawił się w 2016 roku i szybko zyskał „popularność” wśród cyberprzestępców. Jego celem jest szyfrowanie plików użytkownika…

Petya/NotPetya Ransomware

Petya/NotPetya Ransomware: Historia, działanie i ochrona przed atakiem Ransomware to jedna z najgroźniejszych form cyberzagrożeń, a jednymi z najbardziej znanych jego odmian są Petya oraz jej późniejsza, zmodyfikowana wersja NotPetya. Oba warianty wywołały globalne szkody, paraliżując tysiące firm, instytucji i…

Ryuk Ransomware

Ryuk Ransomware – Jak działa jeden z najgroźniejszych wirusów szyfrujących Ryuk Ransomware to jeden z najbardziej znanych i niebezpiecznych programów typu ransomware, który od kilku lat atakuje firmy, instytucje publiczne i organizacje na całym świecie. Jest szczególnie groźny, ponieważ jest…

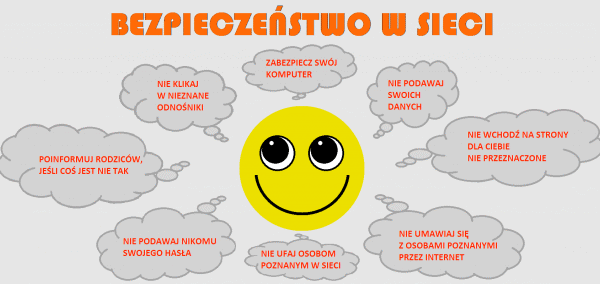

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Sztuczna inteligencja jako broń i tarcza w cyberwojnie: Wykorzystanie AI do tworzenia zaawansowanych ataków

Sztuczna inteligencja jako broń i tarcza w cyberwojnie: Wykorzystanie AI do tworzenia zaawansowanych ataków Wstęp Sztuczna inteligencja (AI) rewolucjonizuje świat technologii, zarówno w kontekście obrony, jak i ofensywy cybernetycznej. AI może być używana jako potężne narzędzie do zwalczania cyberataków, ale…

Fałszywe poczucie bezpieczeństwa w systemach operacyjnych – funkcje, które użytkownicy przeceniają

Fałszywe poczucie bezpieczeństwa w systemach operacyjnych – funkcje, które użytkownicy przeceniają Często użytkownicy wierzą, że systemy operacyjne chronią ich automatycznie. W praktyce wiele funkcji jest przecenianych i daje jedynie iluzję bezpieczeństwa. W świecie bezpieczeństwa IT to…

Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware

Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware W świecie bezpieczeństwa istnieje fundamentalne pytanie: „Czy legalne funkcje systemu mogą być niebezpieczne?” Odpowiedź brzmi: tak. Malware w wielu przypadkach nie łamie systemu, tylko wykorzystuje wbudowane…

Jak chronić smartfon Android przed malware i spyware w 2026 roku

Jak chronić smartfon Android przed malware i spyware w 2026 roku W 2026 roku smartfony z Androidem pozostają jednym z najczęstszych celów ataków cyberprzestępców. Rosnąca liczba zagrożeń mobilnych sprawia, że świadomość użytkowników i odpowiednie zabezpieczenia są kluczowe. Poniżej przedstawiamy praktyczne…

Kompletny przewodnik wykrywania i usuwania złośliwego oprogramowania z folderu C:\Windows w systemie Windows 11

🛡️ Kompletny przewodnik wykrywania i usuwania złośliwego oprogramowania z folderu C:\Windows w systemie Windows 11 Folder C:\Windows to serce systemu operacyjnego Windows – zawiera kluczowe pliki systemowe, sterowniki, komponenty usług i aktualizacji. Złośliwe oprogramowanie często próbuje ukryć się właśnie tam,…

Bezpieczeństwo techniczne mObywatela – jak chronione są Twoje dane

Bezpieczeństwo techniczne mObywatela – jak chronione są Twoje dane Aplikacja mObywatel jest narzędziem do identyfikacji cyfrowej, które przechowuje wrażliwe dane osobowe na telefonie. Dlatego bezpieczeństwo techniczne jest priorytetem. Ten artykuł wyjaśnia mechanizmy ochrony danych, ograniczenia w…

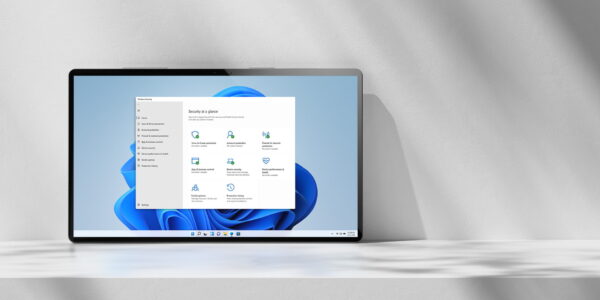

Microsoft Defender w Windows 11 – ochrona w czasie rzeczywistym

Microsoft Defender w Windows 11 – ochrona w czasie rzeczywistym Microsoft Defender w Windows 11 to nie tylko „antywirus w tle”, ale aktywny mechanizm wykrywania i blokowania zagrożeń w czasie rzeczywistym. Działa na kilku warstwach jednocześnie: sygnaturach, analizie zachowania, ochronie…

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku Microsoft Defender to domyślne, wbudowane zabezpieczenie Windows 11, które dla wielu użytkowników jest jedyną linią obrony przed malware, ransomware i innymi zagrożeniami. Działa automatycznie, bez instalowania dodatkowego oprogramowania,…

Jak działa Google Play Protect i czy go w ogóle potrzebujesz?

🔐 Jak działa Google Play Protect i czy go w ogóle potrzebujesz? Google Play Protect to funkcja zabezpieczająca, wbudowana w niemal każdy telefon z Androidem. Ma chronić użytkownika przed złośliwym oprogramowaniem i nieuczciwymi aplikacjami. Choć działa w tle i zwykle…

Wykrywanie i blokowanie złośliwych rozszerzeń przeglądarki – poradnik dla użytkowników

Wykrywanie i blokowanie złośliwych rozszerzeń przeglądarki – poradnik dla użytkowników Złośliwe rozszerzenia przeglądarek internetowych to coraz częstszy wektor ataku wykorzystywany przez cyberprzestępców. Podszywają się pod legalne dodatki lub oferują atrakcyjne funkcje, by zainfekować komputer, wykradać dane lub śledzić aktywność użytkownika….

Wykorzystanie Sztucznej Inteligencji (AI) w Ochronie przed Spamem i Malware: Nowa Linia Obrony Cyberbezpieczeństwa

Wykorzystanie Sztucznej Inteligencji (AI) w Ochronie przed Spamem i Malware: Nowa Linia Obrony Cyberbezpieczeństwa W dobie stale rosnącej liczby cyberzagrożeń tradycyjne metody ochrony, takie jak podpisy antywirusowe i proste reguły filtrowania spamu, okazują się coraz mniej skuteczne. Cyberprzestępcy tworzą coraz…