Omijanie zabezpieczeń systemów operacyjnych (Windows, Linux)

💻 Omijanie zabezpieczeń systemów operacyjnych (Windows, Linux) Systemy operacyjne, takie jak Windows i Linux, stanowią fundamenty infrastruktury informatycznej. Ich bezpieczeństwo to priorytet dla administratorów, firm i instytucji. Niestety, historia pokazuje, że hacking – rozumiany jako technika eksploracji i eksploatacji luk…

Wykorzystanie narzędzi do łamania haseł: Hashcat i John the Ripper w akcji

🔐 Wykorzystanie narzędzi do łamania haseł: Hashcat i John the Ripper w akcji Łamanie haseł to jedna z najbardziej rozpoznawalnych i najczęściej analizowanych technik w świecie ofensywnego bezpieczeństwa informatycznego. Choć kojarzy się głównie z atakami typu brute force, w rzeczywistości…

Najlepsze narzędzia forensic dla początkujących: Autopsy, FTK Imager, Volatility

🔍 Najlepsze narzędzia forensic dla początkujących: Autopsy, FTK Imager, Volatility Analiza cyfrowa i forensics to kluczowy element cyberbezpieczeństwa. Dla początkujących użytkowników poznanie odpowiednich narzędzi jest fundamentem skutecznej pracy. W tym artykule opiszę trzy najważniejsze narzędzia: Autopsy, FTK Imager i Volatility,…

Podstawowa Konfiguracja Postfix: Kompleksowy Przewodnik dla Administratorów

Podstawowa Konfiguracja Postfix: Kompleksowy Przewodnik dla Administratorów Postfix to jeden z najpopularniejszych serwerów pocztowych w systemach Linux, służący do wysyłania i odbierania wiadomości e-mail. Jest to otwarto-źródłowe oprogramowanie, które jest znane z wydajności, bezpieczeństwa oraz łatwości w konfiguracji. W tym…

Serwer ProFTPD z Zaawansowaną Konfiguracją: Kompleksowy Przewodnik po Konfiguracji FTP

Serwer ProFTPD z Zaawansowaną Konfiguracją: Kompleksowy Przewodnik po Konfiguracji FTP ProFTPD to jeden z najczęściej wykorzystywanych serwerów FTP w systemach Linux i Unix. Dzięki swojej elastyczności oraz rozbudowanej funkcjonalności, stanowi doskonałą alternatywę dla innych serwerów FTP, takich jak vsftpd. ProFTPD…

Serwer SFTP z Ograniczonym Dostępem (chroot) – Zabezpieczenie Przed Nieautoryzowanym Dostępem

Serwer SFTP z Ograniczonym Dostępem (chroot) – Zabezpieczenie Przed Nieautoryzowanym Dostępem SFTP (SSH File Transfer Protocol) to bezpieczny sposób transferu plików, który korzysta z protokołu SSH w celu szyfrowania połączeń i zapewnienia autentykacji. Jednak, pomimo że SFTP oferuje wysoki poziom…

SFTP z Ograniczonym Dostępem (Chroot) – Bezpieczne Przechowywanie Danych

SFTP z Ograniczonym Dostępem (Chroot) – Bezpieczne Przechowywanie Danych SFTP (SSH File Transfer Protocol) to bezpieczny sposób transferu plików w sieci, oparty na protokole SSH, który zapewnia szyfrowanie oraz autentykację przy użyciu kluczy SSH. Jednym z najważniejszych aspektów konfiguracji serwera…

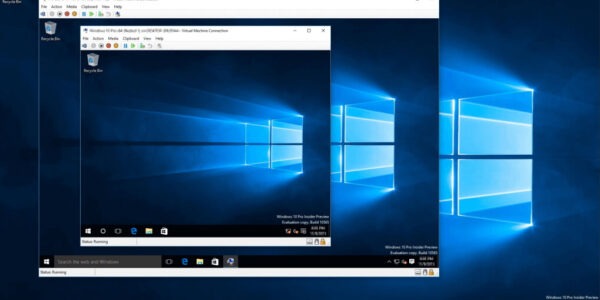

Jak skonfigurować wirtualną maszynę z systemem Linux/Windows Server?

Jak skonfigurować wirtualną maszynę z systemem Linux/Windows Server? Wirtualizacja jest kluczową technologią wykorzystywaną w IT, umożliwiającą uruchamianie wielu systemów operacyjnych na jednym fizycznym komputerze. Konfiguracja wirtualnej maszyny (VM) z systemem Linux lub Windows Server jest niezwykle przydatna zarówno dla administratorów…

GPT czy MBR: Różnice i wybór odpowiedniej struktury dysku

Kiedy przychodzi do wyboru struktury dysku dla naszego systemu operacyjnego, często stoimy przed dylematem: GPT (GUID Partition Table) czy MBR (Master Boot Record)? Obie te struktury mają swoje unikalne cechy i różnice, które warto rozważyć przed podjęciem decyzji. W tym…

Podstawowe polecenie powłoki do operacji na plikach.

Polecenie „chown” (change owner) służy do zmiany właściciela i grupy do której plik i/lub katalog jest przypisany. Poniżej najbardziej przydatne przypadki użycia. 1. Zmiana właściciela i grupy dla katalogu /home/serwer/public_html, nowy właściciel: serwer, grupa: users chown serwer:users /home/serwer/public_html 2. Właściciel…

Kopia zapasowa plików

Kopia zapasowa – Twoja cyfrowa ubezpieczalnia Dlaczego kopia zapasowa jest tak ważna? Wyobraź sobie, że nagle tracisz wszystkie swoje zdjęcia, dokumenty czy ulubione filmy. Brzmi koszmarnie, prawda? Awaria dysku twardego, wirus, przypadkowe usunięcie danych – to tylko niektóre z sytuacji,…

Jak zaszyfrować cały dysk w Windows, macOS i Linux: Szczegółowy przewodnik

Jak zaszyfrować cały dysk w Windows, macOS i Linux: Szczegółowy przewodnik W dzisiejszym cyfrowym świecie ochrona danych jest niezwykle istotna. Szyfrowanie całego dysku to jeden z najskuteczniejszych sposobów zabezpieczenia poufnych informacji przed nieuprawnionym dostępem, kradzieżą lub włamaniem. W tym obszernym…

Poradnik szyfrowania dysku w Windows, Linux i macOS: Zabezpiecz swoje dane!

Poradnik szyfrowania dysku w Windows, Linux i macOS: Zabezpiecz swoje dane! W dzisiejszym cyfrowym świecie bezpieczeństwo danych jest niezwykle ważne. Szyfrowanie dysku to jeden z najlepszych sposobów ochrony poufnych informacji przed nieautoryzowanym dostępem, kradzieżą lub włamaniem. W tym obszernym poradniku…

Połączenie dwóch komputerów bez switcha

Połączenie dwóch komputerów bez switcha – poradnik z przykładami Istnieje kilka sposobów na połączenie dwóch komputerów bez użycia switcha. Wybór metody zależy od posiadanego sprzętu i pożądanych funkcjonalności. Poniżej przedstawiamy kilka najpopularniejszych opcji wraz z przykładami: 1. Kabel sieciowy Ethernet:…

Wirtualizacja: Budowa i konfiguracja serwera Proxmox. Maszyny i kontenery

Wirtualizacja: Budowa i konfiguracja serwera Proxmox. Maszyny i kontenery Proxmox Virtual Environment to bezpłatna platforma wirtualizacyjna typu open-source oparta na systemie Debian. Pozwala na łatwe tworzenie, zarządzanie i migrację maszyn wirtualnych (VM) i kontenerów LXC. W tym poradniku przedstawimy krok…