Systemd w praktyce – automatyzacja usług i skryptów w Ubuntu i Debianie

⚙️ Systemd w praktyce – automatyzacja usług i skryptów w Ubuntu i Debianie Systemy Ubuntu i Debian od lat korzystają z Systemd jako domyślnego menedżera systemu i usług. Choć często postrzegany jest jako skomplikowany, Systemd to potężne narzędzie, które pozwala…

Wykorzystanie Luk w Jądrze Linuxa Specyficznych dla Androida: Analiza Podatności

💻 Wykorzystanie Luk w Jądrze Linuxa Specyficznych dla Androida: Analiza Podatności Hacking systemów Android jest jednym z głównych celów ataków na urządzenia mobilne. Współczesne urządzenia Androidowe są oparte na jądrze Linuxa, które zapewnia podstawową funkcjonalność systemu operacyjnego. Jednak ze względu…

SELinux w Androidzie: Czy polityka kontroli dostępu jest wystarczająco restrykcyjna? Jak mechanizmy zabezpieczeń mogą zostać ominięte

🔐 SELinux w Androidzie: Czy polityka kontroli dostępu jest wystarczająco restrykcyjna? Jak mechanizmy zabezpieczeń mogą zostać ominięte 📘 Wprowadzenie System operacyjny Android, używany przez miliardy użytkowników na całym świecie, to nie tylko interfejs aplikacji i ikon. W jego wnętrzu działa…

Zabezpieczanie kopii zapasowych przed ransomware – dobre praktyki

✅ Zabezpieczanie kopii zapasowych przed ransomware – dobre praktyki (2025) Ransomware wciąż jest jednym z największych zagrożeń dla firm i użytkowników indywidualnych. Nawet jeśli regularnie tworzysz kopie zapasowe, brak odpowiedniego zabezpieczenia może sprawić, że twoje backupy zostaną zaszyfrowane razem z…

Najlepsze metody tworzenia kopii zapasowych w Windows 12 i Linux – poradnik

✅ Najlepsze metody tworzenia kopii zapasowych w Windows 12 i Linux – poradnik 2025 Tworzenie kopii zapasowych to jeden z najważniejszych elementów bezpieczeństwa danych. Zarówno w Windows 12, jak i w systemach Linux, brak backupu może prowadzić do utraty ważnych…

Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2

✅ Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2 Serwer WWW to kluczowy element każdego systemu działającego w Internecie. Najpopularniejsze rozwiązania — Apache i Nginx — oferują nie tylko wydajną obsługę stron internetowych, ale także pełne wsparcie…

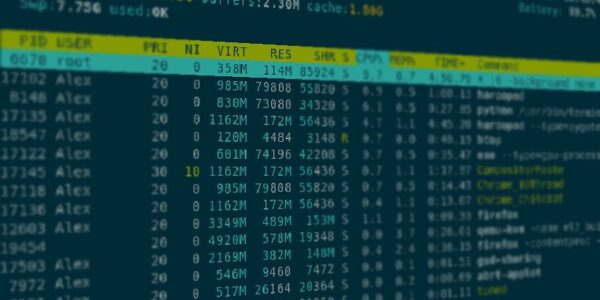

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat 🖥️📊 Wprowadzenie Monitorowanie wydajności to kluczowy aspekt zarządzania systemem Linux. Pozwala wykrywać wąskie gardła (CPU, RAM, I/O), diagnozować przeciążenia i reagować zanim usługa stanie się niestabilna. W tym artykule pokażę,…

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów 🔒💻 Wprowadzenie – dlaczego bezpieczeństwo SSH jest tak ważne? ⚠️ Protokół SSH (Secure Shell) to podstawa zdalnego zarządzania serwerami Linux, w tym Debian, Ubuntu czy CentOS. Pozwala administratorom łączyć się z…

Jak automatyzować backup i przywracanie danych w Debianie

Jak automatyzować backup i przywracanie danych w Debianie 💾⚙️ Wprowadzenie — dlaczego automatyzacja kopii zapasowych jest kluczowa? 🧠 Każdy administrator systemu Linux wie, że regularny backup danych to podstawa bezpieczeństwa. W systemach Debian można tworzyć kopie zapasowe ręcznie, ale najlepszym…

Konfiguracja zapory UFW w Ubuntu — krok po kroku

Konfiguracja zapory UFW w Ubuntu — krok po kroku 🔐🛠️ Wstęp — po co UFW? ❓ UFW (Uncomplicated Firewall) to prosty frontend do iptables, domyślnie dostępny w Ubuntu — stworzony, żeby w prosty sposób zarządzać regułami zapory i szybko zabezpieczyć…

Jak stworzyć prywatny serwer DNS i poprawić bezpieczeństwo przeglądania

🧠 Jak stworzyć prywatny serwer DNS i poprawić bezpieczeństwo przeglądania Własny prywatny serwer DNS to doskonały sposób na zwiększenie bezpieczeństwa, prywatności i kontroli nad ruchem sieciowym. W dobie cenzury, phishingu i śledzenia użytkowników przez reklamy, konfiguracja własnego DNS-a pozwala nie…

Porównanie protokołów VPN: WireGuard vs OpenVPN vs IPSec

🔐 Porównanie protokołów VPN: WireGuard vs OpenVPN vs IPSec – który jest najlepszy w 2025 roku? Wybór odpowiedniego protokołu VPN ma kluczowe znaczenie dla bezpieczeństwa, wydajności i stabilności połączenia. W 2025 roku trzy rozwiązania dominują na rynku: WireGuard, OpenVPN i…

Jak działa routing wirtualny w Hyper-V i VirtualBox – praktyczny przewodnik

🌐 Jak działa routing wirtualny w Hyper-V i VirtualBox – praktyczny przewodnik Wirtualizacja to dziś fundament nowoczesnych laboratoriów sieciowych, testowych środowisk IT oraz infrastruktury serwerowej. Jednym z kluczowych elementów działania sieci wirtualnych jest routing, czyli przekazywanie ruchu pomiędzy maszynami wirtualnymi…

Konfiguracja sieci VLAN w Windows i Linux – izolacja ruchu w praktyce

🧠 Konfiguracja sieci VLAN w Windows i Linux – izolacja ruchu w praktyce Izolacja ruchu sieciowego za pomocą VLAN (Virtual LAN) to jedno z najskuteczniejszych rozwiązań w zakresie bezpieczeństwa i zarządzania ruchem w środowiskach firmowych oraz domowych. Dzięki VLAN-om możemy…

Rodzaje analizy cyfrowej: systemy, pamięć RAM, sieci i urządzenia mobilne

Rodzaje analizy cyfrowej: systemy, pamięć RAM, sieci i urządzenia mobilne Analiza cyfrowa (ang. digital forensics) to dziedzina informatyki śledczej zajmująca się badaniem i odzyskiwaniem danych z urządzeń elektronicznych. Jej celem jest ustalenie, co dokładnie wydarzyło się w danym systemie —…