Zabezpieczenie danych w chmurze – Dropbox, Google Drive, OneDrive

Zabezpieczenie danych w chmurze – Dropbox, Google Drive, OneDrive Przechowywanie plików w chmurze stało się standardem dla użytkowników prywatnych i firm. Dropbox, Google Drive i OneDrive oferują wygodny dostęp do dokumentów, zdjęć czy projektów, ale bez odpowiednich zabezpieczeń Twoje dane…

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych

Czy warto płacić okup po ataku ransomware? Alternatywne sposoby odzyskiwania danych Ataki ransomware to jeden z najpoważniejszych typów cyberzagrożeń, które mogą dotknąć zarówno osoby prywatne, jak i organizacje. W przypadku infekcji, hakerzy zazwyczaj żądają okupu w zamian za klucz deszyfrujący,…

Zautomatyzowane Tworzenie Kopii Zapasowych w Linuxie: Skrypty i Narzędzia

Kopie zapasowe są niezbędne do ochrony ważnych danych. W przypadku awarii sprzętu, uszkodzenia systemu operacyjnego lub infekcji złośliwym oprogramowaniem, kopia zapasowa może pomóc odzyskać dane i przywrócić system do stanu sprzed awarii. Tworzenie kopii zapasowych ręcznie może być czasochłonne i…

Najczęstsze błędy w zabezpieczaniu stron internetowych – jak ich unikać?

Najczęstsze błędy w zabezpieczaniu stron internetowych Bezpieczeństwo stron internetowych to temat, który nigdy nie traci na aktualności. Niezależnie od technologii, jakiej używasz – każda strona może stać się celem ataku. Często powtarzające się błędy sprawiają, że cyberprzestępcy mają ułatwione zadanie….

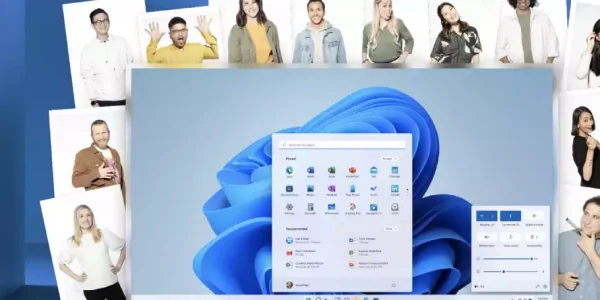

Program do naprawy Windows 11

Program do naprawy Windows 11: Skuteczne narzędzie w rozwiązywaniu problemów systemowych Windows 11, najnowsza odsłona popularnego systemu operacyjnego firmy Microsoft, oferuje użytkownikom szereg nowych funkcji i ulepszeń. Jednak, jak to bywa z każdym oprogramowaniem, czasami mogą wystąpić problemy, które wpływają…

Linux Mint instalacja – poradnik

Linux Mint to popularny system operacyjny oparty na jądrze Linux, który jest znany ze swojej prostoty, stabilności i przyjaznego interfejsu użytkownika. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł przeprowadzi Cię przez cały proces krok po kroku….

Kopie zapasowe danych w Windows 12: Strategie i narzędzia do regularnego tworzenia backupów

💾 Kopie zapasowe danych w Windows 12: Strategie i narzędzia do regularnego tworzenia backupów W dobie cyfryzacji i rosnącej ilości danych, kopie zapasowe stanowią fundament bezpieczeństwa informacji. Windows 12, najnowsza wersja systemu Microsoft, oferuje rozbudowane i zaawansowane narzędzia do tworzenia…

Windows 12 i odporność na katastrofy: Jak budować system, który przetrwa wszystko

Windows 12 i odporność na katastrofy: Jak budować system, który przetrwa wszystko 🔐 Wstęp: Czym jest odporność na katastrofy w kontekście Windows 12? System operacyjny Windows 12 to nie tylko nowa wersja Windows z estetycznym interfejsem opartym na AI…

Rola punktów przywracania systemu w Windows 12: Kiedy cofać zmiany, aby uratować dane

Rola punktów przywracania systemu w Windows 12: Kiedy cofać zmiany, aby uratować dane 🔄 Wstęp: Dlaczego punkty przywracania nadal mają kluczowe znaczenie w erze Windows 12 Mimo postępującej automatyzacji oraz rozwoju technologii takich jak Windows Recovery Environment, punkty przywracania…

Kopie zapasowe w chmurze (OneDrive Backup): Automatyczne zabezpieczenie danych w Windows 12

☁️ Kopie zapasowe w chmurze (OneDrive Backup): Automatyczne zabezpieczenie danych w Windows 12 📌 Wstęp W erze cyfrowej, gdzie dane osobowe i firmowe mają fundamentalne znaczenie, bezpieczeństwo informacji stało się priorytetem dla użytkowników i przedsiębiorstw. Windows 12 wprowadza rozbudowane mechanizmy…

Jak działa ransomware? Omówienie procesu szyfrowania danych przez wirusy

Jak działa ransomware? Omówienie procesu szyfrowania danych przez wirusy Wstęp Ransomware to jedno z najgroźniejszych zagrożeń w cyberprzestrzeni. Ten rodzaj złośliwego oprogramowania blokuje dostęp do danych, szyfrując je, a następnie żąda okupu w zamian za klucz deszyfrujący. Ataki ransomware dotykają…

Jak sprawdzić konfigurację kopii zapasowych maszyn wirtualnych?

💾 Jak sprawdzić konfigurację kopii zapasowych maszyn wirtualnych? Wirtualizacja zmieniła sposób, w jaki firmy zarządzają swoimi zasobami IT. Jednak nawet najbardziej wydajne środowisko wirtualne nie jest bezpieczne bez prawidłowo skonfigurowanych kopii zapasowych. Sprawdzenie, czy backup działa poprawnie, to kluczowy krok…

Ataki ransomware: Jak działają i jak się przed nimi chronić?

Ataki ransomware: Jak działają i jak się przed nimi chronić? Wstęp Ataki ransomware stają się jednym z najpoważniejszych zagrożeń cybernetycznych dla firm, instytucji publicznych i użytkowników indywidualnych. Cyberprzestępcy szyfrują pliki na zaatakowanych systemach i żądają okupu za ich odzyskanie. W…

Jak zabezpieczyć serwer Windows Server?

Jak zabezpieczyć serwer Windows Server? Wstęp Zabezpieczenie serwera Windows Server jest kluczowe, aby zapewnić bezpieczeństwo przechowywanych danych oraz stabilność działania systemu. Niezabezpieczony serwer staje się łatwym celem dla cyberprzestępców, którzy mogą wykorzystać jego zasoby do ataków, kradzieży danych czy złośliwego…

Ataki ransomware: jak się przed nimi chronić i co robić w przypadku ataku?

Ataki ransomware: jak się przed nimi chronić i co robić w przypadku ataku? W dzisiejszym świecie cyberzagrożenia stają się coraz bardziej powszechne i zaawansowane. Jednym z najgroźniejszych rodzajów ataków jest ransomware. Ataki ransomware polegają na złośliwym oprogramowaniu, które blokuje dostęp…