Funkcje Windows 12: Co nowego w najnowszym systemie operacyjnym Microsoft?

Funkcje Windows 12: Co nowego w najnowszym systemie operacyjnym Microsoft? Oficjalna premiera Windows 12 jeszcze się nie odbyła, a co za tym idzie, pełna lista funkcji nie została jeszcze oficjalnie ogłoszona. Mimo to, na podstawie dostępnych informacji i przecieków, możemy…

Szyfrowana komunikacja między dwoma serwerami Windows

Szyfrowana komunikacja między dwoma serwerami Windows Ustanowienie szyfrowanego połączenia między dwoma serwerami Windows zapewnia bezpieczeństwo i poufność przesyłanych danych. W tym poradniku przedstawimy kroki niezbędne do skonfigurowania połączenia Remote Desktop z uwierzytelnianiem certyfikatem. Wymagania wstępne: Dwa serwery Windows z zainstalowanym…

Szyfrowane połączenie między dwoma serwerami Linux

Szyfrowane połączenie między dwoma serwerami Linux Ustanowienie szyfrowanego połączenia między dwoma serwerami Linux zapewnia bezpieczeństwo i poufność przesyłanych danych. W tym poradniku przedstawimy kroki niezbędne do skonfigurowania połączenia SSH z uwierzytelnianiem kluczem publicznym. Wymagania wstępne: Dwa serwery Linux z zainstalowanym…

Jak wygenerować certyfikat self-signed – Linux

Jak wygenerować certyfikat self-signed – Linux Certyfikat self-signed to certyfikat cyfrowy, który jest wystawiany przez samego użytkownika, a nie przez zaufaną instytucję certyfikującą (CA). Certyfikaty self-signed są często używane w środowiskach testowych lub lokalnych, gdzie bezpieczeństwo nie jest tak krytyczne….

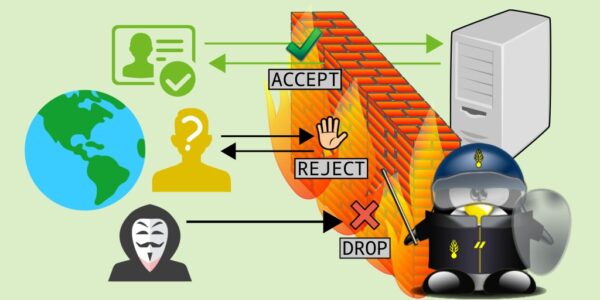

iptables – masquerade: Szczegółowy przewodnik dla użytkowników

iptables – masquerade: Szczegółowy przewodnik dla użytkowników Masquerade to funkcja firewalla iptables, która umożliwia ukrywanie adresów IP komputerów w sieci lokalnej za publicznym adresem IP routera. Jest to przydatne w przypadku korzystania z jednego publicznego adresu IP do obsługi wielu…

Linux dla początkujących: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku

Linux dla początkujących: Linux: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku W systemie Linux porty sieciowe odgrywają kluczową rolę w komunikacji z innymi komputerami i usługami. Zrozumienie, jak sprawdzić otwarte porty, jest niezbędne dla bezpieczeństwa i rozwiązywania problemów….

Jak sprawdzić dostępność pakietu w repozytoriach Debiana i Ubuntu

Jak sprawdzić dostępność pakietu w repozytoriach Debiana i Ubuntu Istnieje kilka sposobów sprawdzenia, czy pakiet jest dostępny w repozytoriach Debiana i Ubuntu: 1. Wyszukiwarka pakietów: Debiana: https://packages.debian.org/index Ubuntu: https://launchpad.net/ubuntu Te strony internetowe umożliwiają wyszukiwanie pakietów po nazwie, opisie i innych…

Przewodnik po systemowych logach w Linuxie – jak czytać i analizować pliki logów

Przewodnik po systemowych logach w Linuxie – jak czytać i analizować pliki logów Logi systemowe w Linuksie to pliki tekstowe, które rejestrują zdarzenia i komunikaty generowane przez system operacyjny i aplikacje. Są one cennym źródłem informacji dla administratorów systemu, którzy…

Linux kill process: Jak Zatrzymać Procesy w Systemie Linux

Linux kill process: Jak Zatrzymać Procesy w Systemie Linux W systemie Linux czasami może być konieczne zatrzymanie nieodpowiadających lub wadliwych procesów. Na szczęście istnieje kilka sposobów wykonania tej operacji za pomocą polecenia kill. Czym jest polecenie kill? Polecenie kill wysyła…

Windows Server Update Services (WSUS): Optymalizacja i bezpieczeństwo zarządzania aktualizacjami

Windows Server Update Services (WSUS): Optymalizacja i bezpieczeństwo zarządzania aktualizacjami 🎯 Cel artykułu W tym przewodniku skupiamy się na WSUS (Windows Server Update Services) — kluczowym narzędziu do zarządzania aktualizacjami w środowisku Windows Server i klientów w dużeej organizacji. Omówimy…

Najlepsze płatne VPN – ranking i porównanie

Najlepsze płatne VPN – ranking i porównanie Płatne VPN to rozwiązanie dla użytkowników, którzy cenią prywatność, bezpieczeństwo i wysoką jakość usług. W przeciwieństwie do darmowych sieci VPN, które mają liczne ograniczenia, VPN-y premium oferują nieograniczoną przepustowość, większą liczbę serwerów i…

Najlepsze darmowe VPN – ranking i porównanie

Najlepsze darmowe programy VPN – ranking i porównanie Darmowy VPN to popularne rozwiązanie dla użytkowników, którzy chcą zachować prywatność, ominąć blokady regionalne i zabezpieczyć połączenie internetowe bez ponoszenia kosztów. Nie wszystkie bezpłatne VPN-y oferują jednak odpowiedni poziom ochrony i szybkości….

Zasady Kryptografii

Zasady Kryptografii – Od Starożytności do Epoki Cyfrowej Kryptografia, sztuka tajnego pisania, od wieków intryguje zarówno umysły naukowców, jak i szpiegów. Jej podstawowe zasady, choć ewoluowały wraz z rozwojem technologii, pozostają niezmienne: zapewnić poufność, integralność i dostępność informacji. Podstawowe Pojęcia…

Windows 11 w środowisku biznesowym – zaawansowane mechanizmy zabezpieczeń, które warto włączyć (2025)

Windows 11 w środowisku biznesowym – zaawansowane mechanizmy zabezpieczeń, które warto włączyć (2025) Windows 11 w wersjach Pro, Enterprise i Education oferuje szereg zaawansowanych funkcji bezpieczeństwa, które — odpowiednio włączone i skonfigurowane — znacząco zmniejszają ryzyko ataków ransomware, kradzieży danych…

Jak migrować firmowe środowisko do chmury hybrydowej – poradnik krok po kroku

Jak migrować firmowe środowisko do chmury hybrydowej — poradnik krok po kroku (praktycznie, 2025) Poniżej znajdziesz kompletny, praktyczny plan migracji do modelu hybrydowego — od wstępnej analizy po optymalizację po migracji. Zawiera konkretne kroki, checklisty i wskazówki narzędziowe, które możesz…