Walka z wirusami szyfrującymi dane (ransomware) w Windows 11

Walka z wirusami szyfrującymi dane (ransomware) w Windows 11 🔐 Wprowadzenie Ransomware, czyli złośliwe oprogramowanie szyfrujące dane użytkownika w celu wymuszenia okupu, stanowi jedno z najpoważniejszych zagrożeń cybernetycznych ostatnich lat. Użytkownicy systemu Windows 11, mimo nowoczesnych zabezpieczeń, nadal mogą paść…

Rustock Rootkit — co to jest i jak działa?

📧 Rustock Rootkit — co to jest i jak działa? Rustock to jeden z najbardziej znanych rootkitów w historii cyberprzestępczości, który działał głównie jako platforma do masowego wysyłania spamu. Odkryty w 2006 roku, przez lata uchodził za wyjątkowo trudny do…

Sony BMG Rootkit — co to jest i jak działa?

🎵 Sony BMG Rootkit — co to jest i jak działa? Sony BMG Rootkit to kontrowersyjny przykład wykorzystania technologii rootkitów nie przez cyberprzestępców, lecz przez… samą firmę wydawniczą. W 2005 roku Sony BMG wywołało ogromny skandal, gdy okazało się, że…

Rootkit — czym jest, jak go usunąć i skutecznie się chronić

Rootkit — czym jest, jak go usunąć i skutecznie się chronić Rootkit to jeden z najbardziej niebezpiecznych rodzajów złośliwego oprogramowania. Jego celem jest ukrycie obecności wirusów, trojanów lub innych szkodliwych procesów w systemie, tak aby użytkownik ani standardowe programy antywirusowe…

Czy folder inetpub można usunąć bez wpływu na system Windows?

Czy folder inetpub można usunąć bez wpływu na system Windows? Folder inetpub jest domyślnym katalogiem tworzonym w systemach Windows po zainstalowaniu roli IIS (Internet Information Services) – czyli wbudowanego w Windows serwera WWW. Znajduje się on zazwyczaj na dysku systemowym,…

Shadow IT – jak prywatne aplikacje pracowników omijają zabezpieczenia systemowe

Shadow IT – jak prywatne aplikacje pracowników omijają zabezpieczenia systemowe Shadow IT to jedno z najbardziej niedoszacowanych zagrożeń w organizacjach – szczególnie tam, gdzie dominuje praca hybrydowa, BYOD i szybkie wdrażanie narzędzi chmurowych. Problem nie polega wyłącznie…

Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego

Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego Nie musi być wirusa. Nie musi być exploita. Nie musi być „podejrzanego pliku”. Wystarczy legalny proces systemowy Windows, który: jest zaufany, podpisany, obecny…

BitLocker i szyfrowanie dysku – ochrona danych przed kradzieżą

BitLocker i szyfrowanie dysku – ochrona danych przed kradzieżą BitLocker to jeden z najważniejszych mechanizmów bezpieczeństwa w Windows 11, którego rola jest często źle rozumiana. Nie chroni on przed malware ani phishingiem – jego zadaniem jest ochrona danych w przypadku…

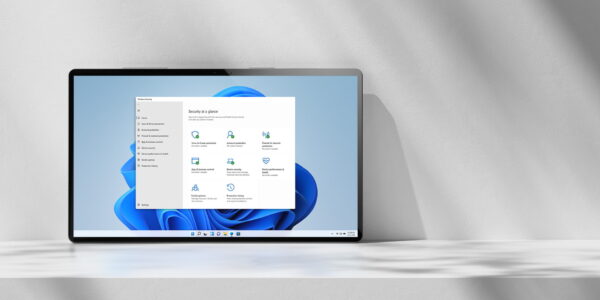

Microsoft Defender w Windows 11 – ochrona w czasie rzeczywistym

Microsoft Defender w Windows 11 – ochrona w czasie rzeczywistym Microsoft Defender w Windows 11 to nie tylko „antywirus w tle”, ale aktywny mechanizm wykrywania i blokowania zagrożeń w czasie rzeczywistym. Działa na kilku warstwach jednocześnie: sygnaturach, analizie zachowania, ochronie…

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku Microsoft Defender to domyślne, wbudowane zabezpieczenie Windows 11, które dla wielu użytkowników jest jedyną linią obrony przed malware, ransomware i innymi zagrożeniami. Działa automatycznie, bez instalowania dodatkowego oprogramowania,…

Ataki Pass-the-Hash – przejmowanie tożsamości bez znajomości hasła

🧠 Ataki Pass-the-Hash – przejmowanie tożsamości bez znajomości hasła 🔐 Czym jest atak Pass-the-Hash? Pass-the-Hash (PtH) to technika używana przez cyberprzestępców do autoryzacji w systemie Windows bez znajomości rzeczywistego hasła. Wykorzystuje się w niej wartość skrótu (hash) hasła, która może…

Pass-the-Hash (PtH) – ataki bez znajomości haseł

🔓 Pass-the-Hash (PtH) – ataki bez znajomości haseł 🧠 Czym jest atak Pass-the-Hash? Pass-the-Hash to technika ataku umożliwiająca przejęcie kontroli nad systemem bez konieczności poznania hasła ofiary. Zamiast tego cyberprzestępcy wykorzystują hash hasła, który przechwycili np. z pamięci RAM lub…

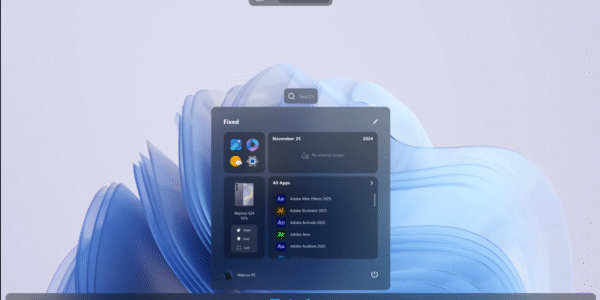

Łatwa konfiguracja uprawnień aplikacji w systemie Windows 11

🔐 Łatwa konfiguracja uprawnień aplikacji w systemie Windows 11 W systemie Windows 11 bezpieczeństwo użytkownika i jego prywatność odgrywają kluczową rolę. Dlatego każda aplikacja musi uzyskać Twoją zgodę na dostęp do mikrofonu, kamery, lokalizacji, kontaktów, zdjęć, plików czy schowka. Windows…

Windows 12 – co wiemy, czego się spodziewać i jak przygotować się na nową generację systemu

🪟 Windows 12 – co wiemy, czego się spodziewać i jak przygotować się na nową generację systemu Windows 12 to jeden z najbardziej wyczekiwanych systemów operacyjnych Microsoftu. Choć w momencie pisania artykułu system nie został oficjalnie wydany, wiele wskazuje na…

Ataki typu LOLBins – jak Windows może być użyty w cyberatakach

Ataki typu LOLBins – jak Windows może być użyty w cyberatakach Ataki typu LOLBins (Living Off the Land Binaries) to jedna z najgroźniejszych i jednocześnie najtrudniejszych do wykrycia technik wykorzystywanych przez cyberprzestępców. Polegają one na nadużywaniu legalnych, wbudowanych narzędzi systemu…