Shadow IT – jak prywatne aplikacje pracowników omijają zabezpieczenia systemowe

Shadow IT to jedno z najbardziej niedoszacowanych zagrożeń w organizacjach – szczególnie tam, gdzie dominuje praca hybrydowa, BYOD i szybkie wdrażanie narzędzi chmurowych. Problem nie polega wyłącznie na „łamiących zasady” pracownikach, ale na lukach w kontroli, widoczności i procesach bezpieczeństwa.

Czym jest Shadow IT w praktyce

Shadow IT oznacza korzystanie z aplikacji, usług i urządzeń bez wiedzy lub zgody działu IT. W praktyce przybiera różne formy, zależnie od środowiska.

🖥️ Windows (stacje robocze)

- Instalowanie prywatnych aplikacji (VPN, menedżery haseł, komunikatory)

- Synchronizacja plików przez prywatne konta Google Drive, Dropbox, OneDrive

- Portable apps uruchamiane z pendrive

- Własne narzędzia do zdalnego dostępu (AnyDesk, TeamViewer)

📱 Android (urządzenia mobilne)

- Prywatne telefony z dostępem do poczty firmowej

- Aplikacje spoza Google Play

- Brak MDM / EMM

- Kopiowanie danych do prywatnych komunikatorów

☁️ Chmura i SaaS

- Zakładanie kont SaaS bez zgody IT

- Integracje API bez audytu bezpieczeństwa

- Przechowywanie danych w regionach poza UE

- Brak backupów i polityk retencji

👉 Kluczowy problem: IT nie widzi ani danych, ani przepływu informacji.

Jak wykryć Shadow IT – technicznie i skutecznie

1. Analiza logów systemowych

- Windows Event Logs (instalacje, uruchamianie binarek)

- Logi PowerShell i MSI

- Harmonogram zadań i autostart

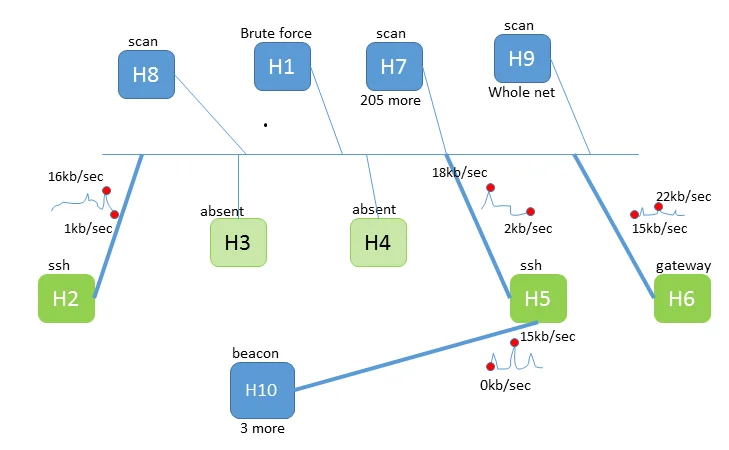

2. Monitoring ruchu sieciowego

- Nietypowe domeny SaaS

- Szyfrowany ruch HTTPS do nieznanych endpointów

- DNS queries do aplikacji konsumenckich

3. CASB (Cloud Access Security Broker)

- Identyfikacja „Shadow SaaS”

- Analiza ryzyka aplikacji

- Wymuszanie polityk DLP

4. EDR / XDR

- Wykrywanie nieautoryzowanych aplikacji

- Anomalia behawioralna

- Kontrola uruchamiania

Przykłady narzędzi:

- Microsoft Defender for Endpoint

- Microsoft Sentinel

- Splunk

Realne zagrożenia bezpieczeństwa wynikające z Shadow IT

🔐 Utrata kontroli nad danymi

- Brak szyfrowania

- Brak audytu dostępu

- Dane poza jurysdykcją (RODO)

🦠 Malware i ransomware

- Aplikacje bez weryfikacji

- Aktualizacje z nieznanych źródeł

- Brak sandboxingu

👤 Kradzież tożsamości

- Logowanie SSO do prywatnych aplikacji

- Phishing przez prywatne komunikatory

- Brak MFA

⚠️ Brak zgodności (compliance)

- ISO 27001

- NIS2

- RODO

- SOC 2

Jak ograniczać Shadow IT bez blokowania pracy

Największy błąd? Całkowite blokowanie wszystkiego. To zawsze kończy się… jeszcze większym Shadow IT.

✅ 1. Widoczność zamiast zakazów

- Inwentaryzacja aplikacji

- Ocena ryzyka

- Akceptacja niskiego ryzyka

✅ 2. Oficjalne alternatywy

- Jeśli ludzie używają prywatnego narzędzia – to znaczy, że firmowe nie działa

- Udostępnij bezpieczne odpowiedniki

✅ 3. Zero Trust

- Każde urządzenie = nieufne

- MFA wszędzie

- Minimalne uprawnienia

✅ 4. Segmentacja i DLP

- Dane wrażliwe tylko w kontrolowanych aplikacjach

- Ograniczenie kopiowania i eksportu

✅ 5. Edukacja techniczna, nie straszenie

- Przykłady realnych incydentów

- Krótkie szkolenia praktyczne

- Jasne zasady „co wolno, a czego nie”

Shadow IT a nowoczesne środowiska pracy

W środowiskach:

- DevOps

- Remote-first

- Cloud-native

Shadow IT nigdy nie zniknie całkowicie.

Celem nie jest jego eliminacja, ale:

kontrola, widoczność i redukcja ryzyka przy zachowaniu produktywności.

Podsumowanie

Shadow IT to objaw, nie przyczyna:

- braku elastyczności IT,

- zbyt wolnych procesów,

- niedostosowanych narzędzi.

Organizacje, które:

- monitorują zamiast blokować,

- rozumieją potrzeby użytkowników,

- łączą bezpieczeństwo z UX,

realnie podnoszą poziom bezpieczeństwa, zamiast tylko go deklarować.