Zarządzanie usługami i procesami w Windows 12: Zaawansowany przewodnik dla administratorów i power‑użytkowników

🎯 Wprowadzenie: Dlaczego kontrola usług i procesów w Windows 12 jest tak ważna? Windows 12 to system wyraźnie zoptymalizowany pod kątem szerokiego spektrum zastosowań – od laptopów, przez maszyny gamingowe, po serwery w środowiskach AAD i Intune. Jednak każdy dodatkowy…

Windows 11 – Bezpieczeństwo systemu: Kompletny przewodnik dla użytkowników i administratorów

🛡️ Windows 11 – Bezpieczeństwo systemu: Kompletny przewodnik dla użytkowników i administratorów Windows 11 to nie tylko nowoczesny interfejs i lepsza optymalizacja — to również system zaprojektowany od podstaw z myślą o podniesieniu bezpieczeństwa użytkowników, firm i urządzeń IoT. Wersja…

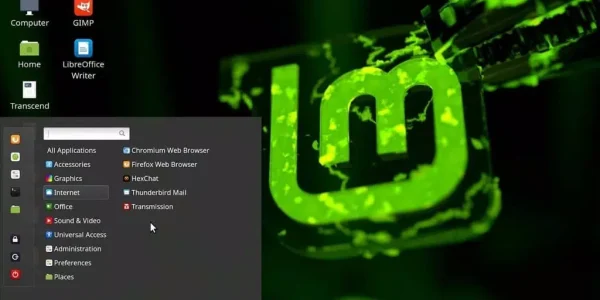

Linux Mint instalacja

Linux Mint jest popularną dystrybucją systemu operacyjnego opartą na jądrze Linux, która zdobyła uznanie użytkowników ze względu na swoją prostotę, stabilność i przyjazny interfejs. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł zapewni Ci kompletny przewodnik krok…

Rola punktów przywracania systemu w Windows 12: Kiedy cofać zmiany, aby uratować dane

Rola punktów przywracania systemu w Windows 12: Kiedy cofać zmiany, aby uratować dane 🔄 Wstęp: Dlaczego punkty przywracania nadal mają kluczowe znaczenie w erze Windows 12 Mimo postępującej automatyzacji oraz rozwoju technologii takich jak Windows Recovery Environment, punkty przywracania…

Tworzenie obrazu systemu w Windows 12: Kompletny plan awaryjny na wypadek katastrofy

💾 Tworzenie obrazu systemu w Windows 12: Kompletny plan awaryjny na wypadek katastrofy 📌 Wprowadzenie W dzisiejszych czasach niezawodność systemów operacyjnych jest kluczowa dla pracy użytkowników indywidualnych oraz firm. System Windows 12, będąc najnowszą odsłoną platformy Microsoft, oferuje zaawansowane mechanizmy…

Kopie zapasowe w chmurze (OneDrive Backup): Automatyczne zabezpieczenie danych w Windows 12

☁️ Kopie zapasowe w chmurze (OneDrive Backup): Automatyczne zabezpieczenie danych w Windows 12 📌 Wstęp W erze cyfrowej, gdzie dane osobowe i firmowe mają fundamentalne znaczenie, bezpieczeństwo informacji stało się priorytetem dla użytkowników i przedsiębiorstw. Windows 12 wprowadza rozbudowane mechanizmy…

Historia plików w Windows 12: Twoje osobiste koło ratunkowe przed utratą danych

🕰️ Historia plików w Windows 12: Twoje osobiste koło ratunkowe przed utratą danych 📌 Wstęp W dzisiejszym świecie, gdzie praca na komputerze opiera się na setkach, a czasem tysiącach ważnych plików, utrata danych może być katastrofalna. Właśnie dlatego Microsoft w…

Windows Hello w Windows 12: Bezpieczne uwierzytelnianie biometryczne i jego słabe punkty

🔐 Windows Hello w Windows 12: Bezpieczne uwierzytelnianie biometryczne i jego słabe punkty 📌 Wprowadzenie Wraz z rosnącymi wymaganiami dotyczącymi bezpieczeństwa i wygody użytkowania, Windows Hello w Windows 12 stał się kluczową funkcją oferującą biometryczne uwierzytelnianie jako alternatywę dla tradycyjnych…

VPN wbudowany w Windows 12: Czy natywna ochrona wystarczy?

🎯 VPN wbudowany w Windows 12: Czy natywna ochrona wystarczy? 🔍 1. Wprowadzenie do VPN i jego znaczenia VPN (Virtual Private Network) to jedna z podstawowych technologii ochrony prywatności w internecie. Umożliwia bezpieczne przesyłanie danych w sieci publicznej poprzez szyfrowany…

Jak korzystać z Terminala w macOS?

Jak korzystać z Terminala w macOS? Wstęp Terminal w systemie macOS to jedno z najpotężniejszych narzędzi, które umożliwia zaawansowane zarządzanie komputerem i dostęp do funkcji systemu, które nie są dostępne w standardowym interfejsie graficznym. Dla wielu użytkowników jest to tajemnicze…

Reverse Proxy w Windows Server 2025 przy użyciu YARP – nowoczesne filtrowanie i routing aplikacji

Reverse Proxy w Windows Server 2025 przy użyciu YARP – nowoczesne filtrowanie i routing aplikacji W Windows Server 2025 Microsoft wprowadza pełne wsparcie dla YARP (Yet Another Reverse Proxy) – ultranowoczesnego frameworka reverse proxy opartego na .NET. YARP pozwala tworzyć…

Linux Immutable Systems: Jak działają nierozpisywalne systemy takie jak Ubuntu Core i Fedora Silverblue

Linux Immutable Systems: Jak działają nierozpisywalne systemy takie jak Ubuntu Core i Fedora Silverblue W świecie Linuksa coraz większą popularność zyskują immutable systems, czyli systemy nierozpisywalne, w których główna część systemu plików jest tylko do odczytu. Taka architektura diametralnie zwiększa…

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach 🚀 Wprowadzenie do zagadnienia Luki typu Elevation of Privilege (EoP) stanowią jedną z najbardziej niebezpiecznych kategorii podatności bezpieczeństwa, zwłaszcza w systemach Linux. Pozwalają one atakującemu,…

Wykorzystanie Narzędzi do Audytu Bezpieczeństwa (np. OTool) do Identyfikacji Słabych Punktów w macOS

Wykorzystanie Narzędzi do Audytu Bezpieczeństwa (np. OTool) do Identyfikacji Słabych Punktów w macOS Hacking systemów operacyjnych to temat, który zyskuje na znaczeniu, szczególnie w kontekście nowoczesnych systemów takich jak macOS. Apple, mimo że zapewnia wysoki poziom zabezpieczeń, nie jest odporny…

Remote Code Execution (RCE) w Windows 11: Najbardziej destrukcyjne ataki i ich wektory

💣 Remote Code Execution (RCE) w Windows 11: Najbardziej destrukcyjne ataki i ich wektory 📌 Wprowadzenie Remote Code Execution (RCE) to jedna z najbardziej krytycznych kategorii luk bezpieczeństwa, pozwalająca atakującemu na zdalne wykonanie dowolnego kodu na podatnym systemie. W kontekście…