Poradnik: Linux – Podstawy systemu operacyjnego

Poradnik: Linux – Podstawy systemu operacyjnego Rozdział 1: Wprowadzenie do Linuxa Czym jest Linux? Linux jest otwartym, darmowym i popularnym systemem operacyjnym opartym na jądrze Linux. Jądro Linuxa zostało stworzone przez Linusa Torvaldsa w 1991 roku i od tego…

Linux Mint instalacja – poradnik

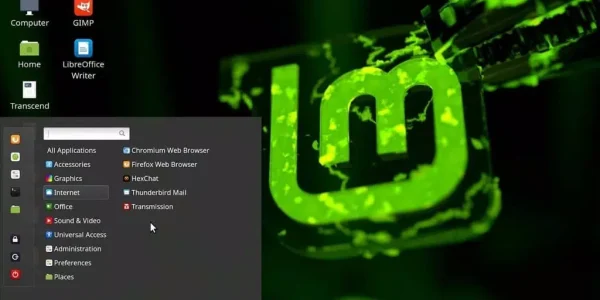

Linux Mint to popularny system operacyjny oparty na jądrze Linux, który jest znany ze swojej prostoty, stabilności i przyjaznego interfejsu użytkownika. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł przeprowadzi Cię przez cały proces krok po kroku….

Linux Mint instalacja

Linux Mint jest popularną dystrybucją systemu operacyjnego opartą na jądrze Linux, która zdobyła uznanie użytkowników ze względu na swoją prostotę, stabilność i przyjazny interfejs. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł zapewni Ci kompletny przewodnik krok…

Windows 12: Pierwsze kroki – Kompletny przewodnik po konfiguracji po instalacji

Windows 12: Pierwsze kroki – Kompletny przewodnik po konfiguracji po instalacji 🔰 Windows 12 – początek nowej generacji środowiska użytkownika Windows 12 wprowadza szereg istotnych zmian nie tylko w interfejsie i integracji z AI, ale również w podejściu do zarządzania,…

Jak zabezpieczyć serwer Windows Server?

Jak zabezpieczyć serwer Windows Server? Wstęp Zabezpieczenie serwera Windows Server jest kluczowe, aby zapewnić bezpieczeństwo przechowywanych danych oraz stabilność działania systemu. Niezabezpieczony serwer staje się łatwym celem dla cyberprzestępców, którzy mogą wykorzystać jego zasoby do ataków, kradzieży danych czy złośliwego…

Zarządzanie aktualizacjami systemu i aplikacji w Androidzie: co warto wiedzieć?

Zarządzanie aktualizacjami systemu i aplikacji w Androidzie: co warto wiedzieć? Android to jeden z najczęściej używanych systemów operacyjnych na świecie. Aby urządzenia działające na tym systemie były bezpieczne, szybkie i stabilne, regularne aktualizacje są niezbędne. System Android oraz aplikacje z…

Jak chronić się przed phishingiem, spamem i złośliwym oprogramowaniem w poczcie elektronicznej na Windows 11?

Jak chronić się przed phishingiem, spamem i złośliwym oprogramowaniem w poczcie elektronicznej na Windows 11? Wstęp Poczta elektroniczna jest jednym z najpopularniejszych kanałów komunikacji, ale niestety, także jednym z głównych celów dla cyberprzestępców. Phishing, spam i złośliwe oprogramowanie (malware) to…

Bezpieczeństwo sieci Wi-Fi w systemie Windows 11

Bezpieczeństwo sieci Wi-Fi w systemie Windows 11 Wstęp Bezpieczeństwo sieci Wi-Fi jest kluczowym elementem ochrony danych w dzisiejszym świecie cyfrowym. Ponieważ Wi-Fi umożliwia bezprzewodowy dostęp do internetu, zapewniając wygodę, jednocześnie niesie ze sobą ryzyko nieautoryzowanego dostępu do naszej sieci i…

Jak chronić swoje komputery i urządzenia przed wirusami, trojanami, ransomware i innym złośliwym oprogramowaniem na Windows 11

Jak chronić swoje komputery i urządzenia przed wirusami, trojanami, ransomware i innym złośliwym oprogramowaniem na Windows 11 Wstęp Złośliwe oprogramowanie, takie jak wirusy, trojany, ransomware i inne formy malware, stanowi jedno z największych zagrożeń dla bezpieczeństwa komputerów i urządzeń mobilnych….

Skrypty PowerShell do zarządzania systemem Windows Server , part4

Oto kolejne przydatne skrypty PowerShell, które mogą być użyteczne w administracji Windows Server: 1. Skrypt do sprawdzania dostępności serwera za pomocą ICMP (ping) Poniższy skrypt pozwala na sprawdzenie dostępności serwera w sieci za pomocą polecenia ping. Może być przydatny do…

Spectre i Meltdown: Czy procesory Linuxowe są nadal narażone na ataki side-channel?

Spectre i Meltdown: Czy procesory Linuxowe są nadal narażone na ataki side-channel? 🔍 Wprowadzenie: Zagrożenia Side-Channel a bezpieczeństwo procesorów W 2018 roku świat cyberbezpieczeństwa został wstrząśnięty przez odkrycie dwóch krytycznych podatności — Spectre i Meltdown. Te luki atakują architekturę nowoczesnych…

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach 🚀 Wprowadzenie do zagadnienia Luki typu Elevation of Privilege (EoP) stanowią jedną z najbardziej niebezpiecznych kategorii podatności bezpieczeństwa, zwłaszcza w systemach Linux. Pozwalają one atakującemu,…

Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy

🛡️ Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy 📌 Wprowadzenie W świecie systemów operacyjnych Linux zajmuje wyjątkowe miejsce. Jest fundamentem serwerów, superkomputerów, systemów wbudowanych, a także Androida. Jego jądro – kernel Linuxa…

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów Hacking w kontekście systemów Linux często obejmuje zaawansowane techniki eskalacji uprawnień, które pozwalają użytkownikowi z ograniczonymi prawami na zdobycie dostępu administracyjnego. Jednym z najczęściej wykorzystywanych mechanizmów są pliki oznaczone atrybutami…

Eskalacja Uprawnień w Systemach Windows: Od Użytkownika do Administratora

Eskalacja Uprawnień w Systemach Windows: Od Użytkownika do Administratora Hacking to proces, który wkracza w obszar bezpieczeństwa systemów komputerowych i jest używany do różnych celów, w tym wykrywania słabości w systemach operacyjnych. Jednym z kluczowych zagadnień, które wciąż budzi wiele…