Zarządzanie usługami sieciowymi w systemie Linux (DHCP, DNS): Podstawy i najlepsze praktyki

Zarządzanie usługami sieciowymi w systemie Linux (DHCP, DNS): Podstawy i najlepsze praktyki Zarządzanie usługami sieciowymi to jedno z kluczowych zadań administratora systemów, szczególnie w dużych sieciach, gdzie wydajność, niezawodność i bezpieczeństwo są niezwykle ważne. W tym artykule omówimy dwa najważniejsze…

Konfiguracja sieci w Debianie: Konfiguracja interfejsów sieciowych (statyczne i dynamiczne adresy IP)

Konfiguracja sieci w Debianie: Konfiguracja interfejsów sieciowych (statyczne i dynamiczne adresy IP) Debian to jeden z najpopularniejszych systemów operacyjnych opartych na jądrze Linux, który jest ceniony za swoją stabilność, bezpieczeństwo i wszechstronność. Jednym z najważniejszych aspektów konfiguracji systemu jest właściwe…

Zarządzanie siecią za pomocą PowerShell: Konfigurowanie kart sieciowych i adresów IP

Zarządzanie siecią za pomocą PowerShell: Konfigurowanie kart sieciowych i adresów IP PowerShell to jedno z najbardziej wszechstronnych narzędzi dostępnych w systemie Windows, które umożliwia administratorom IT łatwe zarządzanie systemem operacyjnym. Jednym z kluczowych obszarów, w którym PowerShell jest niezwykle przydatne,…

Zarządzanie adresacją IP w dużej sieci: najlepsze praktyki i narzędzia (IPAM)

🧠 Zarządzanie adresacją IP w dużej sieci: najlepsze praktyki i narzędzia (IPAM) 📡 Zarządzanie adresacją IP w dużej sieci jest jednym z fundamentów efektywnego funkcjonowania infrastruktury IT. Wraz ze wzrostem liczby urządzeń, serwerów, maszyn wirtualnych oraz usług w chmurze, ręczne…

Firewall MikroTik – Zabezpieczenia krok po kroku

🛡️ Firewall MikroTik – Zabezpieczenia krok po kroku W świecie nieustannie rosnących zagrożeń sieciowych, poprawna konfiguracja firewalla staje się fundamentem bezpiecznego funkcjonowania każdej infrastruktury IT. Routery MikroTik, oparte na systemie RouterOS, oferują ogromne możliwości w zakresie filtracji ruchu, kontroli połączeń,…

Konfiguracja NAT krok po kroku na MikroTik – kompletny przewodnik

⚙️ Konfiguracja NAT krok po kroku na MikroTik – kompletny przewodnik MikroTik RouterOS to jedno z najbardziej elastycznych narzędzi do zarządzania ruchem sieciowym, które cieszy się ogromną popularnością zarówno w małych sieciach firmowych, jak i w bardziej zaawansowanych środowiskach ISP….

Konfiguracja routera Red Hat dla sieci LAN: Praktyczny przewodnik

Router pełni kluczową rolę w budowie sieci lokalnej (LAN) i umożliwia komunikację między urządzeniami w sieci. W przypadku korzystania z systemu Red Hat, istnieje wiele opcji konfiguracji routera, które można dostosować do swoich potrzeb. W tym artykule pokażemy Ci praktyczny…

Administracja sieciami komputerowymi

Administracja sieciami komputerowymi – Kompleksowy przewodnik Administracja sieciami komputerowymi jest jednym z kluczowych obszarów w IT, który zapewnia prawidłowe działanie infrastruktury sieciowej w firmach i organizacjach. Skuteczne zarządzanie sieciami to nie tylko dbanie o ich stabilność, ale również o…

Konfiguracja zapory sieciowej za pomocą cmd w systemie Windows 10, 11 i 12

Konfiguracja zapory sieciowej za pomocą cmd w systemie Windows 10, 11 i 12 System Windows posiada wbudowaną zaporę sieciową, która pomaga chronić komputer przed nieautoryzowanym dostępem i złośliwym oprogramowaniem. Możesz skonfigurować zaporę sieciową za pomocą narzędzia wiersza poleceń cmd, aby…

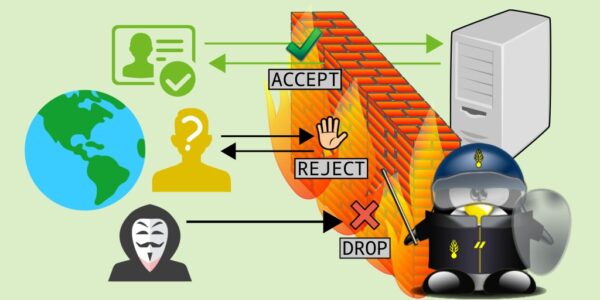

Firewall iptables w systemie Linux

Firewall iptables w systemie Linux: Poradnik dla użytkowników z przykładami iptables to domyślny firewall w systemie Linux, służący do filtrowania i kontroli ruchu sieciowego. Pozwala na tworzenie zaawansowanych reguł filtrowania, które chronią system przed nieautoryzowanym dostępem i złośliwym oprogramowaniem. Ten…

iptables – masquerade: Szczegółowy przewodnik dla użytkowników

iptables – masquerade: Szczegółowy przewodnik dla użytkowników Masquerade to funkcja firewalla iptables, która umożliwia ukrywanie adresów IP komputerów w sieci lokalnej za publicznym adresem IP routera. Jest to przydatne w przypadku korzystania z jednego publicznego adresu IP do obsługi wielu…

Linux dla początkujących: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku

Linux dla początkujących: Linux: Jak Sprawdzić Porty – Praktyczny Przewodnik Krok Po Kroku W systemie Linux porty sieciowe odgrywają kluczową rolę w komunikacji z innymi komputerami i usługami. Zrozumienie, jak sprawdzić otwarte porty, jest niezbędne dla bezpieczeństwa i rozwiązywania problemów….

Jak konwertować adresy IPv4 na IPv6 i jak korzystać z tunelowania

Jak konwertować adresy IPv4 na IPv6 i jak korzystać z tunelowania W miarę jak liczba urządzeń podłączonych do internetu rośnie, protokół IPv4 zaczyna stawać się niewystarczający. Choć IPv4 odgrywał kluczową rolę w początkowych latach rozwoju internetu, jego 32-bitowa przestrzeń adresowa…

Jak IPv6 rozwiązuje problemy związane z wyczerpywaniem się adresów IPv4 i rosnącą liczbą urządzeń podłączonych do Internetu

Jak IPv6 rozwiązuje problemy związane z wyczerpywaniem się adresów IPv4 i rosnącą liczbą urządzeń podłączonych do Internetu Wprowadzenie W miarę jak internet rozwija się w zawrotnym tempie, rośnie liczba urządzeń podłączonych do sieci. Internet Rzeczy (IoT), rozwój smartfonów, komputerów, samochodów,…

Jak Działają Adresy IP i Jak Skonfigurować je w Swojej Sieci?

Jak Działają Adresy IP i Jak Skonfigurować je w Swojej Sieci? Adresy IP są niezbędnym elementem każdej sieci komputerowej. Bez nich urządzenia nie byłyby w stanie komunikować się ze sobą, przesyłać danych, a także łączyć się z Internetem. W tym…