Sztuczna inteligencja w bezpieczeństwie sieciowym: Nowy paradygmat ochrony infrastruktury IT

Sztuczna inteligencja w bezpieczeństwie sieciowym: Nowy paradygmat ochrony infrastruktury IT

Wstęp: koniec z klasycznym podejściem

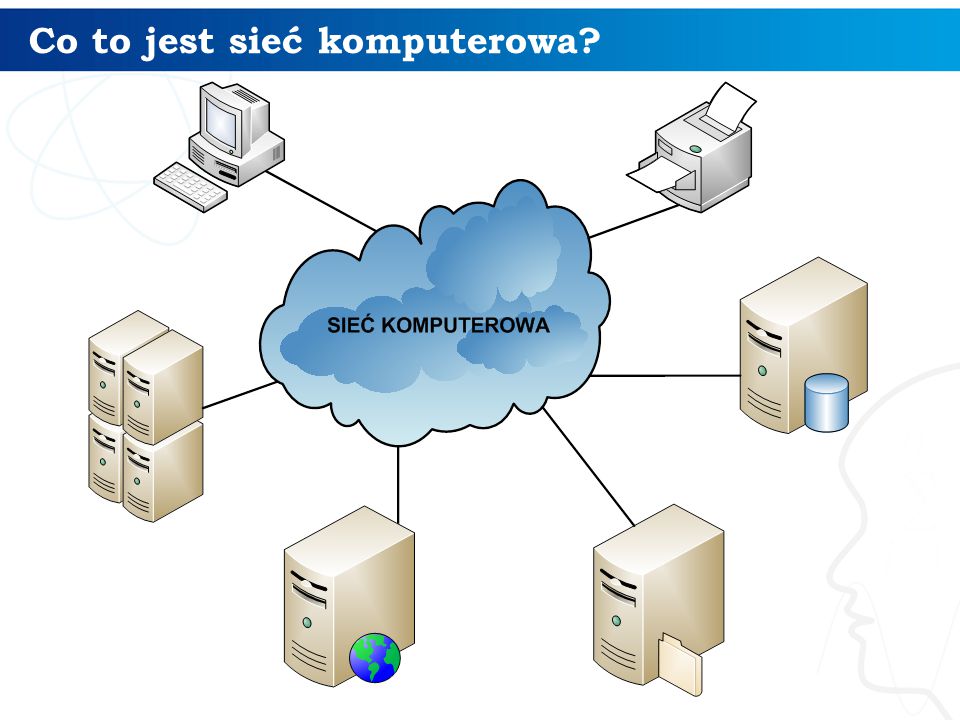

Bezpieczeństwo sieciowe od lat kojarzone było z firewallem, systemem IDS/IPS oraz ręczną analizą logów. Jednakże rozwój zagrożeń, złożoność architektur sieciowych, hybrydowe środowiska chmurowe oraz rosnąca liczba urządzeń IoT spowodowały, że tradycyjne podejścia przestały być wystarczające. W tej rzeczywistości na scenę wkracza sztuczna inteligencja, nie jako ciekawostka, lecz jako realne narzędzie do ochrony środowisk cyfrowych w czasie rzeczywistym. W niniejszym artykule analizujemy dogłębnie, jak AI wpływa na bezpieczeństwo sieciowe, jakie modele mają zastosowanie, jakie błędy popełniają administratorzy oraz jak przygotować infrastrukturę do wdrożeń opartych o inteligencję maszynową.

Nowe zagrożenia wymagają nowych narzędzi

Zagrożenia cybernetyczne nie są już prostymi wirusami przenoszonymi przez nośniki USB. Współczesne ataki to złożone kampanie prowadzone z użyciem technik APT (Advanced Persistent Threat), zautomatyzowanych botnetów czy ransomware, który potrafi zniszczyć dane w całym środowisku w ciągu kilku minut. AI jest w stanie analizować tysiące wskaźników zagrożeń w czasie rzeczywistym i korelować je w sposób, który dla człowieka byłby niemożliwy do wykonania w krótkim czasie.

Typowe zagrożenia obsługiwane przez AI:

| Typ zagrożenia | Tradycyjne metody | AI/ML podejście |

|---|---|---|

| Phishing | Filtry URL, regex | Analiza zachowań użytkownika, NLP |

| Ataki DDoS | Rate limiting | Analiza wzorców ruchu, predykcja |

| Wewnętrzne wycieki | Ręczne logi | Behavioral profiling |

| Malware zero-day | Sygnatury | Detekcja anomalii, sandbox learning |

Jak działa AI w systemach bezpieczeństwa

Systemy oparte na sztucznej inteligencji najczęściej wykorzystują uczenie maszynowe (ML) w formach takich jak supervised learning, unsupervised learning oraz deep learning. Każde z tych podejść ma swoje zastosowania w cyberbezpieczeństwie:

- Supervised learning — klasyfikacja znanych ataków

- Unsupervised learning — wykrywanie anomalii i nietypowych zachowań

- Deep learning — przetwarzanie logów i pakietów w poszukiwaniu korelacji

Co więcej, SI jest w stanie przewidywać potencjalne zagrożenia jeszcze zanim wystąpią, analizując zmiany w schematach ruchu lub aktywności użytkownika.

Najczęściej stosowane platformy AI w bezpieczeństwie

- Darktrace – wykorzystuje algorytmy samouczenia do stworzenia „cyfrowego DNA” sieci

- Vectra AI – skupia się na analizie behawioralnej w środowiskach chmurowych

- Microsoft Defender for Endpoint – używa AI do korelacji sygnałów z tysięcy urządzeń

- CrowdStrike Falcon – EDR oparty na AI do wykrywania i eliminacji zagrożeń

Błędy w implementacji AI w środowiskach sieciowych

- Zbyt mały zbiór danych uczących – AI działa efektywnie tylko wtedy, gdy ma odpowiednie dane do analizy. Organizacje często oczekują wyników przy minimalnym nakładzie danych.

- Brak integracji z istniejącym SIEM – AI nie działa w próżni. Musi być zintegrowane z narzędziami monitorującymi, by mieć pełen kontekst.

- Zbyt agresywne automatyzacje – AI potrafi błędnie zaklasyfikować legalny ruch jako zagrożenie. Zbyt pochopne działania mogą przerwać ciągłość działania usług.

- Ignorowanie modelu behawioralnego użytkownika – to jedna z kluczowych wartości AI, która bywa często wyłączana w obawie o „fałszywe alarmy”.

Jak przygotować infrastrukturę sieciową pod AI

Aby skutecznie zaimplementować systemy AI w ochronie sieci, należy odpowiednio przystosować warstwę sieciową i systemową:

- Wdrożenie centralnego zbierania logów (np. Elastic, Graylog)

- Segmentacja sieci (np. VLAN + mikrosegmentacja)

- Wdrożenie sond i agentów zbierających dane (NetFlow, sFlow)

- Użycie rozwiązań typu SOAR do automatyzacji reakcji na incydenty

- Integracja z API dostawców EDR i chmury (np. AWS GuardDuty, Azure Sentinel)

Automatyzacja: AI + SOAR = pełna orkiestracja obrony

Połączenie systemów AI z platformami typu SOAR (Security Orchestration, Automation and Response) pozwala nie tylko wykrywać zagrożenia, ale również automatycznie podejmować decyzje: izolować hosty, blokować adresy IP, zawieszać konta w Active Directory czy powiadamiać administratora.

Scenariusz praktyczny: AI + MikroTik + SIEM

W rzeczywistym środowisku można zastosować AI do monitorowania anomalii na MikroTik, np.:

- Analiza NetFlow przez Zabbix/Prometheus → wysyłanie metryk do Elastic

- Wykrycie nietypowego ruchu do krajów wysokiego ryzyka

- SOAR aktywuje skrypt przez API MikroTik:

/ip firewall address-list add - AI klasyfikuje zachowanie jako próbę komunikacji C&C → ruch zostaje zablokowany

Podsumowanie: AI to nie przyszłość – to teraźniejszość

Wdrożenie sztucznej inteligencji w infrastrukturze sieciowej to nie tylko trend, ale konieczność wynikająca z dynamiki cyberzagrożeń. Skuteczne wykorzystanie AI wymaga przemyślanej architektury, właściwego modelowania danych oraz integracji z innymi komponentami środowiska IT.

Organizacje, które zrozumieją potencjał AI i wdrożą ją we właściwy sposób, zyskają nie tylko odporność na ataki, ale także przewagę konkurencyjną, szybszą reakcję na incydenty i możliwość skalowania zabezpieczeń bez zwiększania kosztów operacyjnych.